Cảnh Báo: Máy Chủ Thư Điện Tử Không Mã Hóa và Tác Động Tại Việt Nam

Tổng Quan

Một báo cáo gần đây đã tiết lộ rằng hơn ba triệu máy chủ thư điện tử trên toàn cầu đang hoạt động mà không có mã hóa TLS, khiến chúng dễ bị tấn công nghe lén. Điều này đặc biệt quan trọng đối với các quốc gia như Việt Nam, nơi mà việc bảo mật thông tin cá nhân và doanh nghiệp đang ngày càng trở nên cấp thiết.

Phát Hiện Chính

- Máy Chủ Dễ Bị Tấn Công: Khoảng 3,3 triệu máy chủ thư điện tử đang chạy các dịch vụ POP3 và IMAP mà không có mã hóa TLS. Điều này có nghĩa là thông tin đăng nhập và nội dung thư điện tử có thể bị chặn và đọc bởi kẻ tấn công khi truyền qua Internet.

- Giao Thức POP3 và IMAP: IMAP thường được sử dụng để truy cập email từ nhiều thiết bị, trong khi POP3 tải email xuống một thiết bị duy nhất. Cả hai giao thức này đều cần mã hóa TLS để bảo vệ dữ liệu trong quá trình truyền tải.

- Rủi Ro Bảo Mật: Không có mã hóa TLS, dữ liệu truyền giữa máy khách và máy chủ không được bảo mật, cho phép kẻ tấn công chặn và sử dụng sai thông tin này. Điều này có thể dẫn đến các cuộc tấn công đoán mật khẩu và truy cập trái phép vào tài khoản email.

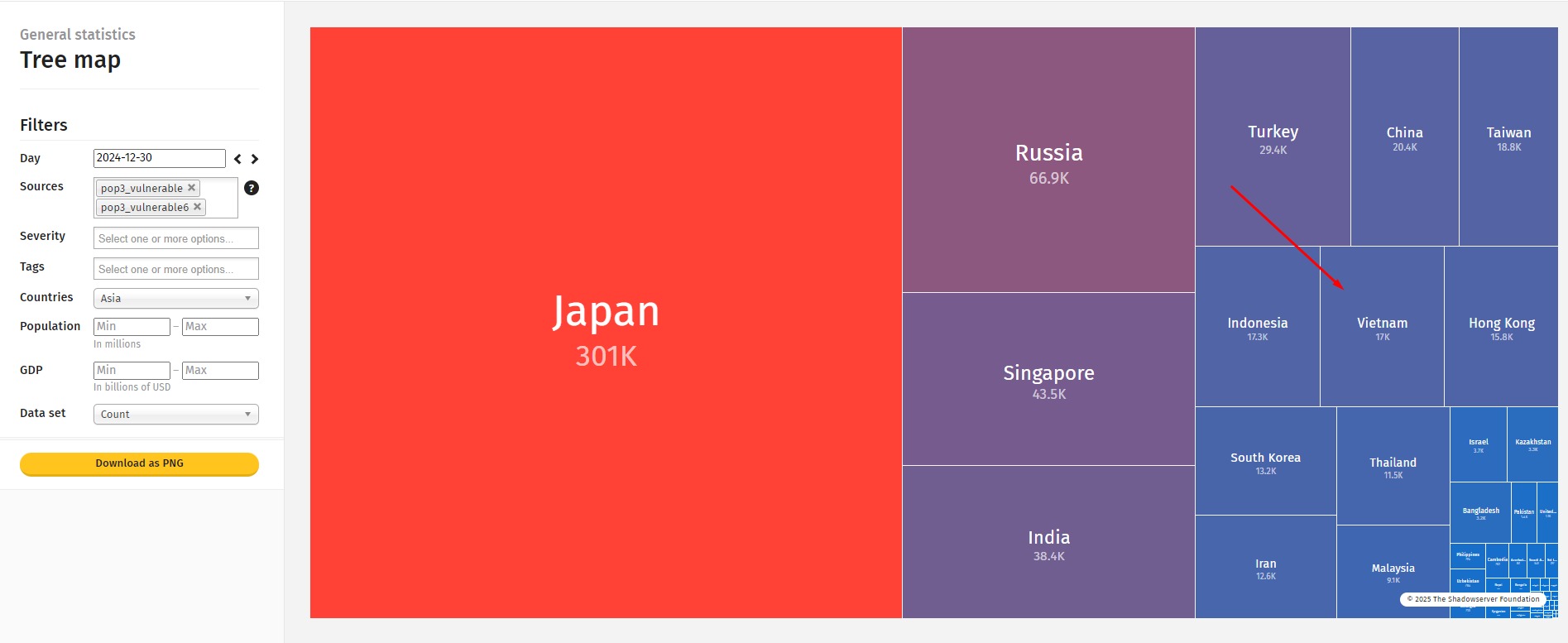

- Tổ chức ShadowServer đã quét và đưa ra kết qua trên trang chủ.Thống kê theo giao thức IMAP: Việt Nam nằm ở top 7 trong khu vực Asia.Thống kê theo giao thức POP3: Việt Nam nằm ở top 9 trong khu vực Asia.

Tác Động Tại Việt Nam

- Tình hình tại việt nam: Việt Nam, với sự phát triển nhanh chóng của công nghệ thông tin và truyền thông, cũng không nằm ngoài nguy cơ này. Các doanh nghiệp và cá nhân sử dụng dịch vụ email không mã hóa có thể đối mặt với nguy cơ bị đánh cắp thông tin nhạy cảm.

- Nhận thức và hành động: Cần nâng cao nhận thức về tầm quan trọng của mã hóa TLS trong bảo mật thông tin. Các tổ chức và cá nhân nên kiểm tra và đảm bảo rằng các dịch vụ email của họ được bảo vệ bằng mã hóa TLS.

Khuyến Nghị

- Kích hoạt mã hóa TLS: Ngay lập tức kích hoạt mã hóa TLS cho các dịch vụ IMAP và POP3 để bảo vệ dữ liệu truyền tải.

- Đánh giá dịch vụ: Xem xét xem các dịch vụ có cần thiết phải truy cập công khai hay không, hoặc nếu có thể di chuyển chúng ra sau một VPN để tăng cường bảo mật.

- Nâng cấp giao thức: Chuyển sang sử dụng TLS 1.2 hoặc TLS 1.3, vì các phiên bản cũ hơn đã bị loại bỏ do các lỗ hổng bảo mật.

- Rà soát bảo mật thường xuyên: Thực hiện kiểm toán bảo mật và đánh giá lỗ hổng thường xuyên để đảm bảo rằng tất cả các dịch vụ được cấu hình an toàn và được cập nhật với các bản vá bảo mật mới nhất.

Kết Luận

Việc lộ ra hơn ba triệu máy chủ thư điện tử không có mã hóa là một rủi ro bảo mật đáng kể, đặc biệt là tại Việt Nam. Bằng cách kích hoạt mã hóa TLS và tuân theo các thực hành tốt nhất về bảo mật máy chủ, các tổ chức và cá nhân có thể bảo vệ thông tin nhạy cảm khỏi bị chặn bởi các tác nhân độc hại. Việc cập nhật thường xuyên và đánh giá bảo mật là rất quan trọng trong việc duy trì một môi trường truyền thông an toàn.

Tham Khảo

- Over 3 million mail servers without encryption exposed to sniffing attacks

- https://x.com/Shadowserver/status/1874034572088033524/photo/1

| Bài viết độc quyền của chuyên gia FPT IS

Đinh Văn Mạnh – Trung tâm An toàn, bảo mật thông tin FPT |