Bóng ma trên không gian mạng: Hệ thống chính phủ nhiều quốc gia đã bị xâm phạm

TGR-STA-1030 – “Shadow Campaigns”

Một chiến dịch gián điệp mạng quy mô toàn cầu nhắm vào 37+ quốc gia, trọng tâm là các cơ quan chính phủ và hạ tầng trọng yếu.

Tóm tắt điều hành

Unit 42 xác định một nhóm gián điệp mạng mới với mã định danh TGR-STA-1030, hoạt động bí mật trong ít nhất 2 năm và được xếp loại state-aligned – có liên hệ với nhà nước, khả năng cao hoạt động từ khu vực châu Á (căn cứ theo múi giờ, công cụ khu vực, infrastructure và upstream connections).

Trong 12 tháng qua, nhóm đã:

- Xâm nhập thành công 70 tổ chức tại 37 quốc gia

- Thực hiện reconnaissance vào chính phủ 155 quốc gia (≈ 1/5 toàn thế giới)

- Nhắm mục tiêu ưu tiên: các bộ ngành chính phủ, hải quan – an ninh biên giới, bộ tài chính, ngoại giao, thương mại, tài nguyên – khoáng sản, viễn thông quốc gia

Mục tiêu chiến dịch mang dấu hiệu tình báo kinh tế – chính trị, liên quan đến:

- thương mại quốc tế

- khai thác tài nguyên

- chính sách ngoại giao

- các khu vực có tiềm năng hợp tác kinh tế với khu vực châu Á

Giới thiệu tác nhân

TGR-STA-1030 (định danh trước là UNC6619) được phát hiện từ các chiến dịch phishing nhắm vào chính phủ châu Âu từ đầu 2025.

Các chỉ số củng cố việc nhóm này xuất phát từ châu Á:

- công cụ và dịch vụ phổ biến trong khu vực

- hoạt động theo múi giờ GMT+8

- upstream IP thuộc AS9808

- hành vi tấn công trùng khớp các sự kiện chính trị – kinh tế khu vực

Một chi tiết thú vị: một attacker dùng alias “JackMa”, gợi ý đến doanh nhân Jack Ma – nhưng chưa đủ mạnh để kết luận.

Kỹ thuật tấn công

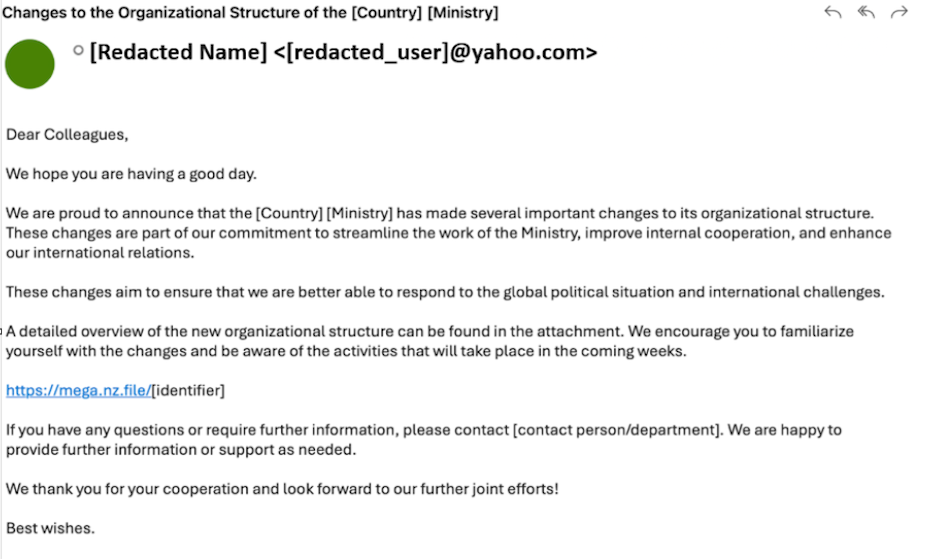

1. Phishing – “Diaoyu Loader”

Chiến dịch lừa đảo gửi email thông báo “tái cơ cấu bộ ngành”, chứa link Mega leading → file ZIP.

Payload chính: DiaoYu.exe (dịch: “câu cá/phishing”).

Tính năng đáng chú ý:

- Kiểm tra guardrail (độ phân giải 1440px, file pic1.png) → tránh sandbox

- Kiểm tra AV (Kaspersky, Avira, Bitdefender, SentinelOne, Symantec)

- Tải thêm file từ GitHub → triển khai Cobalt Strike

hxxps[:]//raw.githubusercontent[.]com/padeqav/WordPress/refs/heads/master/wp-includes/images/admin-bar-sprite[.]png

hxxps[:]//raw.githubusercontent[.]com/padeqav/WordPress/refs/heads/master/wp-includes/images/Linux[.]jpg

hxxps[:]//raw.githubusercontent[.]com/padeqav/WordPress/refs/heads/master/wp-includes/images/Windows[.]jpg

Archive được một tổ chức Estonia upload lên malware repo, giúp lộ luồng phân tích.

2. Khai thác lỗ hổng

Không dùng zero-day, nhưng nhóm tích cực dùng N-day exploit:

Một số CVEs & loại lỗ hổng bị khai thác:

- SAP Solution Manager privilege escalation

- Spring Data Commons XXE

- Microsoft OMI RCE

- Microsoft Exchange RCE

- Struts2 OGNL RCE

- D-Link RCE

- SQLi / directory traversal

- CVE-2019-11580 (Atlassian Crowd)

Nhóm kết hợp reconnaissance → exploitation rất bài bản.

3. Tooling & Frameworks

C2 Frameworks

- 2024 → đầu 2025: sử dụng Cobalt Strike payload

- Cuối 2025: chuyển sang VShell (Go-based C2)

- Thỉnh thoảng dùng: Havoc, SparkRat, Sliver

Webshell

- Behinder

- Neo-reGeorg

- Godzilla (obfuscate bằng Tas9er)

Tunneling

- GOST (GO Simple Tunnel)

- FRPS (Fast Reverse Proxy Server)

- IOX

Rootkit mới – “ShadowGuard”

Một Linux eBPF kernel rootkit chưa thấy dùng bởi nhóm khác.

Khả năng:

- Ẩn process, file, thư mục (đặc biệt tên swsecret)

- Hook syscall để che dấu PID

- Ẩn tới 32 process

- Allow-list linh hoạt

- Tự kiểm tra root privilege + eBPF support

| Command | Overview |

|---|---|

| kill -900 1234 | -900 = Thêm PID (1234) vào allow list |

| kill -901 1234 | -901 = Loại bỏ PID (1234) từ allow list |

| touch swsecret_config.txt / mkdir swsecret_data * Lưu ý: Theo mặc định, ShadowGuard ẩn/che giấu bất kỳ thư mục hoặc tệp nào có tên swsecret. Đây có thể là một tên mã nội bộ, rút gọn được sử dụng bởi các nhà phát triển rootkit để gắn thẻ các tệp của riêng họ | ls -la files/directories bắt đầu với swsecret sẽ hiển thị với dấu chấm . ở đầu (nó được ẩn) |

eBPF rootkit cực kỳ khó phát hiện vì chạy trong kernel VM.

Hạ tầng tấn công

Nhóm dùng multi-tier infrastructure:

1. Victim-Facing Servers

Thuê VPS tại các quốc gia có pháp luật mạnh & uy tín như:

- Mỹ

- Anh

- Singapore

→ giúp traffic trông “hợp pháp”, giảm suspicion.

2. Relay & Proxy

- VPS relay (SSH 22/ephemeral ports, RDP 3389)

- Residential proxy (DataImpulse)

- Tor

3. Upstream

Khi tunnel lỗi → IP thật lộ từ AS9808 (ISP khu vực châu Á).

4. Domains

TLD thường dùng: .me, .live, .help, .tech

Domain đáng chú ý:

- gouvn[.]me → nhắm các quốc gia dùng “gouv”

- dog3rj[.]tech

- zamstats[.]me → nhắm Zambia

Quy mô tấn công toàn cầu

1. Reconnaissance (Nov – Dec 2025)

- 155 quốc gia bị quét chính phủ (chứ không quét toàn IPv4)

2. Compromised (12 tháng qua)

- 37 quốc gia

- 70 tổ chức bị xâm nhập

- Một quốc hội bị compromise

- Một quan chức cấp cao bị compromise

- Cơ quan viễn thông quốc gia

- Cảnh sát quốc gia, lực lượng chống khủng bố

Phân tích theo khu vực

Châu Mỹ

Trigger theo các sự kiện:

- U.S. Government shutdown (Oct 2025) → tăng quét hạ tầng Mỹ – Canada – Nam Mỹ

- Quét 200 IP chính phủ Honduras (30 ngày trước bầu cử)

- Compromise tại: Bolivia, Brazil, Mexico, Panama, Venezuela

1. Bolivia

Nhắm ngành khai khoáng → liên quan thị trường đất hiếm.

2. Brazil

Xâm nhập Bộ Năng lượng & Khoáng sản → liên quan nguồn cung rare earth (Brazil đứng thứ 2 thế giới).

3. Mexico

Xâm nhập 2 Bộ → trùng với thời điểm điều tra chính sách thuế xuất/nhập khẩu.

4. Panama

Compromise sau sự kiện phá hủy công trình lịch sử → có thể nhằm theo dõi xử lý chính trị.

5. Venezuela

Ngay sau Operation Absolute Resolve (bắt tổng thống) → nhóm quét ồ ạt 140 IP chính phủ.

Khuyến nghị Phòng thủ

1. Tăng cường Phòng tuyến Email & Người dùng

- Bật MFA cho toàn bộ tài khoản chính phủ / doanh nghiệp

- Triển khai email authentication: SPF + DKIM + DMARC

- Lọc chặn domain mới đăng ký (Newly Registered Domains – NRD)

- Ngăn truy cập Mega, GitHub raw đối với cơ quan chính phủ

2. Hardening máy chủ & ứng dụng

- Vá gấp các N-day sau:

- SAP, Exchange, OMI, Struts2, Spring, D-Link, Weaver OA, Ruijie, Zhiyuan OA

- Tắt dịch vụ không cần thiết trên internet-facing servers

- Triển khai CISO policy: Internet-Facing Asset Inventory

3. Phát hiện C2 & Tunneling

- Hunting các anomaly:

- Traffic ra VShell, Sliver, Havoc

- Kênh tunnel GOST/FRPS/IOX

- Outbound đến 5-digit ephemeral ports

- Chặn kết nối tới domain TLD bất thường: .me, .live, .help, .tech

4. Phát hiện eBPF Rootkit (ShadowGuard)

- Kiểm tra:

- eBPF programs loaded bất thường

- Hidden PIDs / orphan processes

- Thư mục bí ẩn tên “swsecret”

- Bật:

- Kernel integrity monitoring

- eBPF syscall auditing (auditd, Falco, Tracee)

5. Bảo vệ hạ tầng chính phủ

- Ưu tiên hardening:

- Bộ tài chính

- Bộ ngoại giao

- Hải quan – biên giới

- Viễn thông quốc gia

- Áp dụng Zero Trust, tách mạng (segmentation)

6. Hành động khi nghi bị compromise

- Thu thập forensic triệt để

- Kiểm tra persistence: webshells, C2 frameworks, rootkit

- Thay đổi toàn bộ credential

- Notify CERT quốc gia để phối hợp điều tra

IOC

IP Addresses

- 138.197.44[.]208

- 142.91.105[.]172

- 146.190.152[.]219

- 157.230.34[.]45

- 157.245.194[.]54

- 159.65.156[.]200

- 159.203.164[.]101

- 178.128.60[.]22

- 178.128.109[.]37

- 188.127.251[.]171

- 188.166.210[.]146

- 208.85.21[.]30

Domains

- abwxjp5[.]me

- brackusi0n[.]live

- dog3rj[.]tech

- emezonhe[.]me

- gouvn[.]me

- msonline[.]help

- pickupweb[.]me

- pr0fu5a[.]me

- q74vn[.]live

- servgate[.]me

- zamstats[.]me

- zrheblirsy[.]me

Phishing/Downloader SHA256

- 66ec547b97072828534d43022d766e06c17fc1cafe47fbd9d1ffc22e2d52a9c0

- 23ee251df3f9c46661b33061035e9f6291894ebe070497ff9365d6ef2966f7fe

Cobalt Strike SHA256

- 5175b1720fe3bc568f7857b72b960260ad3982f41366ce3372c04424396df6fe

- 358ca77ccc4a979ed3337aad3a8ff7228da8246eebc69e64189f930b325daf6a

- 293821e049387d48397454d39233a5a67d0ae06d59b7e5474e8ae557b0fc5b06

- c876e6c074333d700adf6b4397d9303860de17b01baa27c0fa5135e2692d3d6f

- b2a6c8382ec37ef15637578c6695cb35138ceab42ce4629b025fa4f04015eaf2

- 5ddeff4028ec407ffdaa6c503dd4f82fa294799d284b986e1f4181f49d18c9f3

- 182a427cc9ec22ed22438126a48f1a6cd84bf90fddb6517973bcb0bac58c4231

ShadowGuard SHA256

- 7808b1e01ea790548b472026ac783c73a033bb90bbe548bf3006abfbcb48c52d

CVE-2019-11580 Exploit SHA256

- 9ed487498235f289a960a5cc794fa0ad0f9ef5c074860fea650e88c525da0ab4

Tham khảo

- The Shadow Campaigns: Uncovering Global Espionage

- State actor targets 155 countries in ‘Shadow Campaigns’ espionage op

| Bài viết độc quyền của chuyên gia FPT IS, Tập đoàn FPT

Vũ Nhật Lâm – Trung tâm An toàn, bảo mật thông tin FPT |