LinkedIn trở thành ‘vũ khí’: Hacker âm thầm phát tán mã độc qua tin nhắn riêng

Một chiến dịch tấn công qua tin nhắn riêng của LinkedIn vừa được ghi nhận gây ra ảnh hưởng lớn đến hệ thống của doanh nghiệp và người dùng toàn cầu.

Tổng quan

Trong nhiều năm trở lại đây thì email vẫn được xem là kênh phát tán mã độc và lừa đảo phổ biến nhất. Tuy nhiên, bức tranh an ninh mạng đang dần thay đổi. Các nhóm tin tặc hiện nay không còn giới hạn ở email mà đang chuyển hướng sang các nền tảng mạng xã hội chuyên nghiệp, trong đó LinkedIn nổi lên như một mục tiêu mới đầy tiềm năng.

Với hình ảnh là một mạng xã hội dành cho công việc, tuyển dụng và kết nối chuyên môn, LinkedIn tạo ra mức độ tin cậy cao hơn hẳn so với các kênh liên lạc truyền thống. Chính yếu tố này đã bị hacker khai thác triệt để. Thay vì gửi những email lừa đảo dễ bị phát hiện, kẻ tấn công sử dụng tin nhắn trực tiếp (Direct Message), giả mạo nhà tuyển dụng, đối tác hoặc đồng nghiệp để tiếp cận nạn nhân một cách tự nhiên và khó nghi ngờ hơn.

Về mặt bản chất thì chiến dịch này là phishing – một chiêu lừa khiến nạn nhân tin rằng tin nhắn hoặc file đính kèm là hợp pháp và đáng tin cậy, sau đó cài mã độc vào máy tính của họ.

Mức độ nguy hiểm và phạm vi ảnh hưởng

Chiến dịch này được đánh giá là nguy hiểm cao, bởi:

- Không cần khai thác lỗ hổng kỹ thuật, rất khó bị phần mềm diệt virus truyền thống phát hiện

- Hoạt động qua tin nhắn riêng trên mạng xã hội (nơi ít được giám sát hơn email)

- Có khả năng cài đặt RAT, cho phép hacker theo dõi, điều khiển và đánh cắp dữ liệu

Các nạn nhân thuộc nhiều ngành nghề và khu vực khác nhau, cho thấy đây là chiến dịch diện rộng, mang tính cơ hội.

Cơ chế tấn công

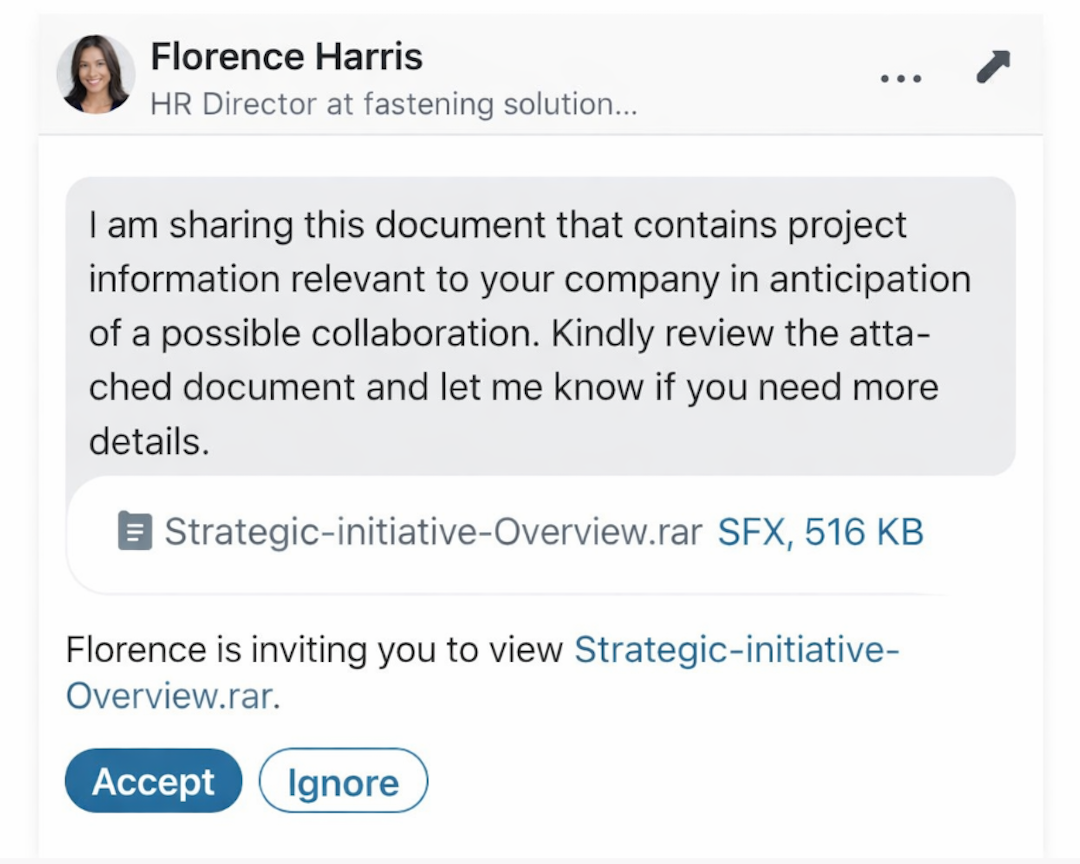

Như đã đề cập chiến dịch mở đầu bằng việc những kẻ tấn công sử dụng tin nhắn riêng tư trên LinkedIn (LinkedIn DM) để tiếp cận nạn nhân. Nội dung tin nhắn thường mang tính chuyên nghiệp như: lời mời tuyển dụng, đề xuất hợp tác hoặc chia sẻ tài liệu liên quan đến công việc. ĐIểm chú ý là LinkedIn là nền tảng có mức độ tin cậy cao trong môi trường doanh nghiệp, nên người dùng ít nghi ngờ và dễ tương tác, giúp bypass hoàn toàn các lớp bảo vệ email truyền thống (spam filter, secure email gateway).

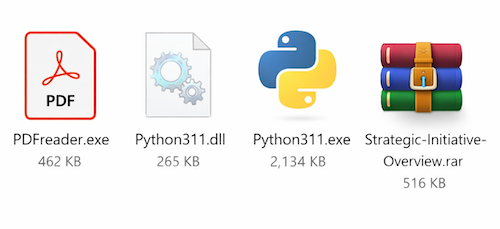

Trong tin nhắn luôn có sẵn các tệp đính kèm độc hại được kẻ tấn công ngụy trang hợp pháp (PDF, hồ sơ, proposal…). Bên trong các tệp độc hại này (RAR SFX hoặc ZIP) thường chứa:

- Một ứng dụng đọc PDF hợp pháp (signed binary).

- Một DLL độc hại có tên trùng với thư viện mà ứng dụng PDF sẽ tự động load.

- Một Python interpreter hợp pháp.

- Một file tài liệu “mồi” để đánh lạc hướng người dùng.

Mục tiêu của giai đoạn này là bước đầu tạo cảm giác an toàn, khiến người dùng tin rằng họ đang mở tài liệu thông thường. Khi người dùng thực thi và mở ứng dụng pdf thì:

- Windows sẽ tìm DLL cần thiết theo thứ tự ưu tiên thư mục thực thi.

- DLL độc hại (được đặt cùng thư mục) sẽ được load thay vì DLL hợp pháp.

Đây được xem là kỹ thuật DLL sideloading:

- Không cần exploit lỗ hổng.

- Không cần quyền admin.

- Lợi dụng hành vi mặc định của Windows.

Theo các báo cáo ghi nhận thì dll độc hại sau khi được load sẽ gọi Python interpreter đi kèm và thực thi các script độc hại được nhúng hoặc tải thêm từ máy chủ điều khiển (C2). Việc sử dụng Python cũng mang lại nhiều lợi thế cho kẻ tấn công:

- Dễ chỉnh sửa và cập nhật payload.

- Tận dụng runtime hợp pháp để tránh phát hiện.

- Linh hoạt trong việc triển khai các module tiếp theo.

Bất kể một chiến dịch phân phối mã độc nào thì cũng cần có giai đoạn duy trì, ở chiến dịch lần này cũng vậy. Mã độc sẽ tạo Registry Run Key hoặc cơ chế tự khởi động khác và đảm bảo payload được thực thi mỗi khi người dùng đăng nhập hoặc khởi động máy. Điều này cho phép hacker duy trì truy cập bền vững (persistent access) mà không cần tương tác lại với nạn nhân.

Ở giai đoạn cuối, hệ thống bị nhiễm sẽ:

- Kết nối tới máy chủ điều khiển của hacker (Command-and-Control).

- Cho phép kẻ tấn công:

- Thu thập thông tin hệ thống,

- Tải thêm mã độc,

- Thực hiện điều khiển từ xa,

- Chuẩn bị cho các tấn công tiếp theo (lateral movement, data exfiltration, ransomware…).

Kết luận

Chiến dịch phát tán mã độc thông qua tin nhắn LinkedIn cho thấy một thực tế đáng lo ngại: ranh giới giữa giao tiếp chuyên nghiệp và bề mặt tấn công mạng đang ngày càng mờ đi. Khi các nền tảng như LinkedIn trở thành công cụ làm việc hằng ngày, chính sự tin tưởng mặc định của người dùng lại bị hacker khai thác như một điểm yếu chiến lược.

Việc kết hợp các kỹ thuật tinh vi như DLL sideloading, sử dụng phần mềm hợp pháp và kênh phân phối “phi truyền thống” giúp mã độc dễ dàng vượt qua nhiều lớp phòng thủ hiện có. Điều này không chỉ làm gia tăng nguy cơ lây nhiễm, mà còn mở đường cho các hoạt động xâm nhập sâu hơn, gây ảnh hưởng nghiêm trọng tới dữ liệu, hệ thống và uy tín của doanh nghiệp.

Trong bối cảnh các cuộc tấn công ngày càng tinh vi và linh hoạt, yếu tố con người vẫn là tuyến phòng thủ đầu tiên và quan trọng nhất. Chỉ khi người dùng đủ cảnh giác, kết hợp với các biện pháp kỹ thuật phù hợp, tổ chức mới có thể giảm thiểu rủi ro trước những chiến dịch tấn công đang âm thầm lan rộng như hiện nay.

Khuyến nghị

- Luôn cảnh giác với tin nhắn LinkedIn bất ngờ

- Không tin tưởng tuyệt đối các tin nhắn từ người lạ, kể cả khi hồ sơ trông “chuyên nghiệp”.

- Đặc biệt thận trọng với các lời mời tuyển dụng, hợp tác, gửi tài liệu hoặc đề nghị tải file.

- Không tải và mở tệp đính kèm khi chưa xác minh

- Tránh mở các file nén (.zip, .rar), file thực thi hoặc tài liệu yêu cầu “xem gấp”.

- Nếu cần xác minh, hãy liên hệ lại qua kênh khác (email công ty, website chính thức).

- Cảnh giác với liên kết rút gọn hoặc dẫn tới nền tảng lạ

- Không nhấp vào link nếu không rõ đích đến hoặc có dấu hiệu chuyển hướng bất thường.

- Kiểm tra kỹ tên miền trước khi đăng nhập hoặc tải tài liệu.

- Bật xác thực đa yếu tố (MFA) cho tài khoản LinkedIn

- MFA giúp giảm đáng kể nguy cơ tài khoản bị chiếm quyền, ngay cả khi mật khẩu bị lộ.

- Sử dụng mật khẩu mạnh, không trùng lặp với các dịch vụ khác.

- Cập nhật hệ điều hành và phần mềm thường xuyên

- Luôn cài đặt các bản vá bảo mật mới nhất cho hệ điều hành, trình duyệt và ứng dụng.

- Tránh sử dụng phần mềm không rõ nguồn gốc hoặc đã lỗi thời.

- Nâng cao nhận thức an ninh cá nhân

- Tự trang bị kiến thức cơ bản về phishing và kỹ thuật lừa đảo mới.

- Ghi nhớ: nền tảng càng “chuyên nghiệp” thì hacker càng dễ lợi dụng lòng tin.

MITRE ATT&CK Mapping

- T1566.002 – Phishing via Social Media

- T1204.002 – User Execution: Malicious File

- T1574.002 – DLL Side-Loading

- T1059.006 – Command and Scripting Interpreter: Python

- T1071.001 – Application Layer Protocol: Web

Tham khảo

- Hackers Use LinkedIn Messages to Spread RAT Malware Through DLL Sideloading

- LinkedIn RAT Malware Phishing via DLL Sideloading (2026 Breach)

- Threat Research: Open-Source Python Script Drives Social Media Phishing Campaign

| Bài viết độc quyền của chuyên gia FPT IS

Lưu Tuấn Anh – Trung tâm An toàn, bảo mật thông tin FPT |