Lỗ hổng zero-day của Microsoft Office đang bị tin tặc tích cực khai thác trên thực tế

Hãng Microsoft vừa qua đã phát hành bản vá khẩn cấp cho một lỗ hổng zero-day mới, tồn tại trong sản phẩm Microsoft Office đang bị tin tặc tích cực khai thác trên thực tế.

Thông tin chi tiết

- Định danh lỗ hổng:

CVE-2026-21509 - Điểm CVSS(3.1): 7.8

- Mức độ nghiêm trọng: CRITICAL – Cực kỳ nghiêm trọng

- Mô tả: Lỗ hổng zero-day đã và đang bị tin tặc tích cực khai thác trên thực tế. Nguyên nhân do Microsoft Office tin nhầm dữ liệu đầu vào (Reliance on untrusted inputs) khi đưa ra quyết định xử lý bảo mật theo quy trình. Kẻ tấn công trái phép (unauthorized attacker) có thể kiểm soát luồng dữ liệu đầu vào này để vượt qua lớp lọc COM/OLE độc hại của Microsoft Office, từ đó làm bước đệm để xâm nhập vào hệ thống mục tiêu và triển khai các tấn công hậu xâm nhập. Tuy nhiên, để khai thác thành công lỗ hổng này, kẻ tấn công cần thuyết phục nạn nhân mở tệp tin Office độc hại chứa đoạn mã khai thác, cũng như người dùng mục tiêu phải sử dụng phiên bản Microsoft Office có trong danh sách bị ảnh hưởng bởi lỗ hổng.

- Phiên bản bị ảnh hưởng: Bộ Office 2016, Office 2019, Office LTSC 2021, Office LTSC 2024 và Microsoft 365 Apps dành cho doanh nghiệp.

COM (Component Object Model) là một nền tảng cho phép các phần mềm giao tiếp và sử dụng tính năng của nhau. Về cơ bản, thành phần này chia phần mềm thành các khối (component), sau đó cho phép các chương trình khác có thể gọi tới chức năng của phần mềm đã chia và sử dụng các chức năng đó.

OLE (Object Linking and Embedding) được xây dựng dựa trên nền tảng của COM, OLE cho phép nhúng nội dung của ứng dụng này vào trong ứng dụng khác.

Thông thường, Office có các lớp bảo vệ để chặn các thành phần COM hoặc OLE không an toàn (thường được nhúng trong tài liệu để thực thi mã độc). CVE-2026-21509 mở ra cơ hội cho phép tin tặc vượt qua hoàn toàn lớp lọc này, từ đó có thể trực tiếp thực thi mã trái phép trên máy tính của nạn nhân mà không gặp bất kỳ sự phát hiện hay ngăn chặn nào.

Ví dụ dễ hiểu cho ứng dụng của hai thành phần này trong phạm vi bộ ứng dụng văn phòng Microsoft Office: Nếu người dùng đang sử dụng một phần mềm kế toán và nhấn nút “Xuất báo cáo”, phần mềm đó sẽ dùng COM để ra lệnh cho Excel tự mở lên và điền dữ liệu vào. Mặt khác, nếu như người dùng đã nhúng/chèn một bảng dữ liệu từ Excel hay các slide từ PowerPoint vào Word, mỗi lần chỉnh sửa dữ liệu trên Word, OLE cho phép công cụ Excel tự động được mở lên giúp cho người dùng có thể dễ dàng chỉnh sửa dữ liệu và đồng bộ một cách dễ dàng.

Trong ngữ cảnh khai thác lỗ hổng, kẻ tấn công sử dụng COM như một công cụ điều khiển từ xa để buộc hệ thống tự động tải và chạy mã độc. Đồng thời, chúng tận dụng OLE để ngụy trang mã độc dưới dạng một bảng tính nhúng trong tệp tin. Thay vì mở Excel để chỉnh sửa, hành động của người dùng sẽ trực tiếp kích hoạt mã độc, giúp tin tặc vượt qua các lớp cảnh báo bảo mật thông thường.

Khuyến nghị & Khắc phục

Đội ngũ FPT Threat Intelligence khuyến nghị người dùng và quản trị viên cần lập tức thực hiện cập nhật Microsoft Office lên phiên bản mới nhất nhằm giảm thiểu rủi ro đối diện với nguy cơ hệ thống bị khai thác bởi lỗ hổng này. Ngoài ra, người dùng cũng nên cảnh giác với các tệp tin được đính kèm trong các email lạ, tuyệt đối không tuỳ ý mở những tệp tin này lên bởi nó có thể chứa mã độc khai thác CVE-2026-21509.

| Phiên bản Office | Trạng thái cập nhật | Hành động cần thực hiện |

| Office LTSC 2021, Office LTSC 2024 và Microsoft 365 Apps dành cho doanh nghiệp | Đã có bản vá | Bật tính năng tự động cập nhật trong Microsoft Office. Phần mềm sẽ tự động cập nhật và áp dụng bản vá. |

| Office 2016 và Office 2019 | Chưa có bản vá | Cần áp dụng các biện pháp giảm thiểu nguy cơ thông qua registry theo hướng dẫn bên dưới |

Hướng dẫn các bước giảm thiểu nguy cơ bị khai thác đối với các hệ thống sử dụng Office 2016 và Office 2019:

Trước khi bắt đầu, người dùng và quản trị viên cần thực hiện sao lưu kho Registry của hệ thống.

- Bước 1: Thoát tất cả các ứng dụng Microsoft Office.

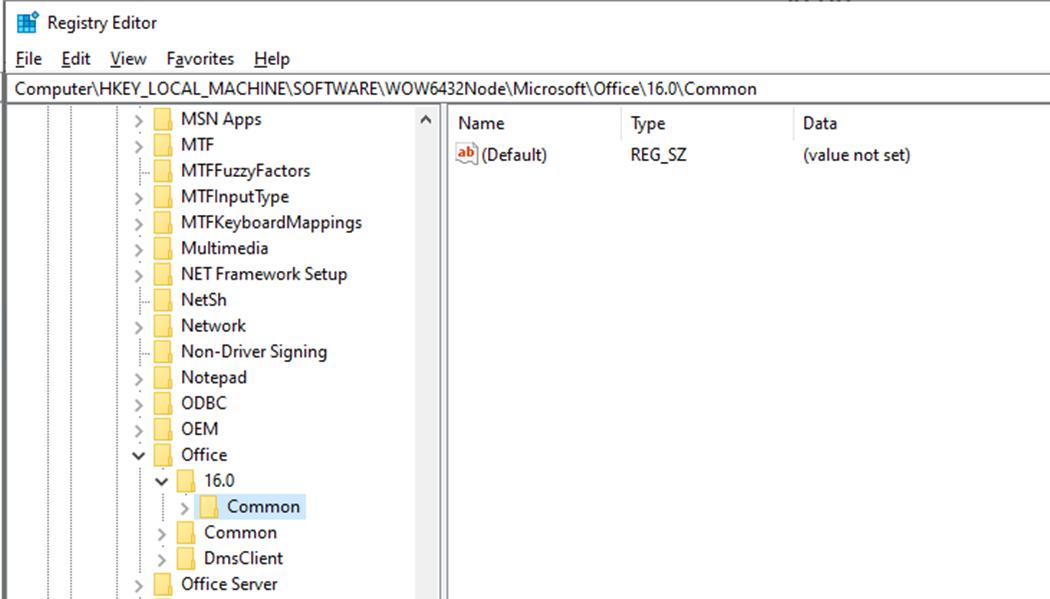

- Bước 2: Mở Registry Editor. Tìm đến khóa Registry phù hợp với phiên bản Office:

- Bản 64-bit (hoặc 32-bit trên Windows 32-bit):

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Office\16.0\Common\COM Compatibility\ - Bản 32-bit trên Windows 64-bit:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Office\16.0\Common\COM Compatibility\ - Bản ClickToRun 64-bit:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Office\ClickToRun\REGISTRY\MACHINE\Software\Microsoft\Office\16.0\Common\COM Compatibility\ - Bản ClickToRun 32-bit trên Windows 64-bit:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Office\ClickToRun\REGISTRY\MACHINE\Software\WOW6432Node\Microsoft\Office\16.0\Common\COM Compatibility\(Lưu ý: Nếu không thấy mục COM Compatibility*, chuột phải vào mục* Common chọn New > Key để tạo mới).

- Bản 64-bit (hoặc 32-bit trên Windows 32-bit):

- Bước 3: Tạo một Subkey mới tên

{EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}(chuột phải vào COM Compatibility > New > Key). - Bước 4: Trong Subkey vừa tạo, tạo một giá trị mới (chuột phải > New > DWORD (32-bit) Value).

- Bước 5: Đặt tên giá trị là

Compatibility Flagsvà đặt giá trị (Value data) là400(hệ Hexadecimal). - Bước 6: Thoát Registry Editor và khởi động lại ứng dụng Office.

Ví dụ minh hoạ với phiên bản Office 2016 64bit:

- Đường dẫn đầy đủ sau khi thiết lập:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Office\16.0\Common\COM Compatibility\{EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B} - REG_DWORD tên

Compatibility Flagsvới giá trị0x00000400

Tham khảo

| Bài viết độc quyền của chuyên gia FPT IS, Tập đoàn FPT Nam Anh Mai D. – Trung tâm An toàn, bảo mật thông tin FPT |