Malware là gì? Cách nhận biết và phòng tránh phần mềm độc hại hiệu quả

Malware là gì? Đây là thuật ngữ dùng để chỉ các phần mềm độc hại có thể xâm nhập vào hệ thống máy tính, đánh cắp dữ liệu, làm gián đoạn hoạt động hoặc gây thiệt hại nghiêm trọng cho người dùng và doanh nghiệp. Việc nhận biết sớm và áp dụng các biện pháp phòng tránh malware là bước quan trọng để bảo vệ an toàn thông tin trong môi trường số ngày càng phát triển.

1. Malware là gì?

Phần mềm độc hại (Malware) là thuật ngữ viết tắt của “malicious software”, chỉ các loại phần mềm được tạo ra bởi tội phạm mạng (hacker) nhằm đánh cắp dữ liệu, gây hư hại hoặc phá hủy máy tính và hệ thống mạng.

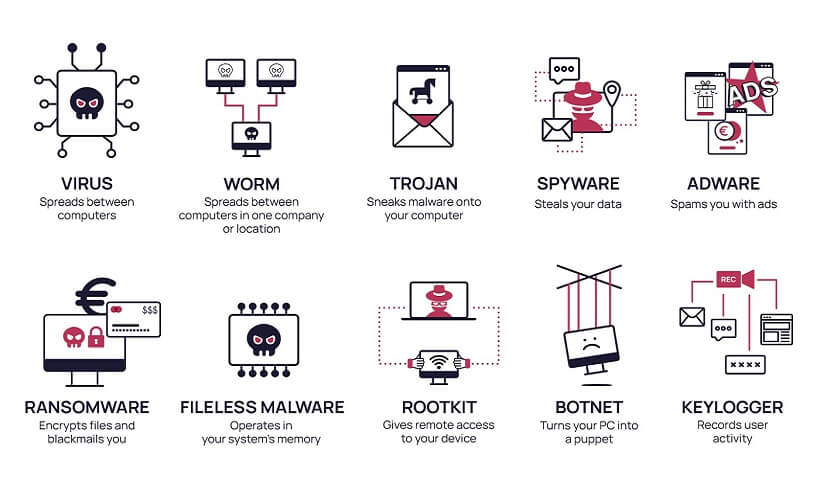

Một số dạng malware phổ biến gồm có virus, sâu máy tính (worm), trojan, phần mềm gián điệp (spyware), phần mềm quảng cáo (adware) và mã độc tống tiền (ransomware).

2. 17 loại malware phổ biến hiện nay & Dấu hiệu nhận biết

Việc nắm rõ đặc điểm của từng loại malware giúp cá nhân và tổ chức chủ động hơn trước các mối đe dọa an ninh mạng đang không ngừng biến đổi. Dưới đây là các dạng malware thường gặp:

Loại 1 – Virus: Xâm nhập vào hệ thống chủ, tự sao chép và lây lan sang thiết bị khác qua các phương tiện bị nhiễm như nhạc, video, hoặc phần mềm tải xuống. Virus thường ẩn trong các tệp tin hợp pháp, khiến việc phát hiện khó khăn.

Dấu hiệu nhận biết:

- Hiệu suất máy giảm, thường xuyên bị treo.

- Xuất hiện các cửa sổ pop-up lạ.

- Tệp tin bị thay đổi không rõ nguyên nhân.

- Lưu lượng mạng tăng dù không sử dụng.

Loại 2 – Worm (Sâu máy tính): Khác với virus, worm có thể tự lây lan mà không cần tệp chủ, thường khai thác lỗ hổng mạng hoặc hệ điều hành để xâm nhập vào các thiết bị khác.

Dấu hiệu nhận biết:

- Lưu lượng mạng tăng đột biến

- Máy bị treo, khởi động lại thường xuyên

- Xuất hiện truy cập trái phép

- Gửi tin nhắn hoặc email không do người dùng thực hiện

Loại 3 – Trojan Horse (mã độc Trojan): Trojan Horse ngụy trang dưới dạng phần mềm hợp pháp để đánh lừa người dùng kích hoạt, mở đường truy cập trái phép (backdoor) cho hacker truy cập.

Dấu hiệu nhận biết:

- Hiệu suất hệ thống chậm bất thường

- Hoạt động mạng khả nghi

- Cài đặt hoặc thay đổi hệ thống không rõ nguyên nhân

- Xuất hiện chương trình lạ đang chạy

Loại 4 – Ransomware (Mã độc tống tiền): Ransomware là dạng malware mã hóa dữ liệu và yêu cầu tiền chuộc để khôi phục quyền truy cập, thường lây qua email phishing hoặc trang web độc hại.

Dấu hiệu nhận biết:

- Tệp tin bị mã hóa bất ngờ, không mở được

- Xuất hiện thông báo đòi tiền chuộc

- Hiệu suất hệ thống suy giảm

- Một số ứng dụng không thể truy cập được

Loại 5 – Spyware (Phần mềm gián điệp): Spyware bí mật thu thập thông tin, theo dõi hoạt động trực tuyến và đánh cắp dữ liệu người dùng.

Dấu hiệu nhận biết:

- Hiệu suất hệ thống chậm bất thường

- Xuất hiện các chương trình lạ chạy ngầm

- Cửa sổ pop-up quảng cáo xuất hiện thường xuyên

- Cài đặt hệ thống bị thay đổi mà không rõ nguyên nhân

Loại 6 – Adware: Adware là phần mềm quảng cáo không mong muốn, thường hiển thị liên tục pop-up và theo dõi hành vi người dùng để phục vụ mục đích tiếp thị.

Dấu hiệu nhận biết:

- Cửa sổ pop-up xuất hiện thường xuyên

- Hiệu suất thiết bị giảm rõ rệt

- Cài đặt trình duyệt bị thay đổi

- Thanh công cụ lạ xuất hiện mà không được cài đặt thủ công

Loại 7 – Rootkit: Rootkit cho phép truy cập trái phép vào hệ thống nhưng ẩn mình khỏi người dùng và phần mềm bảo mật, khiến việc phát hiện và loại bỏ khó khăn.

Dấu hiệu nhận biết gồm:

- Hệ thống hoạt động bất thường

- Máy tính thường xuyên treo hoặc sập

- Lưu lượng mạng bất thường

- Phần mềm bảo mật lỗi hoặc bị vô hiệu hóa

Loại 8 – Botnet: Botnet là mạng lưới thiết bị bị nhiễm mã độc, do tin tặc điều khiển từ xa để thực hiện tấn công DDoS, phát tán malware hoặc các hành vi độc hại khác.

Dấu hiệu nhận biết:

- Hiệu suất hệ thống giảm rõ rệt

- Lưu lượng mạng tăng bất thường

- Thiết bị thực hiện tác vụ mà người dùng không cho phép

Loại 9 – Keylogger (trình ghi lại thao tác bàn phím): Keylogger bí mật ghi lại thao tác bàn phím để đánh cắp thông tin nhạy cảm như mật khẩu, thẻ tín dụng. Thường được cài ẩn kèm phần mềm độc hại hoặc tệp tải xuống nguy hiểm.

Dấu hiệu nhận biết:

- Hiệu suất hệ thống chậm, có tiến trình nền bất thường

- Xuất hiện giao dịch hoặc hoạt động tài khoản đáng ngờ

- Có chương trình lạ trong Task Manager hoặc Startup

- Thiết bị treo, đơ khi nhập thông tin nhạy cảm

Loại 10 – Backdoor: Backdoor tạo cổng truy cập ẩn, cho phép kẻ tấn công xâm nhập mà không kích hoạt cảnh báo bảo mật, thường dùng để đánh cắp dữ liệu hoặc cài thêm mã độc khác.

Dấu hiệu nhận biết:

- Ứng dụng, tiến trình tự khởi chạy bất thường

- Lưu lượng mạng tăng đột ngột, liên lạc với máy chủ lạ

- Xuất hiện tài khoản người dùng hoặc thay đổi hệ thống không phép

- Có phần mềm lạ hoặc bị chỉnh sửa trái phép

Loại 11 – Mobile Malware (Mã độc trên thiết bị di động): Mobile Malware nhắm vào thiết bị di động, gây mất dữ liệu, gian lận thông tin hoặc chiếm quyền điều khiển. Thường lây qua ứng dụng nhiễm độc, email phishing hoặc website độc hại.

Dấu hiệu nhận biết:

- Pin hao nhanh, dữ liệu mạng tăng bất thường

- Hiệu suất giảm, ứng dụng chậm hoặc treo

- Xuất hiện ứng dụng/cài đặt lạ

- Quảng cáo bật lên liên tục hoặc trình duyệt tự chuyển hướng

- Có giao dịch hoặc tin nhắn trái phép

Loại 12 – Fileless Malware: Hoạt động không cài đặt tệp lên thiết bị, chạy hoàn toàn trong bộ nhớ (in-memory) và lợi dụng các công cụ hợp pháp để thực hiện hành vi độc hại — do đó rất khó phát hiện bằng phần mềm diệt virus truyền thống.

Dấu hiệu nhận biết:

- Hệ thống chậm bất thường dù không có tệp lạ

- Lưu lượng mạng tăng đột biến

- Tiến trình lạ chạy nền (thường là công cụ hợp pháp bị lợi dụng)

- Cảnh báo hành vi đáng ngờ từ phần mềm bảo mật

Loại 13 – Scareware: Đe dọa hoặc gây hoang mang cho người dùng bằng cảnh báo giả mạo, thường bắt chước thông báo hệ thống để dụ tải xuống hoặc thanh toán cho “bản sửa lỗi” không có thật.

Dấu hiệu nhận biết:

- Xuất hiện các cửa sổ pop-up cảnh báo khẩn cấp bất ngờ

- Thông điệp yêu cầu hành động ngay lập tức (ví dụ: “Hệ thống của bạn đã bị nhiễm virus”)

- Yêu cầu thanh toán để khắc phục sự cố bảo mật

- Trình duyệt có hành vi bất thường, chẳng hạn như liên tục hiển thị pop-up

Loại 14 – Infostealers: Là mã độc chuyên đánh cắp thông tin nhạy cảm từ thiết bị, nhắm vào tài khoản đăng nhập và dữ liệu tài chính.

Dấu hiệu nhận biết:

- Hiệu suất thiết bị giảm bất thường

- Xuất hiện giao dịch trái phép trên các tài khoản tài chính

- Cửa sổ pop-up yêu cầu nhập thông tin đăng nhập

- Gia tăng hoạt động mạng đáng ngờ.

Loại 15 – Logic Bomb: Là đoạn mã độc được lập trình kích hoạt khi thỏa mãn điều kiện nhất định (ví dụ: vào ngày cụ thể hoặc sau một hành động), gây thiệt hại nghiêm trọng khi được kích hoạt.

Dấu hiệu nhận biết:

- Hệ thống chạy chậm hoặc ngừng hoạt động đột ngột

- Tệp bị mất hoặc hỏng sau một sự kiện cụ thể

- Ứng dụng sập hoặc hoạt động bất thường không rõ nguyên nhân.

Loại 16 – Cryptojacking: Hình thức tấn công nơi thiết bị nạn nhân bị chiếm dụng để khai thác tiền điện tử không có sự đồng ý, lợi dụng tài nguyên xử lý cho việc đào coin.

Dấu hiệu nhận biết:

- Hệ thống chậm bất thường

- Mức sử dụng CPU tăng cao và hóa đơn điện năng đột ngột tăng

- Thiết bị quá nóng khi hoạt động

- Tiếng quạt tản nhiệt kêu to hoặc hoạt động liên tục.

Loại 17 – Polymorphic Malware: Dạng mã độc liên tục thay đổi mã nguồn để né tránh phát hiện, khiến phần mềm antivirus khó nhận diện và xử lý.

Dấu hiệu nhận biết:

- Hệ thống thường xuyên bị treo hoặc mất ổn định

- Phần mềm antivirus gặp lỗi hoặc không phát hiện được mối đe dọa

- Hiệu suất hệ thống giảm đáng kể

- Lưu lượng mạng bất thường, cho thấy khả năng truy cập trái phép.

Xem thêm: Giám sát an toàn thông tin giải pháp an toàn cho doanh nghiệp

3. Nguyên nhân thiết bị bị nhiễm malware

Nguyên nhân 1 – Tải tệp từ nguồn không đáng tin cậy

- Tệp tải độc hại: Việc tải phần mềm, tệp media hoặc tài liệu từ các trang web không xác minh hoặc nền tảng chia sẻ file ngang hàng có thể khiến thiết bị nhiễm malware.

- Cập nhật giả mạo: Cài đặt bản cập nhật phần mềm từ nguồn không chính thức có thể chứa malware được ngụy trang dưới dạng phần mềm hợp pháp.

Nguyên nhân 2 – Nhấp vào liên kết đáng ngờ

- Phishing Emails: Nhấp vào liên kết trong tin nhắn, email hoặc mạng xã hội giả mạo nguồn hợp pháp có thể dẫn đến trang web độc hại.

- Malvertising: Quảng cáo trên các trang web bị tấn công có thể dẫn người dùng đến trang chứa mã độc khi được nhấp vào.

Nguyên nhân 3 – Mở tệp đính kèm email bị nhiễm

- Trojan Attachments: Các tệp đính kèm như Word, PDF hoặc ZIP có thể chứa malware được kích hoạt khi mở.

- Tấn công dựa trên Macro: Các tệp có macro được bật có thể chạy mã độc tự động.

Nguyên nhân 4 – Truy cập website giả mạo hoặc bị tấn công

- Drive-by Downloads: Chỉ cần truy cập một trang web bị xâm nhập, malware có thể tự động tải xuống mà người dùng không hay biết.

- Trang đăng nhập giả: Nhập thông tin đăng nhập trên website phishing có thể dẫn đến mất dữ liệu và xâm phạm tài khoản.

Nguyên nhân 5 – Kết nối với thiết bị ngoài bị nhiễm

- USB Drives: Malware có thể lây qua USB hoặc ổ cứng di động đã bị nhiễm.

- Thiết bị IoT: Các thiết bị IoT dễ bị tấn công có thể trở thành cửa ngõ cho malware xâm nhập mạng nội bộ.

Nguyên nhân 6 – Sử dụng mạng Wi-Fi không bảo mật: Man-in-the-Middle Attacks: Hacker có thể chặn dữ liệu khi bạn dùng Wi-Fi công cộng và chèn mã độc vào thiết bị.

Nguyên nhân 7 – Tải ứng dụng di động độc hại

- Kho ứng dụng không xác minh: Tải app từ các cửa hàng không chính thức làm tăng nguy cơ nhiễm malware.

- Lạm dụng quyền truy cập: Ứng dụng độc hại có thể yêu cầu quyền hệ thống vượt mức để khai thác thiết bị.

Nguyên nhân 8 – Khai thác lỗ hổng phần mềm

- Hệ thống chưa cập nhật: Malware thường tấn công vào phần mềm hoặc hệ điều hành lỗi thời có lỗ hổng bảo mật.

- Zero-Day Exploits: Kẻ tấn công lợi dụng các lỗ hổng chưa được công bố để phát tán mã độc.

Nguyên nhân 9 – Nhấp vào quảng cáo pop-up: Cảnh báo giả kiểu “Thiết bị của bạn bị nhiễm! Nhấn vào đây để khắc phục!” có thể dẫn đến tải xuống malware.

Nguyên nhân 10 – Qua chia sẻ tệp và ứng dụng nhắn tin: Malware có thể lan qua tệp hoặc liên kết được chia sẻ trong ứng dụng nhắn tin, đặc biệt khi tài khoản gửi đã bị xâm nhập.

Xem thêm: Dịch vụ an ninh mạng toàn diện từ FPT IS – Cyber Security Services

4. Cách phòng tránh malware hiệu quả

Dưới đây là những cách hiệu quả để phòng tránh malware, giúp bảo vệ dữ liệu và hệ thống của bạn an toàn:

- Cập nhật lớp phòng thủ tuyến đầu: Tuân thủ chính sách bảo mật cho ứng dụng, hệ thống và thiết bị. Sử dụng mật khẩu mạnh (tối thiểu 16 ký tự) cùng trình quản lý mật khẩu. Luôn cập nhật bản vá bảo mật ngay khi phát hành để tránh bị khai thác.

- Sao lưu dữ liệu & kiểm tra khôi phục: Trước nguy cơ ransomware, doanh nghiệp cần có giải pháp sao lưu dữ liệu hiệu quả và thường xuyên kiểm tra khả năng khôi phục.

- Bảo vệ chống malware: Áp dụng mô hình phòng thủ nhiều lớp với các công cụ giám sát endpoint hiện đại như AMP for Endpoints, tường lửa thế hệ mới (NGFW) và hệ thống ngăn chặn xâm nhập (IPS), giúp mở rộng bảo vệ từ thiết bị đầu cuối đến email và tầng DNS.

- Nâng cao nhận thức người dùng: Đào tạo cách nhận biết nguồn đáng tin cậy, tránh phishing hoặc lừa đảo. Khuyến khích sử dụng xác thực hai yếu tố (2FA) như lớp bảo vệ đầu tiên.

- Phân vùng mạng nội bộ: Giảm nguy cơ lan truyền tấn công bằng cách cô lập hệ thống mạng thông qua network segmentation.

- Tăng cường bảo mật email: Chủ động chặn trang web, email và tệp đính kèm độc hại bằng mô hình bảo mật nhiều lớp; chỉ sử dụng chương trình chia sẻ tệp được doanh nghiệp phê duyệt.

- Ứng dụng phân tích bảo mật: Theo dõi sát lưu lượng mạng bằng phân tích nâng cao và tận dụng nguồn thông tin mối đe dọa theo thời gian thực (real-time threat intelligence) để nhận diện sớm các xu hướng tấn công mới.

- Xây dựng hướng dẫn cho đội ngũ IT: Phát triển và luyện tập kế hoạch ứng phó sự cố để đội ngũ IT phản ứng nhanh, hiệu quả khi xảy ra sự cố an ninh mạng.

- Tăng cường phòng ngừa và khắc phục: Áp dụng các giải pháp bảo mật giúp mở rộng khả năng quan sát và bảo vệ toàn bộ mạng lưới. Thực hiện quét bảo mật định kỳ cho microservices, dịch vụ đám mây và hệ thống ứng dụng.

- Triển khai mô hình bảo mật Zero Trust: Áp dụng Zero-Trust Security Framework để bảo vệ người dùng, thiết bị, API, IoT, microservices và container, đảm bảo chỉ cấp quyền truy cập sau khi xác minh danh tính và độ tin cậy.

5. FPT IS – Đối tác hàng đầu về an toàn thông tin và bảo mật toàn diện

FPT IS là một trong những đơn vị dẫn đầu Việt Nam về cung cấp dịch vụ và giải pháp an toàn thông tin (ATTT), sở hữu nhiều chứng chỉ quốc tế uy tín như ISO27001, ISO20000, ISO9001. Dịch vụ Pentest và Dịch vụ Giám sát & Ứng cứu sự cố ATTT 24/7 của FPT IS đạt chứng nhận quốc tế CREST; dịch vụ tư vấn và đánh giá PCI DSS đạt chứng chỉ PCI.QSA.

Với đội ngũ chuyên gia giàu kinh nghiệm và trung tâm giám sát, quản trị ATTT toàn cầu, FPT IS hướng đến mục tiêu phục vụ hơn 100 khách hàng quốc tế và hơn 1.000 nhân sự vào năm 2026. FPT IS cung cấp giải pháp bảo mật toàn diện cho tổ chức, doanh nghiệp, bao gồm:

- Giám sát ATTT & xử lý sự cố 24/7 (FPT.EagleEye mSOC & FPT.EagleEye MDR)

- Tư vấn tuân thủ ISO 27001 và PCI DSS

- Đánh giá & kiểm thử lỗ hổng bảo mật (FPT.EagleEye VA & FPT.EagleEye Pentest)

- Tư vấn kiến trúc & hạ tầng bảo mật

- Tối ưu hạ tầng bảo mật

Đội ngũ kỹ sư của FPT IS hỗ trợ doanh nghiệp đánh giá toàn diện mức độ ATTT theo chuẩn quốc tế và trong nước, xây dựng lộ trình đạt chứng nhận, đồng thời nâng cao uy tín với đối tác và khách hàng.

FPT IS tự hào được đồng hành cung cấp giải pháp bảo mật cho nhiều khách hàng lớn trong và ngoài nước như Bảo Việt, VMS, SHB, VPBank, Agribank, Tổng cục Thuế Việt Nam, AGDBank (Myanmar), Hệ thống quản lý thuế VAT Bangladesh, Vietlott, Cảng vụ Hàng không Miền Bắc…

Hiểu rõ malware và các dấu hiệu nhận biết là nền tảng để bảo vệ thiết bị và dữ liệu của doanh nghiệp. Thực hiện các biện pháp phòng ngừa, cập nhật phần mềm thường xuyên và sử dụng các công cụ bảo mật uy tín sẽ giúp giảm thiểu rủi ro đáng kể. Quý Doanh nghiệp quan tâm đến giải pháp bảo mật thông tin, vui lòng để lại thông tin liên hệ TẠI ĐÂY để được chuyên gia FPT IS tư vấn chi tiết.