PDFSIDER: Đừng vội vàng mở một tệp tài liệu khi chưa xác minh nguồn gốc

Tổng quan

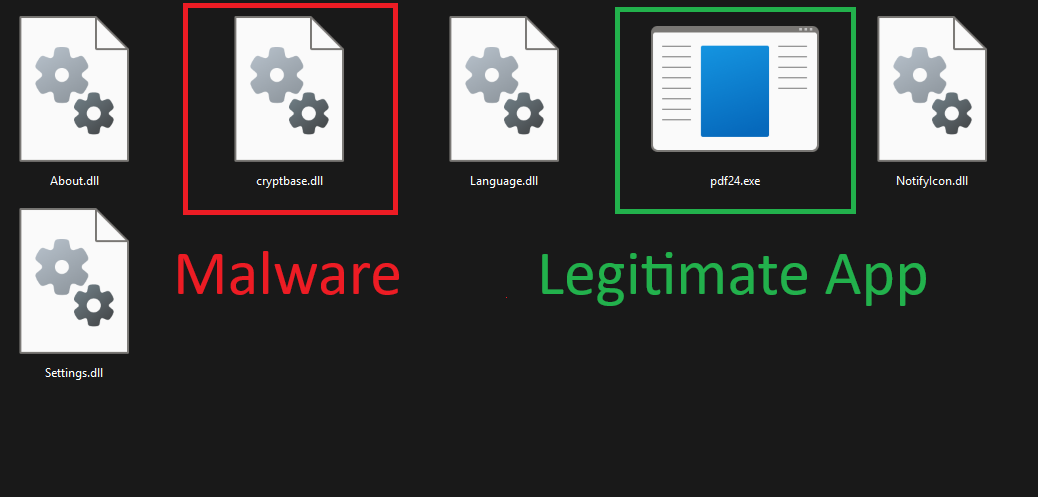

Gần đây phát hiện một biến thể malware nguy hiểm vô cùng tinh vi mang tên PDFSIDER , được phát tán thông qua DLL side-loading, được thiết kế để bí mật triển khai một backdoor có khả năng command-and-control (C2) được mã hóa. Malware sử dụng file giả mạo cryptbase.dll để vượt qua các cơ chế phát hiện điểm cuối (endpoint detection mechanisms). Kỹ thuật này cho phép kẻ tấn công chèn mã độc vào quy trình thực thi của các ứng dụng hợp pháp, khiến việc phát hiện bằng chữ ký hoặc hành vi trở nên khó khăn hơn rất nhiều, được xếp vào nhóm Advanced Persistent Threat (APT) bởi hành vi tinh vi và tính bền bỉ trong truy cập từ xa thông qua backdoor mã hóa.

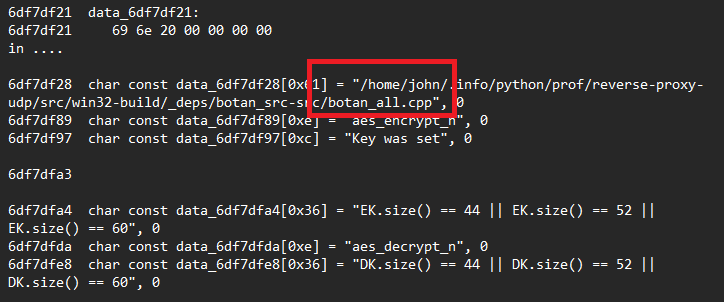

DLL được phân tích chứa toàn bộ thư viện mã hóa Botan được nhúng sẵn, được cấu hình sử dụng AES-256-GCM authenticated encryption – đây là dấu hiệu mạnh mẽ cho thấy các threat actor sử dụng giao thức C2 an toàn và có cấu trúc. Sau khi được nạp, malware cung cấp cho attacker một command shell tương tác ẩn và có thể exfiltrate kết quả lệnh thông qua kênh mã hóa.

Chi tiết kỹ thuật

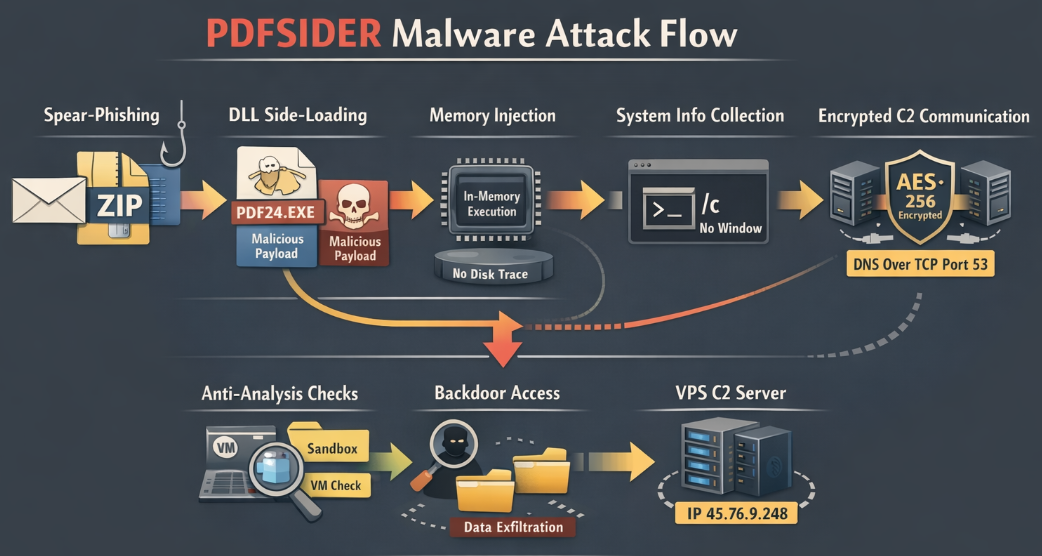

Luồng tấn công của PDFSIDER bắt đầu từ spear-phishing với file ZIP chứa file tài liệu PDF giả mạo mang tên như là một file hợp pháp bị khai thác để nạp DLL độc hại (cryptbase.dll) qua kỹ thuật DLL side-loading, giúp vượt qua chữ ký AV/EDR. Khi thực thi, malware chạy trong bộ nhớ, khởi tạo backdoor ẩn bằng cmd.exe /C với CREATE_NO_WINDOW, thu thập thông tin hệ thống (username, computer name, PID), tạo unique ID và thiết lập liên lạc C2 mã hóa AES-256/GCM qua Winsock (thường dùng cổng DNS 53 trên VPS). Nó còn tích hợp cơ chế chống phân tích mạnh mẽ: kiểm tra RAM thấp (GlobalMemoryStatusEx), phát hiện debugger (IsDebuggerPresent) và sandbox/VM để tránh môi trường ảo hóa. Tổng thể, chiến dịch này kết hợp tàng hình cao, mã hóa mạnh và né tránh phân tích, phù hợp với APT hơn ransomware, nhưng vẫn phụ thuộc vào phishing ban đầu – dễ bị chặn bởi lọc email nâng cao hoặc nhận thức người dùng – và hạ tầng C2 có thể lộ nếu IOC như IP 45.76.9.248 bị theo dõi.

1 . Initial Infection and Delivery (Nhiễm ban đầu và phát tán)

PDFSIDER triển khai chiến dịch này bằng email spear-phishing dẫn nạn nhân đến một file ZIP đính kèm. File ZIP chứa một file EXE hợp pháp có tên ‘PDF24 App.’ PDF24 Creator là phần mềm của Miron Geek Software GmbH dùng để tạo file PDF từ bất kỳ ứng dụng nào và chuyển đổi file sang định dạng PDF.

Chuỗi lây nhiễm bắt đầu khi nạn nhân mở file EXE, file này không hiển thị giao diện khi chạy trên máy; tuy nhiên, nó sẽ bắt đầu hoạt động ngay lập tức khi được thực thi.

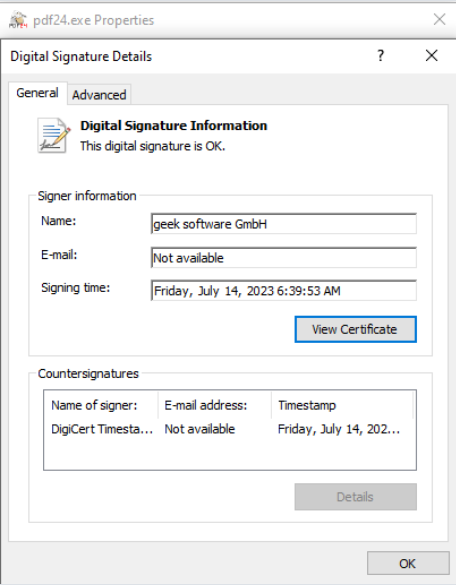

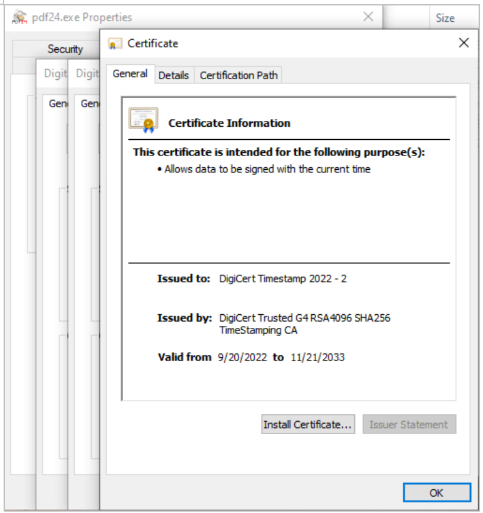

Một trong những chứng chỉ ký mã vẫn còn hiệu lực: [mô tả chứng chỉ hợp pháp – phần này thường có ảnh trong bài gốc].

File EXE mang chữ ký hợp pháp; tuy nhiên, phần mềm PDF24 tồn tại lỗ hổng mà attacker khai thác để nạp malware này và vượt qua EDR một cách hiệu quả.

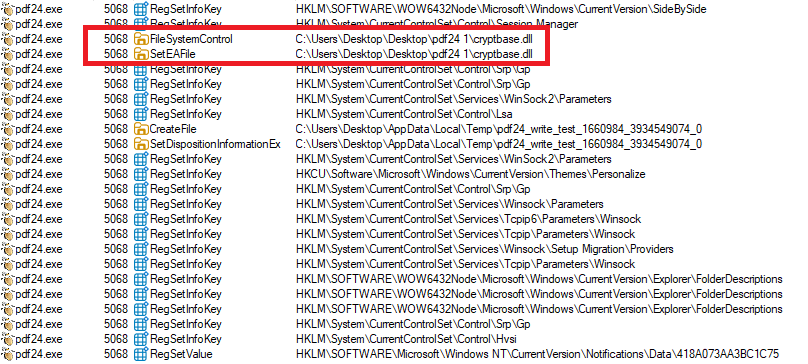

Malware dựa vào DLL Side-Loading, kỹ thuật đặt DLL độc hại cạnh ứng dụng hợp pháp để nó tự động nạp DLL đó.

Khi nạn nhân chạy chương trình hợp pháp, PDF24.exe sẽ nạp DLL của attacker thay vì cryptbase.dll hệ thống thật, từ đó giành quyền thực thi mã.

Sau khi được nạp, PDFSIDER khởi tạo Winsock, thiết lập liên lạc mã hóa, thu thập thông tin hệ thống và bắt đầu vòng lặp backdoor.

2. In-Memory Execution (Thực thi trong bộ nhớ)

PDFSIDER hoạt động chủ yếu trong bộ nhớ, giảm thiểu dấu vết trên đĩa:

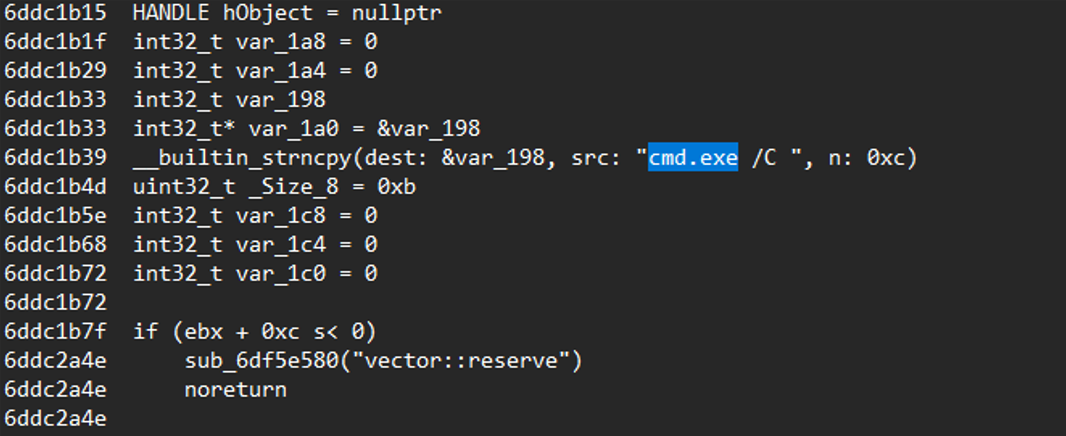

Malware cung cấp khả năng thực thi lệnh từ xa đầy đủ ngay khi khởi động, thực hiện nhiều hành động. Nó tạo các anonymous pipe và xây dựng chuỗi lệnh sử dụng cmd.exe /C <lệnh do attacker cung cấp>.

Lệnh này được khởi chạy với cờ CREATE_NO_WINDOW, đảm bảo không xuất hiện cửa sổ console nào.

Malware sau đó trích xuất toàn bộ thông tin từ hệ thống của bạn, tạo unique ID từ hệ thống và truyền kết quả đầu ra về cho attacker.

2.2 Encrypted C2 Data Handling (Xử lý dữ liệu C2 được mã hóa)

Malware sử dụng thư viện mã hóa Botan 3.0.0, tích hợp các thành phần chính như AES-256/GCM, GHASH, và kiểm tra lỗi GCM tag.

Điều này cho thấy mạnh mẽ rằng mọi dữ liệu vào/ra đều được giải mã trong bộ nhớ, đảm bảo không bao giờ ghi ra đĩa. Dữ liệu còn được xác thực bằng AEAD (Authenticated Encryption with Associated Data) ở chế độ GCM, mang lại mức độ bảo mật cao. Kiểu triển khai mã hóa này điển hình cho malware remote shell trong các cuộc tấn công có mục tiêu, nơi tính toàn vẹn và bảo mật liên lạc là rất quan trọng.

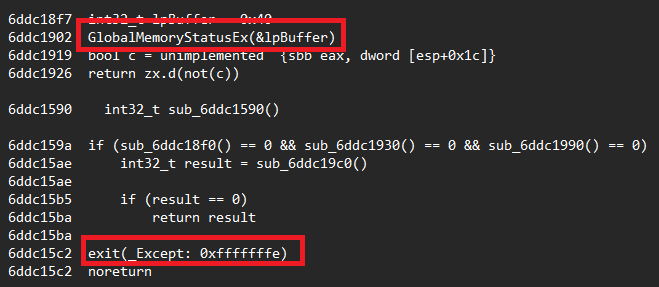

3. Anti-VM Technology (Công nghệ chống VM)

PDFSIDER có routine kiểm tra môi trường đa giai đoạn nhằm phát hiện sandbox, máy ảo (VM) và phòng thí nghiệm phân tích. Malware sử dụng hàm GlobalMemoryStatusEx để đánh giá tổng RAM hệ thống, các hệ thống RAM thấp (thường liên quan đến sandbox hoặc môi trường ảo) sẽ khiến malware thoát sớm.

Ngoài ra, nó còn kiểm tra sự hiện diện của debugger, đảm bảo thêm rằng malware tránh thực thi trong môi trường bị kiểm soát hoặc giám sát.

Trong quá trình điều tra, chúng tôi phát hiện hacker thuê VPS từ một công ty và thiết lập server C&C gửi dữ liệu mã hóa qua cổng DNS 53 tại vị trí chỉ định, dùng để exfiltrate dữ liệu bị xâm phạm.

PDFSIDER là một backdoor mạnh mẽ và tàng hình, được thiết kế cho truy cập bí mật dài hạn, thực thi lệnh từ xa linh hoạt và liên lạc mã hóa – phù hợp hơn với tradecraft gián điệp thay vì malware vì động cơ tài chính.

4. Decoy (Mồi nhử)

Threat actor có thể sử dụng nhiều loại decoy để dụ nạn nhân mở tài liệu độc hại. Trong một sự kiện gần đây của cùng chiến dịch, actor còn dùng tài liệu giả mạo như thể được soạn bởi Cục Tình báo thuộc Bộ Tham mưu Liên hợp Quân ủy Trung ương Trung Quốc (中央军委联合参谋部情报局).

Đáng chú ý, phần lớn artifact của chiến dịch PDFSIDER né tránh được các giải pháp AV/EDR phổ biến. Hiện tại, Resecurity đánh giá PDFSIDER là tradecraft dùng trong các cuộc tấn công có mục tiêu thay vì phát tán đại trà.

IOCs

File

| Tên file | MD5 Hash | Trạng thái |

| About.dll | e0e674ec74d323e0588973aae901b5d2 | Clean |

| Cryptbase.dll | 298cbfc6a5f6fa041581233278af9394 | Malicious |

| Language.dll | 80e4a29270b828c1f97d9cde9475fcbd | Clean |

| NotifyIcon.dll | 96ff508f9be007062b1770691f489e62 | Clean |

| Pdf24.exe | a32dc85eee2e1a579199050cd1941e1d | Clean |

| Settings.dll | 9f9dd5a432b4dde2160c7a7170e0d069 | Clean |

C2 IPs: 45.76.9.248

Khuyến nghị

Dựa trên phân tích về malware PDFSIDER, một mối đe dọa APT tinh vi sử dụng spear-phishing, DLL side-loading để né tránh AV/EDR, và các mối đe dọa tương tự đang nhắm vào doanh nghiệp Việt Nam như Mustang Panda hay Operation Hanoi Thief, dưới đây phía FPT Threat Intelligence xin đưa ra các khuyến nghị cần thiết, thiết thực để bảo vệ như sau:

- Tăng cường đào tạo nhận thức an ninh mạng cho nhân viên: Tổ chức các buổi đào tạo miễn phí hoặc ngắn hạn (qua nền tảng trực tuyến như AIS eLearning) về cách nhận biết email spear-phishing, tránh mở file đính kèm lạ (như ZIP chứa EXE giả mạo PDF24). Khuyến khích sử dụng công cụ kiểm tra email như VirusTotal trước khi mở, giúp giảm 80% rủi ro lây nhiễm ban đầu.

- Cập nhật và triển khai công cụ bảo mật cơ bản: Sử dụng phần mềm antivirus miễn phí hoặc giá rẻ như Kaspersky Free hoặc Microsoft Defender, kết hợp EDR đơn giản (như CrowdStrike Falcon Insight cho SMEs). Kích hoạt tính năng giám sát hành vi để phát hiện DLL side-loading và in-memory execution, đồng thời vá lỗ hổng phần mềm hợp pháp như PDF24 Creator ngay khi có bản cập nhật.

- Áp dụng nguyên tắc least privilege và đa yếu tố xác thực (MFA): Hạn chế quyền truy cập file hệ thống, sử dụng MFA cho email doanh nghiệp (qua Google Workspace hoặc Microsoft 365 giá rẻ). Kiểm tra định kỳ quyền admin để tránh khai thác lỗ hổng như trong các chiến dịch APT từ Trung Quốc nhắm vào Việt Nam.

- Giám sát mạng và sao lưu dữ liệu: Sử dụng giám sát SIEM traffic từ Firewall và DNS để theo dõi lưu lượng bất thường (ví dụ: kết nối C2 qua cổng DNS 53), và thực hiện sao lưu dữ liệu hàng tuần (off-site hoặc cloud như Google Drive). Đối phó ransomware liên quan PDFSIDER, áp dụng quy tắc 3-2-1 (3 bản sao, 2 phương tiện, 1 ngoại tuyến).

| Bài viết độc quyền của chuyên gia FPT IS, Tập đoàn FPT

Nguyễn Văn Trung – Trung tâm An toàn, bảo mật thông tin FPT, Tập đoàn FPT |

Tham khảo

PDFSIDER Malware – Exploitation of DLL Side-Loading for AV and EDR Evasion

https://www.bleepingcomputer.com/news/security/Researchers Uncover PDFSIDER Malware Built for Long-Term, Covert System Access

Các bài viết liên quan

PassiveNeuron – chiến dịch APT bí ẩn nhắm vào hạ tầng công nghiệp toàn cầu