Cảnh báo: Sự gia tăng của chiến dịch phát tán mã độc qua Google Ads giả mạo các phần mềm tiện ích

Sau một thời gian dường như im ắng, phía FPT Threat Intelligence đã quan sát thấy các tác nhân đe dọa quay trở lại với quảng cáo độc hại để phát tán malware được ngụy trang dưới dạng tải xuống phần mềm. Chiến dịch xác định có tác động lớn, nhắm vào các phần mềm tiện ích như Slack, Notion, Calendly, Odoo, Basecamp và nhiều phần mềm khác.

Thông tin chi tiết

Gần đây, một chiến dịch tấn công mạng quy mô lớn đã được phát hiện, nhắm vào người dùng phần mềm tiện ích phổ biến. Chiến dịch này sử dụng kỹ thuật quảng cáo độc hại (malvertising) trên Google Ads để phân phối malware.

Mục tiêu của chiến dịch là nhắm vào các phần mềm tiện ích phổ biến như Slack, Notion, Calendly, Odoo, Basecamp và nhiều phần mềm khác cả người dùng Windows và Mac đều là mục tiêu.

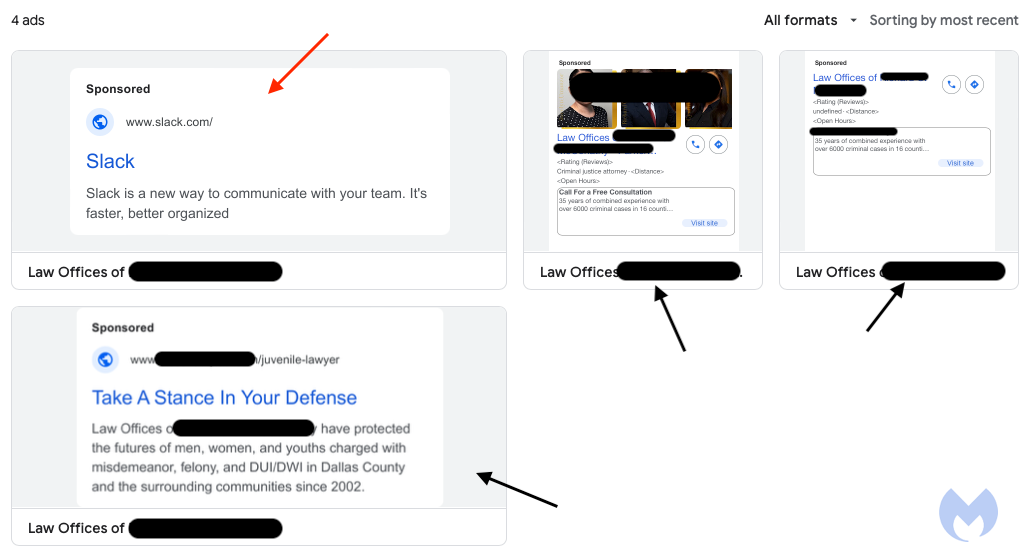

Những kẻ tấn công tạo quảng cáo Google giả mạo, sử dụng danh tính của các doanh nghiệp thật. Rồi chúng quảng cáo trông rất đáng tin cậy, sử dụng logo và thông tin chính thức của thương hiệu bị nhắm mục tiêu.

Khi người dùng nhấp vào quảng cáo, họ bị chuyển hướng qua nhiều bước để tránh phát hiện tự động. Cuối cùng, nạn nhân đến trang web giả mạo, được thiết kế để lừa họ tải xuống malware.

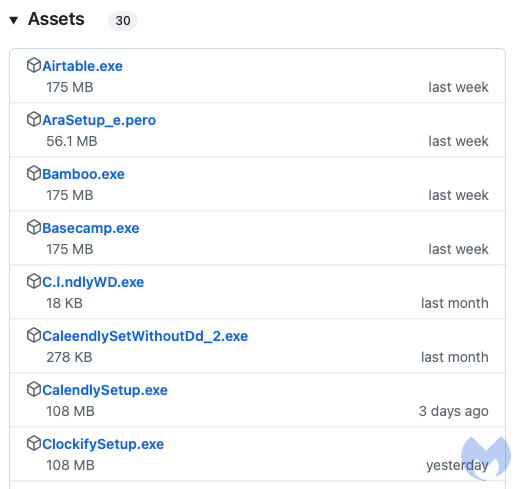

Đối với Windows các tệp nhị phân được lưu trữ trên GitHub

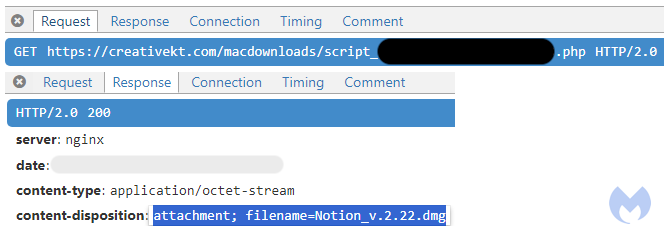

- Đối với Mac, các payload được lưu trữ trên một tên miền cụ thể, sử dụng các script PHP với các định danh riêng.

IOCs

Malicious hostnames:

creativekt[.]com

slack[.]designexplorerapp[.]net

odoo[.]studioplatformapp[.]net

notion[.]foreducationapp[.]com

slack[.]workmeetingsapp[.]com

clockify[.]turnrevenue[.]com

slack[.]aerodrame[.]finance

GitHub repositories:

github[.]com/09shubin/asdjh23/releases/download/nhehhh34/

github[.]com/fewefwfewfew/dwqfqwe/releases/download/fecfewwefewf3/

Hash Payloads (Windows):

9c8dadbb45f63fb07fd0a6b6c36c7aa37621bbadc1bcc41823c5aad1b0d3e93e

2b587ca6eb1af162951ade0e214b856f558cc859ae1a8674646f853661704211

e3557fb78e8fca926cdb16db081960efc78945435b2233fbd80675c21f0bc2e2

637b3ac5b315fd77b582dff2b55a65605f2782a717bed5aa6ef3c9722e926955

79017a6a96b19989bcf06d3ceaa42fd124a0a3d7c7fca64af9478e08e6c67c72

6eb1e3abf8a94951a661513bee49ffdbecfc8f7f225de83fa9417073814d4601

de7b5e6c7b3cee30b31a05cc4025d0e40a14d5927d8c6c84b6d0853aea097733

77615ea76aedf283b0e69a0d5830035330692523b505c199e0b408bcccd147b7

Hash Payloads (Mac):

b55f2cb39914d84a4aa5de2f770f1eac3151ca19615b99bda5a4e1f8418221c2

9dc9c06c73d1a69d746662698ac8d8f4669cde4b3af73562cf145e6c23f0ebdd

IP CnC Server:

85.209.11[.]155

193.3.19[.]251

Khuyến nghị:

- Cảnh giác với quảng cáo ngay cả khi chúng xuất hiện trong kết quả tìm kiếm Google, kiểm tra kỹ URL đích trước khi nhấp vào bất kỳ liên kết nào.

- Tải phần mềm từ nguồn chính thức từ trang web chính thức của nhà phát triển, tránh sử dụng các liên kết tải xuống từ quảng cáo hoặc các nguồn không đáng tin cậy.

- Cài đặt và duy trì phần mềm chống virus đáng tin cậy trên tất cả các thiết bị, thực hiện quét virus định kỳ.

- Đào tạo nhận thức bảo mật thường xuyên cho nhân viên về cách nhận biết và tránh các mối đe dọa trực tuyến.

Tham khảo

Large scale Google Ads campaign targets utility software<https://www.malwarebytes.com/blog/news/2024/10/large-scale-google-ads-campaign-targets-utility-software\>

![[Cập nhật] 7+ mô hình ngôn ngữ lớn (LLMs) tốt nhất](https://cdn.fpt-is.com/vi/2025/08/mo-hinh-ngon-ngu-tot-nhat-llms-1755587934-406x271.jpg)