Chỉ tìm ‘VPN download’ trên Google – và bạn đã trao credential công ty cho hacker?

Tổng quan

Trong bối cảnh các tổ chức ngày càng phụ thuộc vào VPN để truy cập hệ thống nội bộ từ xa, những công cụ này đã trở thành mục tiêu hấp dẫn đối với các nhóm tấn công mạng. Thay vì khai thác trực tiếp các lỗ hổng phần mềm phức tạp, nhiều attacker hiện nay chuyển sang lợi dụng hành vi người dùng và niềm tin vào các nền tảng quen thuộc như công cụ tìm kiếm hoặc website tải phần mềm chính thức. Một ví dụ điển hình là chiến dịch do nhóm Storm-2561 thực hiện, được phát hiện bởi Microsoft vào đầu năm 2026.

Trong chiến dịch này, Storm-2561 sử dụng kỹ thuật SEO poisoning để thao túng kết quả tìm kiếm, khiến các trang web giả mạo xuất hiện khi người dùng tìm kiếm các cụm từ như “VPN download” hoặc “Pulse Secure VPN client”. Các trang web này được thiết kế để trông giống hệt trang chính thức của các nhà cung cấp VPN doanh nghiệp như Ivanti, Cisco và Fortinet, khiến người dùng khó phân biệt thật giả. Khi truy cập vào các trang này, nạn nhân sẽ được cung cấp liên kết tải về các VPN installer đã bị trojan hóa, chứa mã độc có khả năng đánh cắp thông tin đăng nhập.

Đôi nét về Storm-2561

Giới thiệu

Nhóm Storm-2561 (còn được biết đến với tên gọi khác là Pawn Storm, APT28, Fancy Bear hoặc Strontium) là một trong những nhóm tấn công mạng (APT – Advanced Persistent Threat) tinh vi và hoạt động lâu đời nhất thế giới.

Các chuyên gia bảo mật và cơ quan tình báo phương Tây (như FBI, NSA) tin rằng Storm-2561 có liên kết chặt chẽ với Tổng cục Tình báo Quân đội Nga (GRU), cụ thể là Đơn vị 26165. Thời gian hoạt động của nhóm này được ghi nhận bắt đầu từ khoảng năm 2004 hoặc 2007. Mục tiêu chính được ghi nhận là thu thập thông tin tình báo chiến lược phục vụ lợi ích của chính phủ Nga.

Mục tiêu tấn công

Storm-2561 không tấn công ngẫu nhiên mà thay vào đó chúng chọn lọc mục tiêu rất kỹ lưỡng:

- Chính phủ & Ngoại giao: Các bộ ngoại giao, đại sứ quán của các nước NATO và EU.

- Quân sự: Các tổ chức quốc phòng và nhà thầu quân sự.

- Chính trị: Các đảng phái chính trị (nổi tiếng nhất là vụ tấn công Ủy ban Quốc gia Dân chủ Mỹ – DNC năm 2016).

- Truyền thông & Năng lượng: Các tòa soạn báo lớn và hạ tầng năng lượng quan trọng.

Các chiến dịch gây tiếng vang

Bầu cử Mỹ 2016: Xâm nhập email của các quan chức Đảng Dân chủ và rò rỉ thông tin qua WikiLeaks nhằm can thiệp vào tiến trình bầu cử.

Tấn công Quốc hội Đức (Bundestag): Năm 2015, nhóm đã đánh cắp một lượng lớn dữ liệu từ hệ thống mạng của nghị viện Đức.

WADA (Cơ quan Phòng chống Doping Thế giới): Rò rỉ hồ sơ y tế của các vận động viên sau khi Nga bị cấm tham gia Olympic.

Tấn công hạ tầng Ukraine: Liên tục nhắm vào các hệ thống điện và cơ quan chính phủ Ukraine trong suốt nhiều năm.

Kỹ thuật đặc trưng

| Kỹ thuật | Mô tả |

| Spear Phishing | Gửi email lừa đảo cực kỳ chân thực, nhắm vào các cá nhân cụ thể để đánh cắp mật khẩu hoặc cài mã độc. |

| Credential Harvesting | Tạo các trang đăng nhập giả mạo (Microsoft 365, Webmail) để thu thập thông tin tài khoản. |

| Zero-day Exploits | Sử dụng các lỗ hổng phần mềm chưa được công bố để xâm nhập hệ thống. |

| Mã độc tùy biến | Sử dụng các bộ công cụ riêng như Sofacy, X-Agent, Sednit, và gần đây là các biến thể mã độc trên Linux và thiết bị IoT. |

Luồng thực thi

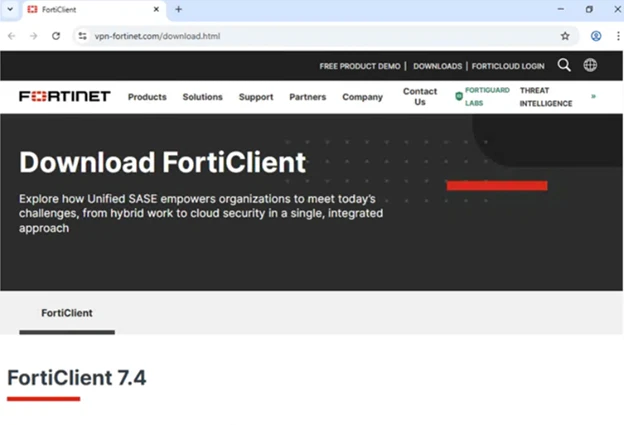

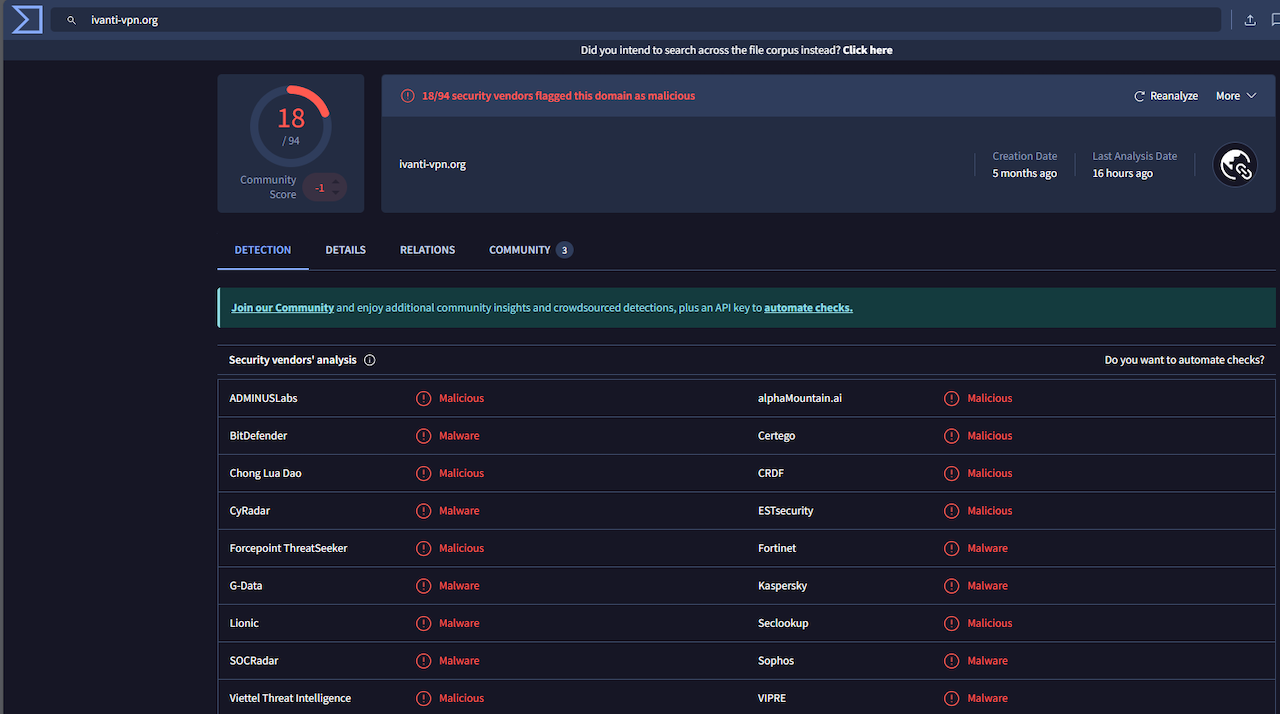

Giai đoạn đầu tiên được gọi là SEO poisoning, tại đây kẻ tấn công sẽ tối ưu hóa SEO để các trang độc hại xuất hiện trên đầu kết quả tìm kiếm cho các truy vấn liên quan đến VPN. Sau khi truy cập nó sẽ redirect tới các Website giả mạo như: ivanti-vpn[.]org hoặc vpn-fortinet[.]com.

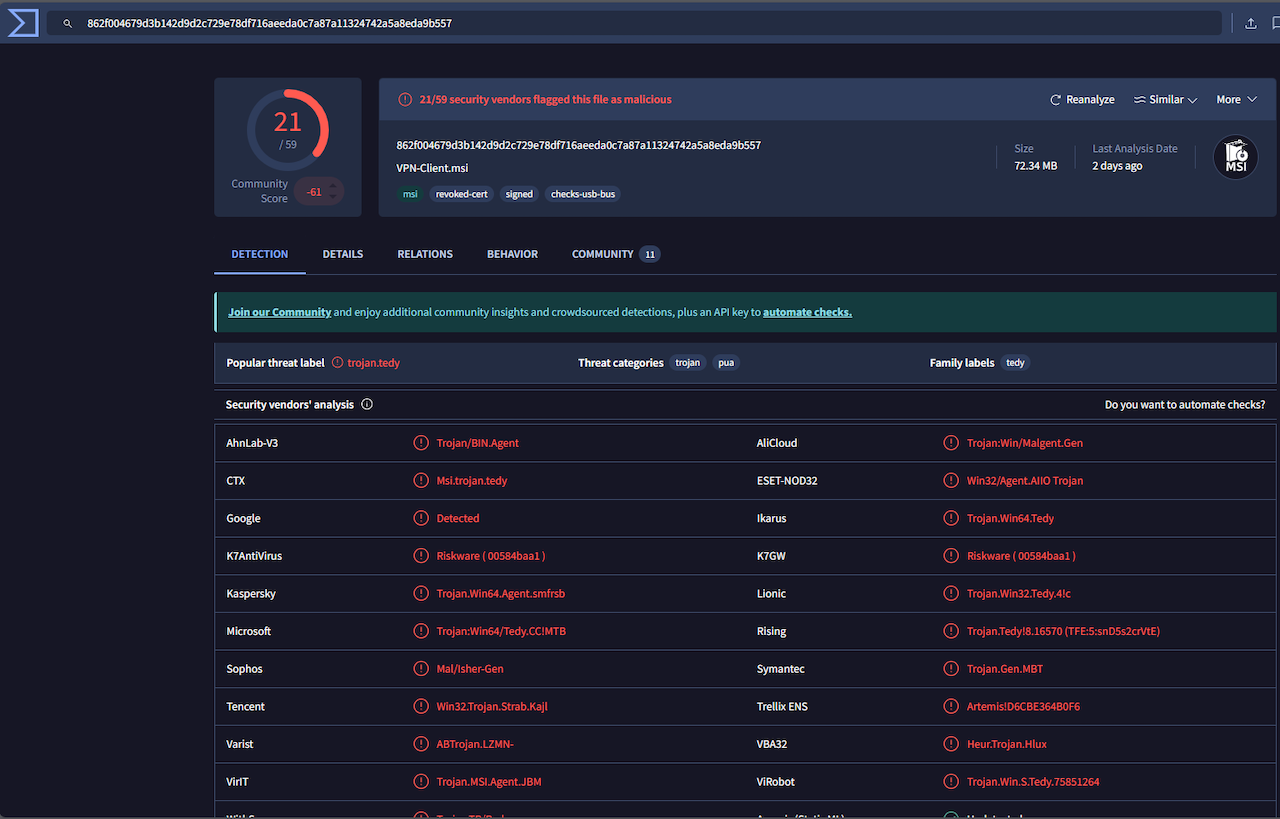

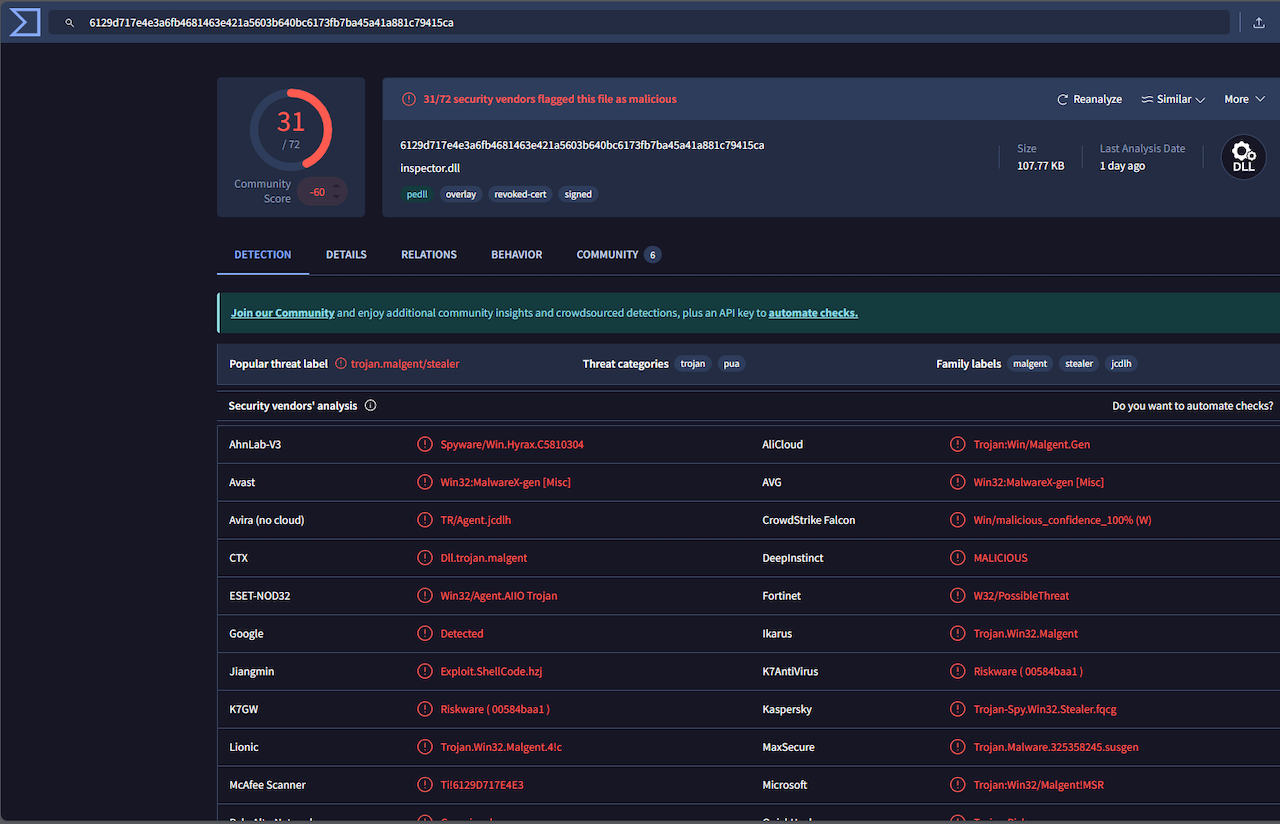

Tại đây Website giả mạo sẽ cung cấp link tải file VPN độc hại VPN-CLIENT.zip. Sau khi giải nén thành công bên trong nó sẽ chứa hai file mã độc thực sự: VPN installer (MSI) và malicious DLL.

Sau khi chạy installer, nó sẽ thực hiện cài đặt file giả mạo VPN, sideload DLL độc hại và thực hiện loader thực thi shellcode.

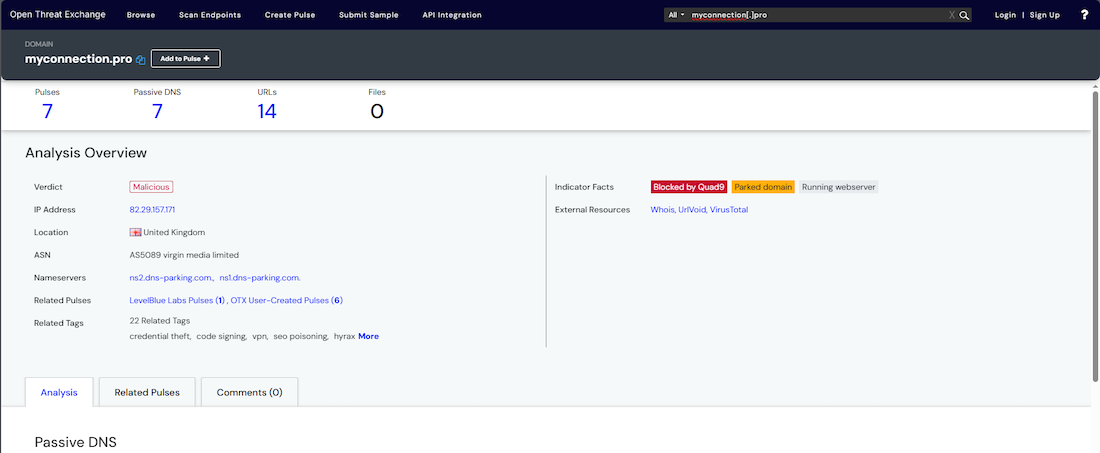

Sau đó Malware sẽ thực hiện tải xuống Hyrax infostealer variant nhằm mục đích thu thập credential, đọc cấu hình VPN và thu thập URI và thông tin đăng nhập. Sau đó toàn bộ thu thập được sẽ được gửi về hệ thống C2 của kẻ tấn công: vpn-connection[.]pro, myconnection[.]pro

Cuối cùng sau khi đã lấy được credentials malware sẽ hiển thị lỗi giả và điều hướng nạn nhân đến website của VPN chính thức, khi này User sẽ cài VPN thật mà không hề nghi ngờ rằng hệ thống đã bị compromise.

Kết luận

Chiến dịch của Storm-2561 là một minh chứng rõ ràng cho sự dịch chuyển trong chiến lược tấn công hiện đại: từ khai thác lỗ hổng kỹ thuật sang khai thác niềm tin của người dùng. Bằng cách kết hợp SEO poisoning, giả mạo phần mềm hợp pháp và lạm dụng hạ tầng đáng tin cậy, nhóm này đã biến một hành động quen thuộc – tìm kiếm và tải VPN – thành điểm khởi đầu cho việc xâm nhập vào mạng doanh nghiệp.

Điểm đáng chú ý không nằm ở độ phức tạp của malware, mà ở mức độ hiệu quả của chuỗi tấn công. Không cần exploit zero-day, không cần kỹ thuật tinh vi, Storm-2561 vẫn có thể thu thập được credential VPN – chìa khóa truy cập trực tiếp vào hệ thống nội bộ. Điều này cho thấy trong nhiều trường hợp, con người và quy trình vận hành vẫn là mắt xích yếu nhất trong chuỗi bảo mật.

Do đó, việc xây dựng một chiến lược phòng thủ hiệu quả không còn chỉ là câu chuyện của công nghệ, mà là sự kết hợp giữa con người, quy trình và khả năng nhận diện rủi ro trong những hành vi tưởng chừng an toàn hàng ngày.

Khuyến nghị

Chỉ tải phần mềm từ nguồn chính thức

- Luôn truy cập trực tiếp website của nhà cung cấp như Microsoft, Cisco, Fortinet, Ivanti.

- Không tải từ kết quả tìm kiếm (Google, Bing) nếu chưa xác minh domain.

- Bookmark link chính thức để sử dụng lâu dài.

Kiểm tra kỹ domain và website

- Quan sát kỹ URL:

- Tránh domain lạ (ví dụ:

vpn-cisco-download[.]com).

- Tránh domain lạ (ví dụ:

- Kiểm tra:

- HTTPS (không đủ để đảm bảo an toàn nhưng là bước cơ bản).

- Lỗi chính tả, giao diện copy kém.

Xác minh file trước khi chạy

- Kiểm tra:

- Digital signature (publisher có đúng vendor không).

- Hash (nếu có từ nguồn chính thức).

- Không chạy file:

- Tải từ link rút gọn.

- Tải từ GitHub/repo lạ (trừ khi được xác minh).

Cảnh giác với hành vi bất thường khi cài đặt

Dấu hiệu nguy hiểm:

- Installer báo lỗi ngay sau khi chạy.

- Yêu cầu nhập credential sớm bất thường.

- Redirect sang website khác sau khi cài.

Không reuse mật khẩu VPN

- Mỗi tài khoản quan trọng → mật khẩu riêng.

- Tránh dùng chung với:

- Email cá nhân.

- Tài khoản nội bộ khác.

Cập nhật nhận thức về “Search-based phishing”

Người dùng thường được đào tạo về email phishing, nhưng cần lưu ý thêm:

- Phishing không chỉ qua email

- Google Search cũng có thể là entry point của tấn công

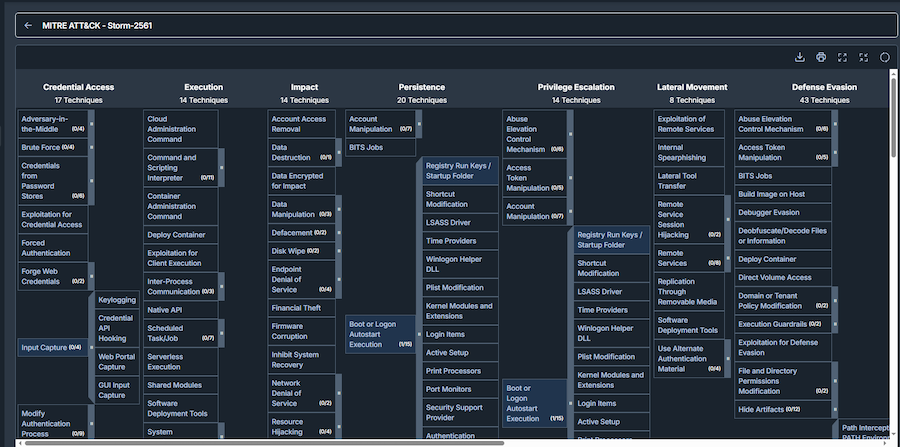

MITRE ATT&CK Mapping

| Tactic | Technique ID | Technique Name | Mô tả hành vi trong chiến dịch |

|---|---|---|---|

| Initial Access | T1189 | Drive-by Compromise | Người dùng truy cập website giả từ kết quả tìm kiếm (SEO poisoning) |

| Initial Access | T1566 | Phishing (Search-based) | Lừa người dùng tải VPN client giả thông qua kết quả tìm kiếm |

| Execution | T1204.002 | User Execution: Malicious File | User tự chạy file installer VPN độc hại |

| Execution | T1059 | Command and Scripting Interpreter | Loader thực thi shellcode / script |

| Persistence | T1574.002 | DLL Side-Loading | Installer hợp pháp load DLL độc hại |

| Defense Evasion | T1036 | Masquerading | Giả mạo phần mềm VPN hợp pháp |

| Defense Evasion | T1553.002 | Code Signing | File độc hại được ký bằng chứng chỉ hợp lệ |

| Defense Evasion | T1027 | Obfuscated/Compressed Files | Payload được nén trong zip/MSI |

| Defense Evasion | T1140 | Deobfuscate/Decode Files | Giải mã shellcode khi runtime |

| Credential Access | T1552.001 | Credentials in Files | Đọc file cấu hình VPN chứa credential |

| Credential Access | T1555 | Credentials from Password Stores | Thu thập thông tin đăng nhập VPN |

| Discovery | T1082 | System Information Discovery | Thu thập thông tin hệ thống |

| Discovery | T1016 | Network Configuration Discovery | Thu thập cấu hình mạng/VPN |

| Collection | T1005 | Data from Local System | Thu thập dữ liệu local (config, credential) |

| Exfiltration | T1041 | Exfiltration Over C2 Channel | Gửi dữ liệu về server attacker |

| Command & Control | T1071.001 | Web Protocols | Giao tiếp C2 qua HTTP/HTTPS |

IOCs

Malicious IP

- 194.76.226.93

SHA-256

- 26DB3FD959F12A61D19D102C1A0FB5EE7AE3661FA2B301135CDB686298989179

- 44906752F500B61D436411A121CAB8D88EDF614E1140A2D01474BD587A8D7BA8

- 57A50A1C04254DF3DB638E75A64D5DD3B0D6A460829192277E252DC0C157A62F

- 6129D717E4E3A6FB4681463E421A5603B640BC6173FB7BA45A41A881C79415CA

- 6C9AB17A4AFF2CDF408815EC120718F19F1A31C13FC5889167065D448A40DFE6

- 85C4837E3337165D24C6690CA63A3274DFAAA03B2DDACA7F1D18B3B169C6AAC1

- 862F004679D3B142D9D2C729E78DF716AEEDA0C7A87A11324742A5A8EDA9B557

- 8EBE082A4B52AD737F7ED33CCC61024C9F020FD085C7985E9C90DC2008A15ADC

- 98F21B8FA426FC79AA82E28669FAAC9A9C7FCE9B49D75BBEC7B60167E21963C9

- CFA4781EBFA5A8D68B233EFB723DBDE434CA70B2F76FF28127ECF13753BFE011

- EB8B81277C80EEB3C094D0A168533B07366E759A8671AF8BFBE12D8BC87650C9

Malicious Domain

- checkpoint-vpn.com

- cisco-secure-client.es

- forticlient-for-mac.com

- forticlient-vpn.de

- forticlient-vpn.fr

- forticlient-vpn.it

- forticlient.ca

- forticlient.co.uk

- forticlient.no

- fortinet-vpn.com

- ivanti-pulsesecure.com

- ivanti-secure-access.de

- ivanti-vpn.org myconnection.pro

- sonicwall-netextender.nl

- sophos-connect.org vpn-connection.pro

- vpn-fortinet.com watchguard-vpn.com

URL

Tham khảo

Fake enterprise VPN sites used to steal company credentials

| Bài viết độc quyền của chuyên gia FPT IS, Tập đoàn FPT

Lưu Tuấn Anh – Trung tâm An toàn, bảo mật thông tin FPT |