Atlassian Jira: Mối đe dọa mới từ nền tảng đám mây

Gần đây các nền tảng phần mềm như một dịch vụ (SaaS) đang trở thành mục tiêu hấp dẫn cho tội phạm mạng, xuất hiện một chiến dịch spam tinh vi lợi dụng Atlassian Jira Cloud để gửi email lừa đảo nhắm đến các tổ chức chính phủ và doanh nghiệp. Chiến dịch này khai thác lòng tin vào các công cụ hợp tác phổ biến, cho thấy cách mà các tính năng hợp pháp có thể bị lạm dụng để vượt qua các biện pháp bảo mật email truyền thống.

Thông tin chi tiết

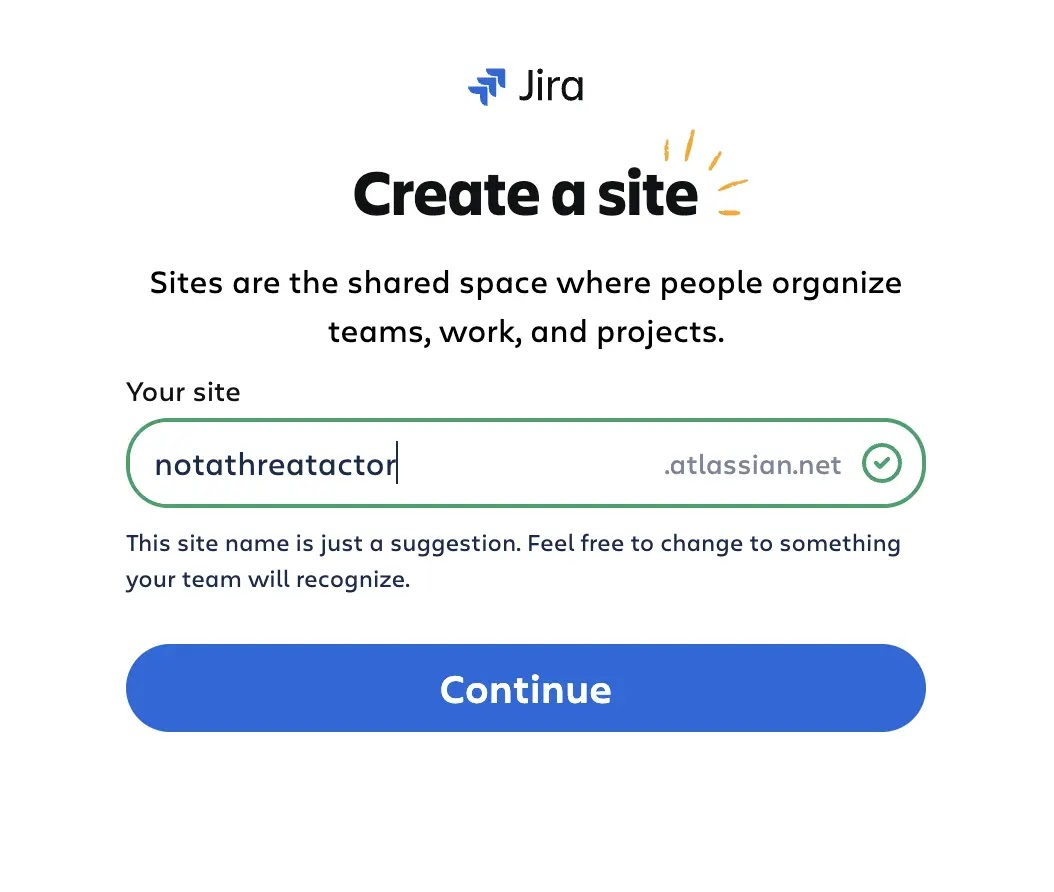

Kẻ tấn công bắt đầu bằng việc tạo các tài khoản Atlassian Cloud với tên gọi ngẫu nhiên, cho phép chúng tạo ra hàng loạt instance Jira Cloud dùng thử mà không cần xác thực quyền sở hữu domain.

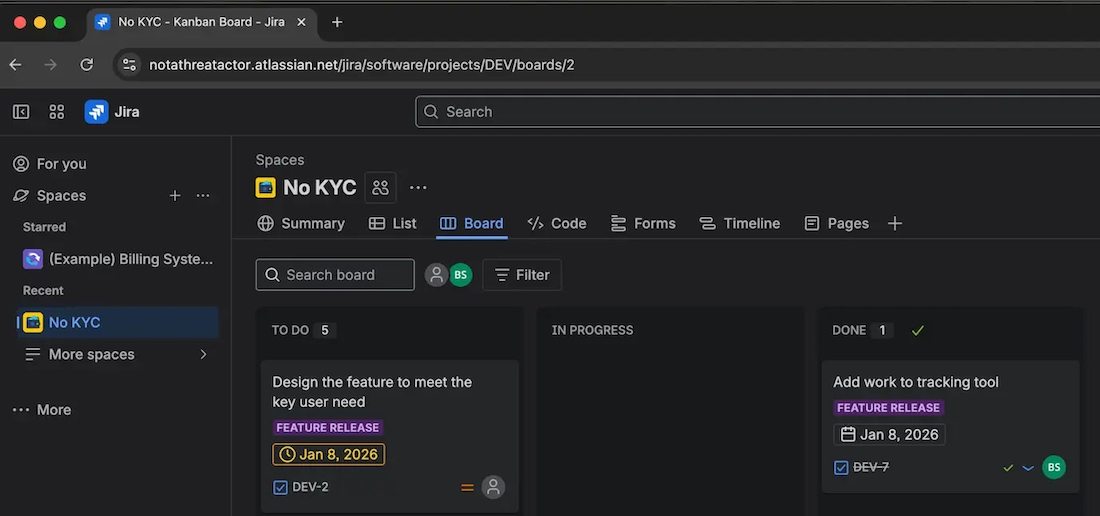

Điều này giúp chúng hoạt động mà không để lại dấu vết rõ ràng. Thay vì sử dụng phương pháp mời người dùng hàng loạt qua CSV vốn có thể gây nghi ngờ chúng tận dụng tính năng Jira Automation để xây dựng và gửi email tùy chỉnh.

Các email này được gửi từ domain atlassian.net, vốn có uy tín cao và tuân thủ nghiêm ngặt các tiêu chuẩn như SPF và DKIM, giúp chúng dễ dàng vượt qua bộ lọc spam của các hệ thống email. Nội dung email được tùy chỉnh theo ngôn ngữ địa phương và nhắm đến các mục tiêu cụ thể, chẳng hạn như các cá nhân có kỹ năng cao gốc Nga đang sống và làm việc ở nước ngoài. Chúng thường dẫn dụ nạn nhân đến các trang web lừa đảo liên quan đến đầu tư giả mạo hoặc sòng bạc trực tuyến, sử dụng Keitaro TDS (Traffic Direction System) để chuyển hướng lưu lượng một cách thông minh.

Chiến dịch diễn ra từ cuối tháng 12 năm 2025 đến cuối tháng 1 năm 2026, tập trung vào các tổ chức sử dụng Jira với lưu lượng email cao và phụ thuộc vào công cụ hợp tác. Mục tiêu chính dường như là lợi nhuận tài chính, nhưng tính chất nhắm mục tiêu cho thấy có thể có động cơ khác ẩn sau.

Hầu hết hệ thống phòng vệ email dựa vào đánh giá nguồn gửi: bao gồm kiểm tra SPF, DKIM, and DNS reputation để phân loại spam/ phishing. Nhưng với chiến dịch này:

- Email được gửi qua hạ tầng chính chủ Atlassian → nên được đánh dấu là an toàn.

- SPF và DKIM đều hợp lệ → không kích hoạt cảnh báo spam.

- IP gửi email trùng với các dịch vụ Jira Cloud thường dùng → không bị chặn theo danh sách đen.

=> Dẫn đến các bộ lọc bảo mật truyền thống trở nên kém hiệu quả trước kiểu lừa đảo này.

Khuyến nghị

Dựa vào các yếu tố phân tích ở trên phía FPT Threat Intelligence đưa ra một số khuyến nghị sau để giảm thiểu rủi ro:

Giám sát hoạt động Jira bất thường

Theo dõi việc tạo rule tự động lạ hoặc các instance Jira Cloud mới đăng ký không rõ nguồn. Kiểm tra kỹ các email từ atlassian.net, đặc biệt nếu chúng chứa liên kết hoặc yêu cầu hành động bất thường.

Cấu hình lại gateway/lọc email

Đặt cảnh báo khi nhận email Jira từ bên ngoài mạng nội bộ, đặc biệt những instance không nằm trong danh sách tin cậy.

Đào tạo người dùng

Đào tạo nhận thức về rủi ro từ email hợp pháp bị lạm dụng và khuyến khích xác thực đa yếu tố (MFA) cho các tài khoản SaaS.

Dùng giải pháp bảo mật nâng cao

Xem xét triển khai các giải pháp AI/ML tân tiến để phát hiện các mẫu email bất thường, ngay cả khi chúng đạt chứng thực SPF/DKI

Tham khảo

Spam Campaign Abuses Atlassian Jira, Targets Government and Corporate Entities

| Bài viết độc quyền của chuyên gia FPT IS, Tập đoàn FPT

Nguyễn Văn Trung – Trung tâm An toàn, bảo mật thông tin FPT |