Bóng ma Ransomware: Khi dữ liệu trở thành vũ khí tống tiền

Tăng trưởng với đại dịch

Đại dịch đã thúc đẩy quá trình số hóa trên toàn cầu, tuy nhiên, điều này cũng đồng nghĩa với việc ransomware trở thành mối đe dọa nghiêm trọng đối với các tổ chức. Ransomware là một loại phần mềm độc hại có khả năng mã hóa dữ liệu của nạn nhân và đòi tiền chuộc để giải mã. Các cuộc tấn công ransomware gần đây đã gây ra những thiệt hại nặng nề về tài chính và hoạt động cho nhiều doanh nghiệp lớn.

Vào tháng 5/2021, cuộc tấn công ransomware đã làm gián đoạn hoạt động của chuỗi cung ứng nhiên liệu Colonial Pipeline tại 17 bang của Mỹ trong 5 ngày. Công ty buộc phải trả khoản tiền chuộc 4,4 triệu USD. Tương tự, JBS – nhà chế biến thịt lớn nhất thế giới cũng phải chi 11 triệu USD để đối phó với cuộc tấn công tương tự.

Theo báo cáo của IBM, chi phí trung bình của một cuộc tấn công ransomware là 4,54 triệu USD, chưa kể tiền chuộc. Con số này bao gồm nhiều khía cạnh như chi phí ngừng hoạt động, thiệt hại về danh tiếng, và các biện pháp bảo mật mới. Nghiên cứu của Check Point cho thấy tổng chi phí thực tế của một cuộc tấn công ransomware cao gấp gần 7 lần so với số tiền chuộc.

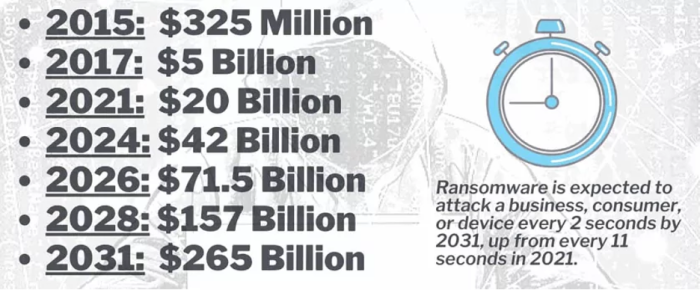

Theo dự báo, ransomware sẽ gây thiệt hại khoảng 265 tỷ USD mỗi năm vào năm 2031, với một cuộc tấn công mới xảy ra cứ sau 2 giây.

(Hình 1). Ransomware được coi là loại tội phạm mạng phát triển nhanh nhất hiện nay, theo Cybersecurity Ventures.

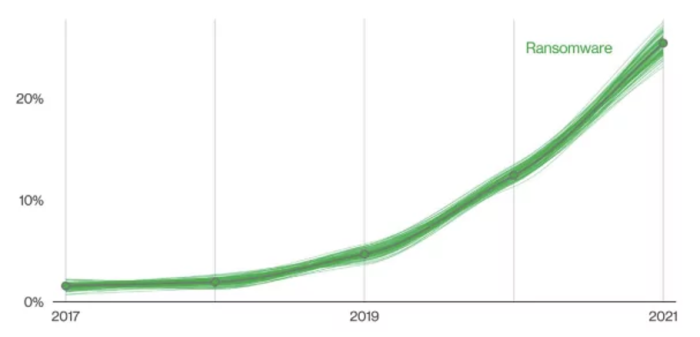

Theo Báo cáo Điều tra Vi phạm Dữ liệu (DBIR) năm 2022 của Verizon, các cuộc tấn công bằng ransomware đã tăng 13%, một mức tăng lớn chưa từng có trong 5 năm qua cộng lại (Hình 2). Đây là một xu hướng đáng báo động, cho thấy ransomware ngày càng trở nên phổ biến và nguy hiểm hơn.

Hình 2: Số lần vi phạm phần mềm tống tiền theo thời gian (Báo cáo DBIR của Verizon 2022)

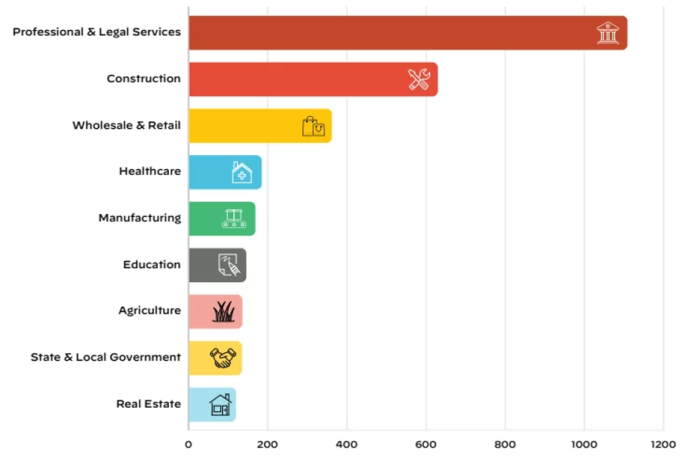

Ransomware không chỉ là mối đe dọa đối với một số ngành công nghiệp nhất định mà đã lan rộng ra nhiều lĩnh vực khác nhau như vận tải, viễn thông, tài chính, y tế, giáo dục, pháp luật, sản xuất, thực phẩm, và cả lực lượng thực thi pháp luật (Hình 3). Không có ranh giới rõ ràng về quy mô công ty, cả doanh nghiệp lớn và doanh nghiệp vừa và nhỏ đều có nguy cơ trở thành mục tiêu của loại tội phạm mạng này. Bất cứ tổ chức, doanh nghiệp, cá nhân trên không gian mạng đều có thể trở thành nạn nhân của các mã độc tống tiền.

Hình 3: Các ngành bị ransomware tấn công nhiều nhất có nguồn gốc từ dữ liệu trang web rò rỉ ransomware (Palo Alto Unit 42, Báo cáo về mối đe dọa ransomware năm 2022)

“Dịch vụ” phát tán mã độc tống tiền

Ngày nay, ransomware đã trở thành một mối đe dọa nghiêm trọng và là ưu tiên hàng đầu của các Giám đốc An ninh Thông tin (CISO) vì nó đã phát triển thành một mô hình kinh doanh có tổ chức của tội phạm mạng.

Mười năm trước, ransomware chỉ là mục tiêu của một số tội phạm kỹ thuật số. Tuy nhiên, hiện nay nó đã trở thành một ngành công nghiệp phạm tội chuyên nghiệp, với số lượng cuộc tấn công gia tăng đáng kể. Các tổ chức tội phạm mạng đã xây dựng cả một hệ sinh thái xung quanh ransomware. Họ không chỉ tạo ra phần mềm độc hại mà còn cung cấp các dịch vụ hỗ trợ để nạn nhân có thể liên hệ và trả tiền chuộc.

Bên cạnh đó, mô hình Ransomware-as-a-Service (RaaS) đã ra đời, nơi những kẻ tạo ra phần mềm độc hại cung cấp công cụ cho khách hàng được gọi là “chi nhánh”. Các chi nhánh, ngay cả khi không có nhiều kiến thức kỹ thuật, cũng có thể phát tán phần mềm độc hại. Cuối cùng, số tiền chuộc được chia cho cả nhà khai thác ransomware và các chi nhánh. Mô hình này tạo ra một môi trường cho phép ngay cả những người không chuyên về kỹ thuật cũng có thể thực hiện các cuộc tấn công ransomware (Hình 4).

Hình 4: Mô hình Ransomware dưới dạng dịch vụ (RaaS) (Varonis, 2021)

Nhiều vụ tống tiền gây tổn thương

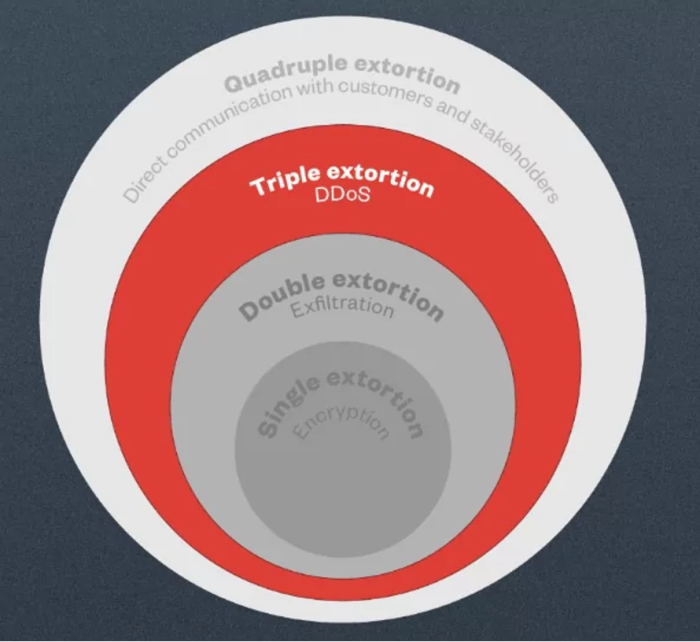

Một lý do quan trọng khác khiến ransomware trở thành mối đe dọa nghiêm trọng là các tin tặc sử dụng nhiều chiêu thức tống tiền sau khi kiểm soát được dữ liệu và tài nguyên của tổ chức (Hình 5).

Ngày nay, nhóm tin tặc thường áp dụng tới bốn phương thức tống tiền, được gọi là “tống tiền bốn lần”, nhằm gây sức ép buộc nạn nhân phải trả tiền chuộc:

- Đầu tiên, họ mã hóa toàn bộ dữ liệu, buộc nạn nhân phải trả tiền để khôi phục quyền truy cập vào dữ liệu gốc.

- Tiếp đó, tin tặc đánh cắp một phần hoặc toàn bộ dữ liệu và đe dọa công khai hoặc bán lại dữ liệu nếu không được đóng tiền chuộc.

- Nếu hai phương thức trên không hiệu quả, chúng sẽ đe dọa tấn công Từ chối Dịch vụ (DoS) nhằm ngăn chặn các dịch vụ công cộng của nạn nhân.

- Cuối cùng, tin tặc liên hệ với khách hàng, đối tác, nhân viên và truyền thông để quấy rối và thông báo về vụ việc vi phạm an ninh.

Sự đa dạng trong các chiêu thức tống tiền của ransomware cho thấy mức độ nguy hiểm của loại tội phạm mạng này và tầm quan trọng của việc triển khai các biện pháp phòng ngừa và ứng phó hiệu quả. Khi bị tấn công, tổ chức sẽ gặp tình trạng mất khả năng hoạt động vì không thể truy cập dữ liệu của mình. Các hệ thống có thể bị đình trệ trong nhiều ngày hoặc nhiều tuần, gây ra tác động nghiêm trọng đến hoạt động kinh doanh.

Hình 5: Bốn giai đoạn tống tiền của ransomware (Trend Micro Research, 2021)

Với những kỹ thuật tống tiền tinh vi và hậu quả khó lường, không khó để hình dung ransomware có thể gây ra tổn thất tài chính đáng kể và thiệt hại nghiêm trọng về danh tiếng cho tổ chức. Chính vì thế, các tổ chức thường sẵn sàng chi trả số tiền chuộc lớn để giải quyết vấn đề một cách nhanh chóng.

Tuy nhiên, việc đáp ứng nhu cầu của tin tặc sẽ chỉ khuyến khích thêm hoạt động tội phạm và tạo ra vòng xoáy khó kiểm soát. Do đó, phòng ngừa và ứng phó hiệu quả là rất quan trọng để bảo vệ dữ liệu và hoạt động kinh doanh khỏi nguy cơ ransomware.

Ransomware lây lan như thế nào?

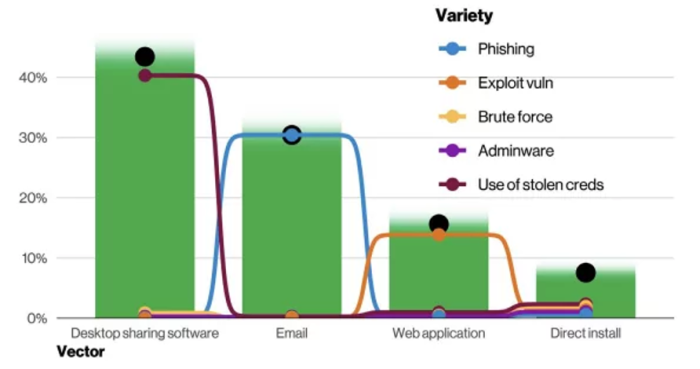

Ransomware lây nhiễm vào hệ thống thông qua ba hướng tấn công phổ biến nhất; phần mềm điều khiển máy tính từ xa (RDP, SSH…), email lừa đảo và ứng dụng, dịch vụ web có chứa các lỗ hổng bảo mật. Các công cụ khác nhau được kẻ tấn công sử dụng cho từng vector lây nhiễm, như được mô tả trong Hình 6.

Hình 6: Các loại hành động trong các vector gây ra sự cố ransomware (Báo cáo DBIR của Verizon 2022)

Làm cách nào để phát hiện và ngăn chặn ransomware?

Câu hỏi chúng ta phải trả lời là làm cách nào để ngăn chặn mối đe dọa này hoặc làm cách nào để phát hiện ra nó khi chúng ta đang bị tấn công?

Để phòng chống hiệu quả với ransomware, các tổ chức cần triển khai một chiến lược toàn diện bao gồm các biện pháp sau:

- Đầu tiên, kiểm kê tài sản IT để có cái nhìn tổng quan về tất cả các hệ thống, ứng dụng và dữ liệu quan trọng cần được bảo vệ. Tiếp theo, thực hiện rà quét và phát hiện lỗ hổng bảo mật một cách thường xuyên, đồng thời triển khai quy trình quản lý và khắc phục lỗ hổng kịp thời. Bên cạnh đó, quản lý chặt chẽ các dịch vụ được công khai trên Internet để giảm thiểu nguy cơ tấn công.

- Các tổ chức nên thực hiện đánh giá bảo mật định kỳ để phát hiện và khắc phục các điểm yếu trước khi bị kẻ xấu lợi dụng. Ngoài ra, triển khai giám sát bảo mật 24/7 và săn tìm mối nguy hại chủ động sẽ giúp phát hiện sớm các hoạt động đáng ngờ và ngăn chặn kịp thời các cuộc tấn công.

- Xây dựng quy trình an toàn thông tin chuẩn hóa các chính sách, quy trình và biện pháp bảo mật trong toàn tổ chức là rất quan trọng. Cuối cùng, khai thác hiệu quả các nguồn Threat Intelligence để cập nhật thông tin về mối đe dọa mới và các kỹ thuật tấn công mới nhất sẽ giúp tổ chức có sự chuẩn bị tốt hơn.

Bằng cách thực hiện đồng bộ các biện pháp trên, các tổ chức sẽ nâng cao đáng kể khả năng phòng chống ransomware cũng như nhiều mối đe dọa mạng khác, bảo vệ dữ liệu và hoạt động kinh doanh một cách hiệu quả.

—

Bài viết độc quyền bởi Chuyên gia FPT IS

Incident Response Team – Nhóm phản ứng sự cố An toàn thông tin

Trung tâm an toàn, Bảo mật thông tin FPT IS.