Một số xu thế giải pháp công nghệ trong lĩnh vực an toàn thông tin mạng

Hệ thống phát hiện và phản hồi các mối nguy hại tại điểm cuối, các giao thức xác thực nhanh trực tuyến không dùng mật khẩu và việc ứng dụng trí tuệ nhân tạo đang là những công nghệ tiên phong trong việc phòng chống và phát hiện các cuộc tấn công, hướng đến việc bảo vệ hoàn toàn người dùng trước các cuộc tấn công mạng.

Thế giới đang ngày càng phát triển, đời sống và xã hội con người ngày càng được nâng cao. Trong đó, vai trò của công nghệ đã và đang là yếu tố quan trọng nhất cho việc thúc đẩy và nâng tầm sự phát triển đó. Các đột phá về mặt công nghệ liên tục được các nhà nghiên cứu và phát triển trình làng năm này qua năm khác, đặc biệt là về công nghệ máy tính. Chỉ tính riêng trong vòng 20 năm trở lại đây, công nghệ máy tính đã có những bước nhảy vọt đáng kinh ngạc, một số ví dụ có tiêu biểu như Trí tuệ nhân tạo (AI), mạng 5G, Điện toán đám mây và Blockchain, … tất cả đều góp phần đáng kể vào sự phát triển của thế giới chúng ta đang sinh sống. Thế nhưng, kéo theo từ những thành tựu đáng kinh ngạc đó là những nỗi lo về mặt bảo mật và an ninh mạng. Một cuộc chiến mới đã được hình thành mà trận địa ở đây không phải trên chiến trường, mà trong những bộ máy chủ, máy tính, màn hình, điện thoại di động xung quanh chúng ta. Trên thực tế, vấn đề an ninh mạng đang trở nên ngày càng quan trọng, khi mà thông tin người dùng và doanh nghiệp đang liên tục trở thành mục tiêu của các tổ chức và cá nhân muốn lợi dụng lỗ hổng của Internet thông qua các cuộc tấn công mạng.

Để phòng và chống lại những cuộc tấn công an ninh mạng này, giải pháp được đưa ra hữu ích nhất vẫn là giáo dục người dùng. Việc người dùng Internet có hiểu biết về các nguy cơ tiềm ẩn trên nền tảng họ sử dụng vẫn được chứng minh là biện pháp tối ưu nhất để giảm thiểu cả về số lượng lẫn thiệt hại của các cuộc tấn công an ninh mạng. Thế nhưng, đó là một giải pháp hoàn hảo trong một thế giới giả định hoàn hảo. Trên thực tế việc phụ thuộc hoàn toàn vào những người sử dụng thực sự nắm chắc việc họ đang làm là một chiến lược tồi ở bất kì ngành nghề nào, không chỉ riêng gì ngành an toàn an ninh mạng. Do đó, giải pháp được hướng tới hiện nay chính là không ngừng nâng cao và phát triển các công nghệ hỗ trợ bảo mật an toàn thông tin mạng, đồng thời liên tục cập nhật kiến thức và báo cáo về các vụ tấn công đã diễn ra để luôn tìm ra được giải pháp phòng chống tân tiến nhất.

1. An toàn thông tin mạng

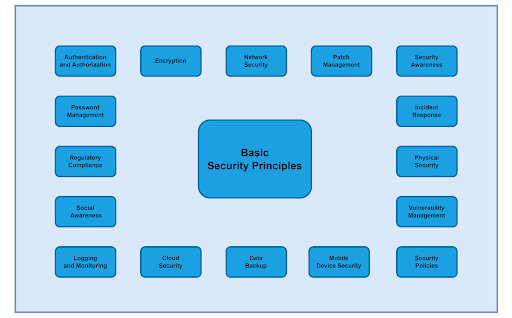

An toàn thông tin mạng có thể được giải thích rõ ràng và dễ hình dung hơn qua một “Bản thiết kế” về các hoạt động nằm trong khuôn khổ của ngành.

Hình 1 – “Bản thiết kế” An toàn thông tin mạng

“Bản thiết kế” này là sự tổng hợp và đơn giản hóa của các khía cạnh nổi bật của An toàn thông tin mạng, được chia thành 16 nội dung bao gồm: “Xác thực và cấp quyền”, “Truy cập và giám sát”, “Mã hóa”, “Bảo mật điểm cuối”, “Quản lý mật khẩu”, “Bảo mật mạng”, “Bảo mật điện toán đám mây”, “Bảo vệ phần cứng”, “Bảo mật thiết bị di động”, “Quản lý bản vá lỗi”, “Phản ứng với sự cố”, “Quản lý lỗ hổng”, “Sao lưu dữ liệu”, “Nhận thức về bảo mật”, “Tuân thủ quy tắc bảo mật” và “Chính sách bảo mật”. Các nội dung được nêu là các khía cạnh mà một tổ chức có thể sử dụng để tăng cường tính bảo mật thông tin cho đơn vị của họ. Những khía cạnh này còn có thể được phân loại thành các nhóm bao quát hơn, theo như phiên bản diễn giải của IBM, như “Con người”, “Dữ liệu”, “Ứng dụng”, “Hạ tầng” và “Giám sát và Quản trị”. Do tính tổng quát của nó, “Bản thiết kế” đóng vai trò như một công cụ quan trọng trong việc cung cấp một cái nhìn tổng thể về An toàn thông tin mạng cũng như làm kim chỉ nam cho các tổ chức để thực hiện và triển khai kế hoạch phòng và chống các lỗ hổng hoặc các cuộc tấn công vào cơ sở dữ liệu của họ.

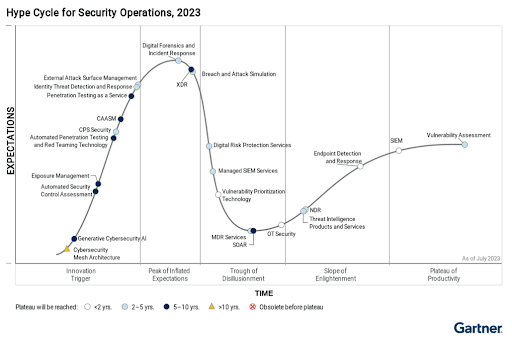

Mặc dù các nội dung được nêu trong “Bản thiết kế” đều là những khía cạnh quan trọng trong việc bảo vệ an toàn thông tin mạng, trên thực tế mỗi tổ chức và đơn vị đều có một đặc điểm và cách thức hoạt động riêng. Điều này cũng thể hiện trên những khía cạnh mà họ cần trú trọng khi đầu tư vào hệ thống bảo mật. Một công ty thương mại hoạt động kinh doanh trên mạng có thể sẽ có nhu cầu bảo vệ an toàn trang Web bán hàng của họ, lớn hơn rất nhiều so với một công ty sản xuất có trang Web đơn thuần chỉ là nơi để trưng bày sản phẩm mà họ tạo ra. Hay như một doanh nghiệp sử dụng các sản phẩm dịch vụ điện toán đám mây sẽ cần trú trọng vào việc bảo vệ thông tin của họ trên đó thay vì như các doanh nghiệp mua sản phẩm và sử dụng nội bộ. Thế nhưng, có một số khía cạnh mà tổ chức nào cũng phải đầu tư quan tâm, và những khía cạnh đó, đi cùng các giải pháp, được coi là “Xu thế” mới của An toàn thông tin mạng. Biểu đồ “Hype Cycle” của Gartner (2023) là cách minh họa rõ nét nhất về những “Xu thế” này trong thời đại công nghệ hiện nay.

Hình 2 – “Hype Cycle” của Gartner

Biểu đồ này cho phép người xem có cái nhìn trực quan nhất về những yếu tố, giải pháp về An toàn thông tin mạng hiện nay. Ngoài việc liệt kê các giải pháp và thời gian để thành công của nó, biểu đồ còn thể hiện mức độ đón nhận cũng như kì vọng về giải pháp được nêu trên một trục đồ thị. Những giải pháp phía bên trái là những giải pháp được kỳ vọng sẽ thành công trong tương lai, qua thời gian nó sẽ đạt đến mức kỳ vọng cao nhất, nếu nó được thực hiện và đi vào thực tiễn thì sẽ chuyển dần sang phía bên phải của đồ thị. Do số lượng các giải pháp khá nhiều nên chúng ta sẽ chọn xem xét kỹ hơn 1 giải pháp đang dần tiến đến “Plateau of productivity” trên đồ thị Hype Cycle của Gartner thể hiện là giải pháp đã được công nhận có tính thực tiễn cao khi áp dụng.

2. EDR (Endpoint Detection and Response)

Về phía bên phải của đồ thị Hype Cycle ta thấy có EDR, SIEM, Vulnerability Assessment.

SIEM (Security information and event management) – quản lý thông tin và sự kiện bảo mật thu thập dữ liệu nhật ký sự kiện từ nhiều nguồn, phân tích thời gian thực để xác định bất thường và thực hiện các biện pháp hợp lý. Nó cũng có thể làm đầu vào hữu hiệu cho các trung tâm giám sát an ninh mạng để các chuyên gia phân tích, phát hiện các sự cố an toàn thông tin kịp thời. Hiện nay SIEM đã được triển khai rất phổ biến, đa số các hệ thống ATTT đều sử dụng

Vulnerability Assessment tập trung vào rà soát đánh giá các lỗ hổng bảo mật cũng là giải pháp phải thực hiện thường xuyên. Riêng EDR (Endpoint Detection and Response) chúng ta sẽ đi sâu phân tích kỹ hơn để thấy được mức độ cần thiết và thực tiễn của nó.

EDR là Hệ thống phát hiện và phản hồi các mối nguy hại tại điểm cuối, được thiết kế để bảo vệ các thiết bị bên trong một tổ chức khỏi các cuộc tấn công đến từ các phần mềm độc hại bên ngoài như Virus, Spyware và Ransomeware, hoặc phòng chống các tác nhân ác ý khai thác lỗ hổng dữ liệu từ bên trong. Thuật ngữ “Điểm cuối” dùng để chỉ các thiết bị đóng vai trò như một điểm kết nối mạng, như máy tính bàn, laptop, máy chủ và các thiết bị di động. Theo Gartner, “EDR là một phương án thiết kế giải pháp nhằm ghi chép và lưu trữ những hoạt động của hệ thống thuộc “Điểm cuối”, sau đó dùng các thông tin thu thập được nhằm phát hiện các hoạt động bất thường, ngăn chặn các hoạt động ác ý, cung cấp các thông tin liên quan và gợi ý các phương án để phục hồi các hệ thống bị ảnh hưởng”. Về bản chất, các giải pháp thuộc về hệ thống EDR đều hướng tới việc tăng cường khả năng quan sát các hoạt động diễn ra trên hệ thống, tổng hợp thông tin và giúp đội ngũ an ninh xác định và giảm thiểu rủi ro một cách nhanh chóng. Trong trường hợp có các hoạt động đáng ngờ, một hệ thống EDR sẽ tạo cảnh báo, cách ly và đưa thông tin đến cho người sử dụng.

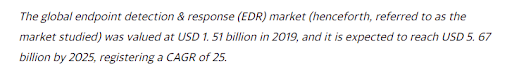

Sự phát triển về số lượng của các thiết bị điểm cuối, bao gồm máy tính, điện thoại, các thiết bị IoT, .. đã làm cho việc khai thác các lỗ hổng từ các thiết bị này trở nên dễ dàng hơn bao giờ hết. Bởi do đặc tính liên kết, các thiết bị này bản thân rất yếu trong việc tự chống lại các cuộc tấn công mạng. Do đó, một hệ thống được thiết kế chuyên biệt là điều cần thiết để bảo vệ các thông tin quan trọng chứa trong các thiết bị điểm cuối khỏi bàn tay của các cá nhân, tổ chức ác ý. Một báo cáo được đăng tải bởi đơn vị nghiên cứu Mordor Intelligence LLP vào năm 2020 dự báo rằng thị trường cho các giải pháp EDR có xu hướng tăng qua từng năm và sẽ vượt mốc 5 tỷ đô trong tương lai gần.

Hình 3 – Trích đoạn trong báo cáo của Mordor Intelligence LLP

Một trong số những điểm mạnh làm nên thương hiệu của các giải pháp EDR đó là khả năng ngăn chặn mối nguy hại đến từ bên trong bằng cách thức phát hiện hoạt động bất thường của thiết bị hay ứng dụng. Trong một nghiên cứu của nhóm tác giả đến từ Hàn Quốc được đăng tải lên IEEE (Hiệp hội kỹ sư và điện tử), hệ thống EDR đã được dùng để chống lại những cuộc tấn công có chủ đích dựa trên bộ khung MITRE ATT&CK nổi tiếng. Kết luận cho rằng, “Việc phát hiện và phân tích bao quát các cuộc tấn công có chủ đích thông qua hệ thống EDR là khả thi”, và “các giải pháp EDR là một hướng đi với hiệu suất cao cùng khả năng đem lại kết quả tốt”. Điều này càng củng cố hơn vị thế của các giải pháp EDR để tiến đến tương lai của An toàn thông tin mạng.

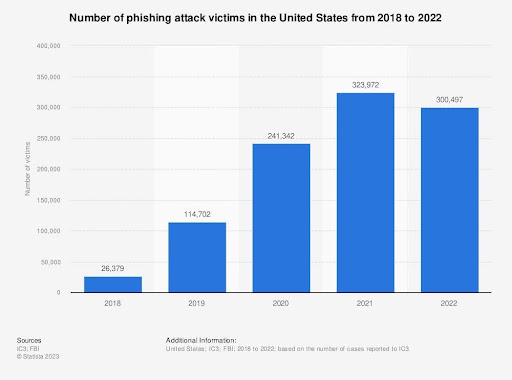

Vậy nhưng, mặc dù hệ thống EDR có thể là giải pháp toàn diện và đáng tin cậy để bảo vệ an toàn các thiết bị điểm cuối, trên thực tế vẫn có một nhu cầu rất lớn cho việc ngăn chặn các tổ chức và cá nhân ác ý khỏi truy cập trái phép vào những nơi mà dữ liệu quan trọng được lưu trữ. Báo cáo của FBI (Cục điều tra liên bang Mỹ) vào năm 2022 chỉ ra rằng, tính riêng tại Mỹ, đã có đến tổng cộng gần 1 triệu nạn nhân của các cuộc tấn công giả mạo (Phising) trong suốt năm năm từ 2018 đến thời điểm thực hiện báo cáo

Hình 4 – Tổng số nạn nhân của các cuộc tấn công giả mạo tại Mỹ (2018-2022)

Điều này dấy lên một câu hỏi được đặt ra cho các đội ngũ An ninh mạng trên toàn thế giới – Làm thế nào để phòng và chống được hình thức tấn công đang ngày càng phổ biến, và quan trọng hơn, là đánh vào hành vi của người dùng mạng này. Những nghi ngờ về độ an toàn của mật khẩu cá nhân đã bắt đầu được nhen nhóm từ 2004 khi Bill Gates (người khi đó đang còn là chủ tịch của Microsoft) phỏng đoán về sự biến mất của nó khỏi bức tranh tương lai của ngành công nghệ thông tin. Trước khi có sự ra đời của xác thực không dùng mật khẩu, người dùng khi cần đăng nhập vào một dịch vụ bất kì sẽ phải dựa vào việc sử dụng một đoạn mật mã cố định được đăng kí với bên cung cấp dịch vụ để thực hiện thao tác. Kể cả khi chưa bàn đến việc phần lớn người dùng phổ thông sử dụng chung mật khẩu cho hầu hết tất cả các dịch vụ khác nhau (một việc rất đáng lo ngại cho bảo mật thông tin), thì các giao tiếp giữa máy chủ của bên cung cấp dịch vụ và thiết bị đăng nhập cũng là một yếu tố có thể bị lợi dụng bởi tác nhân ác ý một cách dễ dàng. Một cuộc tấn công can thiệp ở giữa “Man in the middle” bằng cách sử dụng wifi ảo hay “Phising” bằng email gắn mã độc là đủ để các thông tin đăng nhập của người dùng mạng bị đánh cắp sạch sẽ, và đáng tiếc là các phương thức xác thực truyền thống cung cấp rất ít sự lựa chọn để có thể phòng tránh được mối nguy hại này. Thế nhưng, mặc dù đã có rất nhiều các cảnh báo về những vấn đề của mật khẩu cá nhân năm này qua năm khác, hiện nay mật khẩu vẫn là tiêu chuẩn cho việc bảo mật và xác thực trên mạng, và dù cho đã có sự bổ sung và hỗ trợ của các giao thức xác thực nhiều yếu tố, đăng nhập thông qua mật khẩu vẫn là một giải pháp của thời đại cũ, không thể bắt kịp được với xu hướng bảo mật của An toàn thông tin mạng hiện giờ. Chính vì độ cấp thiết của vấn đề này, các nhà tiên phong, các tổ chức hàng đầu trong lĩnh vực An toàn thông tin mạng đã ngồi cùng với nhau và tạo nên một chuẩn mực mới, một phương pháp xác thực có tính an toàn và độ tin cậy cao được gọi là FIDO.

3. FIDO (Fast Identity Online)

FIDO, còn gọi là Fast Identity Online hay Xác thực nhanh trực tuyến là một chuẩn mực cho việc xác thực kiểu mới, được dựa trên phương pháp “Keys cryptography” – nghĩa là sử dụng các mã khóa bảo mật, nó cho phép người dùng đăng nhập vào các dịch vụ trên mạng một cách an toàn và không thông qua mật khẩu. Trên lý thuyết, các hoạt động đăng nhập giờ đây sẽ bao gồm việc tạo ra một cặp chìa khóa (một để trong thiết bị cá nhân của người dùng và một được lưu trữ bên dịch vụ cần đăng nhập) thay vì một mật khẩu duy nhất và sự dụng chúng để xác thực người dùng. Điều này giúp loại bỏ việc phụ thuộc vào mật khẩu cá nhân, giảm tải gánh nặng về phía bên người dùng mạng đồng thời giảm thiểu khả năng trở thành mục tiêu của các cuộc tấn công giả mạo. Kể từ khi tổ chức được thành lập vào năm 2013, FIDO đã dần dần thay thế đi vai trò của mật khẩu truyền thống. Với việc ngày càng nhiều hơn những tổ chức, tập đoàn quan tâm đến vấn đề an toàn bảo mật dữ liệu của họ, các giải pháp xác thực không mật khẩu đang càng trở nên quan trọng hơn trong thời kì phát triển mới của công nghệ thông tin. Theo hàng loạt chuyên gia hàng đầu ngành tham dự buổi họp cấp cao khu vực APAC của tổ chức FIDO (2023), thị trường cho xác thực không cần mật khẩu đang liên tục được mở rộng. Một báo cáo của Lenovo tại Trung quốc cho thấy từ 2016, hơn 90 ngân hàng địa phương tại đất nước này (tượng chưng cho 700 triệu người sử dụng) đã áp dụng FIDO vào hệ thống xác thực của họ, và có xu hướng lan sang nhiều lĩnh vực khác. Một báo cáo khác của Samsung chỉ ra rằng xác thực không mật khẩu đang được áp dụng chủ yếu cho các ngành tài chính ngân hàng và dịch vụ công

Hình 5 – Báo cáo của Lenovo về ứng dụng FIDO tại thị trường Trung Quốc

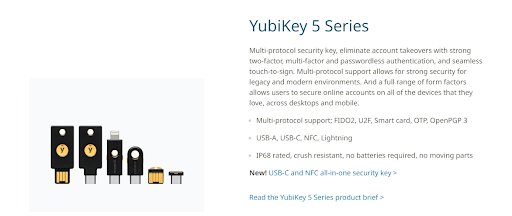

Minh chứng cho độ phổ biến của FIDO, có thể quan sát được một số các giải pháp tiêu biểu được sử dụng rộng rãi trên thế giới bao gồm xác thực bằng vân tay, xác thực bằng nhận diện khuôn mặt, và hơn thế nữa là xác thực bằng khóa vật lý. Một ví dụ cho xác thực không dùng mật khẩu bằng khóa vật lý là sản phẩm YubiKey là sản phẩm của công ty Yubico. Người sử dụng giờ đây để đăng nhập vào một dịch vụ bất kì, thay vì điền mật khẩu thì họ sẽ dùng chiếc chìa khóa có cổng USB này, kết nối vào trong thiết bị đang sử dụng và chạm nhẹ để xác thực vân tay. Một kết nối an toàn giữa bên cung cấp dịch vụ và chiếc khóa sẽ được thiết lập, sau đó hệ thống dịch vụ sẽ gửi một cảnh báo đăng nhập đến chiếc chìa khóa YubiKey, một đoạn mã bí mật (private key) được chứa trong phần cứng của khóa sẽ được dùng để kí đoạn cảnh báo này, sau đó thông tin sẽ được gửi lại về hệ thống dịch vụ, và một đoạn mã chung (public key) sẽ được bên dịch vụ dùng để xác nhận đăng nhập. Một quy trình có vẻ dài dòng nhưng trong thực tế, nhờ sự phát triển của các công nghệ được tích hợp nên việc hoàn thành đăng nhập bằng YubiKey có thời gian rất ngắn với đơn vị tính bằng giây, thấp hơn nhiều so với việc điền mật khẩu một cách truyền thống, và tất nhiên rủi ro của các cuộc tấn công giả mạo nhắm vào quy trình này được giảm thiểu đến mức tối đa.

Hình 6 – Sản phẩm khóa bảo mật FIDO YubiKey

4. Xu thế ứng dụng Trí tuệ nhân tạo – AI trong an toàn thông tin mạng

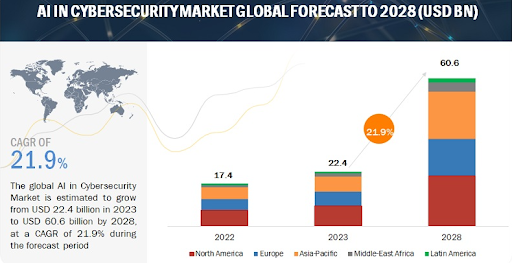

Một hiện tượng công nghệ mới nổi đã gây được rất nhiều sự chú ý của tất cả mọi ngành nghề trong vài năm trở lại đây chính là trí tuệ nhân tạo – AI. AI ra đời đã thay đổi cục diện của ngành An toàn thông tin mạng. Sự ra phát triển của AI đã mở ra một hướng đi hoàn toàn mới, cho cả các hacker cũng như các đơn vị bảo mật An toàn thông tin. Với việc quy mô của ngành càng ngày càng được mở rộng, việc tích hợp các phương thức bao gồm AI vào các quy trình bảo mật thông tin là rất quan trọng trong bối cảnh bây giờ, kéo theo đó là các yêu cầu cấp thiết về máy học và cập nhật thông tin cho hệ thống AI. Theo một nghiên cứu được đăng tải trên diễn đàn MarketandMarket, thị trường AI tính riêng cho ngành An toàn thông tin mạng (bao gồm các sản phẩm và giải pháp) sẽ cán mốc 22.4 tỷ đô trong năm 2023, và sẽ còn tăng trưởng lũy kế thêm 21.9% trong các năm tiếp theo, dự báo đến năm 2028

Hình 7 – Dự báo phát triển của AI đến 2028

Điều khiến cho AI được tiên đoán sẽ trở thành một thành phần không thể thiếu trong bảo mật An toàn thông tin mạng chính là việc các giải pháp bảo mật có thể được nâng cấp và tối ưu nếu có thể tích hợp khả năng tự phân tích mối nguy và tìm ra đối sách phù hợp thay vì chạy theo một quy tắc nhất định. Để đạt được khả năng này thì một hướng đi khả thi chính là liên tục cung cấp thông tin về các vụ tấn công đã xảy ra cho hệ thống phân tích, hay còn có thể gọi là cho máy “học”.

Máy học có thể được chia ra thành hai kiểu, máy học “nông” và máy học “sâu”. Đối với phương pháp truyền thống, hay còn được gọi là “nông”, một chuyên gia về ngành sẽ được yêu cầu để phân tích thay cho hệ thống AI các mối liên kết phức tạp, và tổng hợp chúng thành một quy luật cho máy tuân theo. Máy học “sâu” thay vì đó lại dựa vào việc đưa một lượng lớn dữ liệu thô cho máy và kích thích tìm ra các điểm liên kết hoặc khác nhau của các dị bản của dữ liệu, từ đó xây dựng lên được một bộ khung chứa quy tắc của bộ dữ liệu được sử dụng. Khi áp dụng vào An toàn thông tin mạng, trí tuệ nhân tạo (trong đó bao gồm quy trình máy học), có thể được sử dụng để phát hiện xâm nhập, phân tích các phần mềm ác ý và ngăn chặn các cuộc tấn công giả mạo. Nghiên cứu của nhóm tác giả thuộc đại học Modena Reggio Emilia tại Ý, được trình bày tại hội nghị quốc tế thường niên về An toàn thông tin mạng vào năm 2018 chỉ ra rằng, các cách thức máy học bao gồm cả truyền thống lẫn hiện đại đều đã được hiện diện ở ba hạng mục bảo mật thông tin mạng đã nêu trên

Thế nhưng, theo đánh giá, mặc dù tiềm năng là rất lớn nhưng cả hai phương pháp máy học đều khó có thể hoàn toàn thay thế vai trò của con người – ít nhất là tại thời điểm hiện tại. Các thí nghiệm một số nhà nghiên cứu nhắm vào khả năng phát hiện các cuộc tấn công xâm nhập mạng (Network Intrusion Detection) và các cuộc tấn công tạo tên miền ảo. Kết quả được đưa ra rằng các cuộc tấn công đối nghịch, hay việc những kẻ tấn công áp dụng chiến thuật sử dụng dữ liệu giả sẽ khiến cho các thuật toán của AI trở nên không chính xác, và từ đó sẽ cần đến sự huấn luyện liên tục và tinh chỉnh từ con người.

Khi đối chiếu lên biểu đồ “Hype Cycle” của Gartner, có thể thấy được vị trí của trí tuệ nhân tạo vẫn đang nằm ở giai đoạn khởi đầu, và sẽ còn cần một khoảng thời gian nữa để công nghệ này có thể hoàn toàn được đón nhận rộng rãi. Trong lúc đó, những cải tiến về máy học phục vụ cho việc hoàn thiện các giải pháp bảo mật thông tin vẫn sẽ luôn được tiếp tục nhưng các chuyên gia tin tưởng rằng, trong tương lai không xa, ta có thể hình dung được trí tuệ nhân tạo và máy học sẽ là những công nghệ không thể thiếu trong các giải pháp, sản phẩm về bảo mật An toàn thông tin mạng.

5. Kết luận

Ngành An toàn thông tin mạng là một trong những điểm nóng trong sự phát triển của toàn cầu. Với việc cuộc sống ngày càng được nâng cao, các công nghệ và thiết bị phục vụ cho nhu cầu của con người cũng tăng theo, vô hình chung tạo nên những lỗ hổng và cơ hội để các thành phần ác ý tấn công và phá hoại. Qua thời gian, đã có rất nhiều công nghệ được giới thiệu và tích hợp vào trong các giải pháp và sản phẩm An toàn thông tin mạng. Tùy thuộc vào đặc thù hoạt động và mối quan tâm đến an toàn thông tin của từng tổ chức/doanh nghiệp mà họ có thể đầu tư hệ thống an toàn thông tin mạng theo những cách khác nhau nhưng có một số giải pháp nổi bật mang tính xu thế mà khá nhiều tổ chức đang quan tâm hiện nay bao gồm Hệ thống phát hiện và phản hồi các mối nguy hại tại điểm cuối, các giao thức xác thực nhanh trực tuyến không dùng mật khẩu và việc ứng dụng trí tuệ nhân tạo vào việc phòng chống và phát hiện các cuộc tấn công. Những công nghệ này, dù ở những vị trí khác nhau trong vòng đời của nó, cũng sẽ là những công nghệ tiên phong trong lĩnh vực An toàn thông tin mạng trong tương lai sắp tới, hướng đến việc bảo vệ hoàn toàn người dùng trước các cuộc tấn công mạng.

| Bài viết độc quyền của chuyên gia FPT IS

Tác giả Đào Gia Hạnh – Giám đốc Phát triển đối tác công nghệ, FPT IS, FPT IS |