Dấu hiệu nhận biết email giả mạo (email phishing) và hướng dẫn phòng ngừa, ngăn chặn tấn công Phishing

Tại Việt Nam hiện nay, chuyển đổi số đang diễn ra mạnh mẽ và toàn diện. Cùng với đó tội phạm công nghệ cao cũng ngày càng gia tăng. Chúng hoạt động một cách tinh vi, có nhiều biến thể và có tính hệ thống hơn. Đặc biệt là những tội phạm mạng thực hiện hành vi lừa đảo qua email trên các hệ thống thư điện tử.

I. Tổng quan về Tấn công giả mạo – Phishing

Phishing (Tấn công giả mạo) là hình thức tấn công mạng mà kẻ tấn công sẽ giả mạo thành một tổ chức, đơn vị uy tín để lừa nạn nhân cung cấp thông tin cho chúng.

Đối tượng nhắm tới: người dùng (end-user)

Phương thức Phishing được biết đến lần đầu tiên vào năm 1987.

Phishing = fishing for information + phreaking

Phishing là sự kết hợp của hai từ: “fishing” (câu cá) và “phreaking” (lừa đảo).

Phản ánh hành vi của kẻ tấn công “gài bẫy” và “câu” thông tin từ người dùng, giống như việc thả mồi câu để bắt cá

II. Các loại Phishing phổ biến

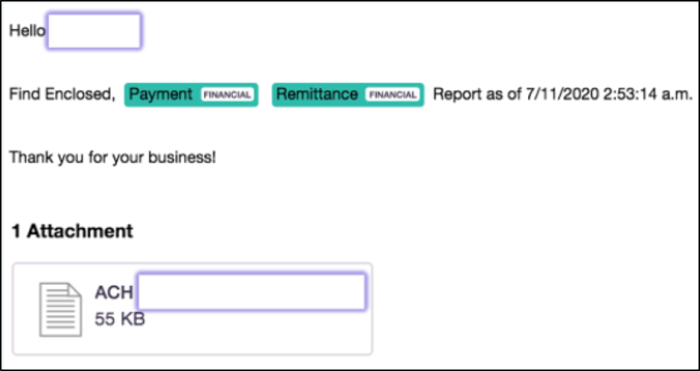

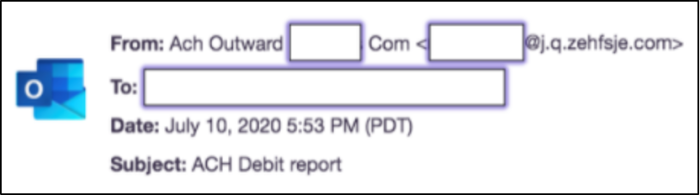

1. Email Phishing

Đây được cho là loại lừa đảo phổ biến nhất, phương pháp này thường liên quan đến phương pháp “spray and pray“, trong đó tin tặc mạo danh danh tính hoặc tổ chức hợp pháp và gửi hàng loạt email đến nhiều địa chỉ nhất có thể.

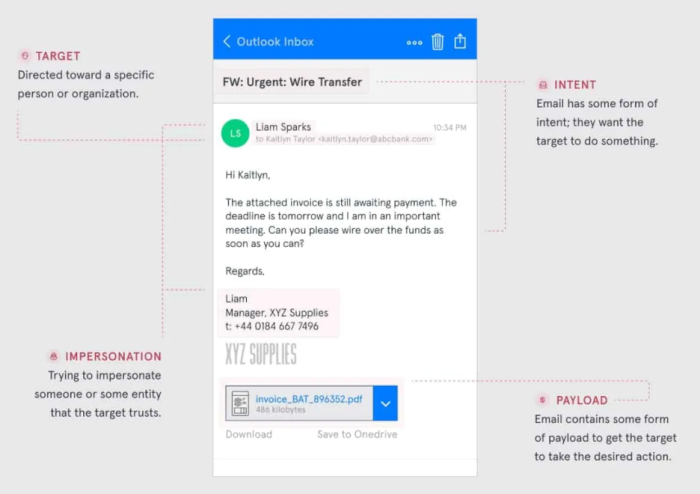

2. Spear Phishing

Thay vì “spray and pray“, phương pháp này “cá nhân hóa” bằng cách nhắm vào một số mục tiêu nhất định để làm tăng tỉ lệ thành công với việc khiến nạn nhân tin rằng họ có mối quan hệ với người gửi.

Theo thống kê của Công ty Cổ phần Công nghệ An ninh mạng Quốc gia Việt Nam (NCS) năm 2023 Việt Nam ghi nhận 13.900 cuộc tấn công mạng. Trong đó, số cuộc tấn công lừa đảo (phishing) nhằm vào người sử dụng chiếm tỷ lệ 5%.

Bối cảnh:

- Mục tiêu: Millton Waddams, giám đốc điều hành cấp cao tại Acme Corporation Ltd

- Địa chỉ email công khai của anh ấy: [email protected]

- Username đăng nhập AD: [email protected]

- Acme Corporation là một bộ phận của công ty mẹ.

3. Whaling Phishing

Whaling hay “Đánh bắt cá voi” là phương pháp lừa đảo nhắm mục tiêu cụ thể vào các giám đốc cấp cao (C-levels). Thông thường, những email này sử dụng một tình huống áp lực cao để móc nối nạn nhân của họ, chẳng hạn như chuyển tiếp một tuyên bố về việc công ty bị kiện. Điều này lôi kéo người nhận nhấp vào liên kết hoặc tệp đính kèm độc hại để tìm hiểu thêm thông tin.

Vào tháng 11 năm 2020, người đồng sáng lập của quỹ đầu tư ở Úc có tên gọi Levitas Capital đã nhận được một email có chứa liên kết Zoom giả mạo cài đặt phần mềm độc hại trên mạng của nó.

Những kẻ tấn công đã cố gắng đánh cắp 8,7 triệu đô la bằng cách sử dụng các hóa đơn gian lận. Trong sự kiện này, cho dù kẻ tấn công chỉ lấy đi 800.000 đô la. Nhưng thiệt hại về danh tiếng đủ để Levitas mất đi khách hàng lớn nhất của mình – quỹ Australian Catholic Super rút tiền, buộc quỹ đầu tư phải đóng cửa.

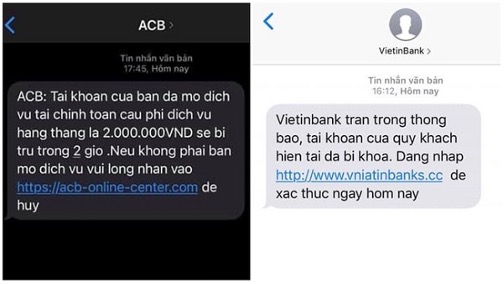

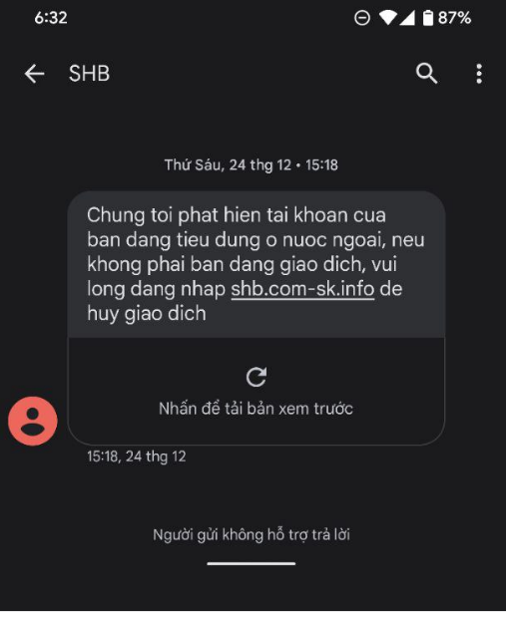

4. Smishing

Lừa đảo qua SMS sử dụng tin nhắn văn bản thay vì email để thực hiện một cuộc tấn công lừa đảo. Chúng hoạt động giống như các cuộc tấn công lừa đảo dựa trên email: Những kẻ tấn công gửi văn bản từ những nguồn có vẻ là hợp pháp (như các doanh nghiệp đáng tin cậy) có chứa các liên kết độc hại.

5. Vishing

Vishing hay còn được gọi là lừa đảo bằng giọng nói sẽ thực hiện lửa đảo bằng một cuộc gọi điện thoại thay vì khai thác nạn nhân qua tin nhắn văn bản.

Một cuộc gọi trực tiếp thường chuyển tiếp một tin nhắn thoại từ những gì có vẻ giống như một tổ chức hoặc cá nhân hợp pháp.

Những kẻ tấn công sẽ cung cấp một số thông tin để khiến nạn nhân tin tưởng như: họ tên đầy đủ, email, lịch sử giao dịch… từ đó yêu cầu nạn nhân cung cấp thêm các thông tin cá nhân nhạy cảm khác: số căn cước, số an sinh xã hội…

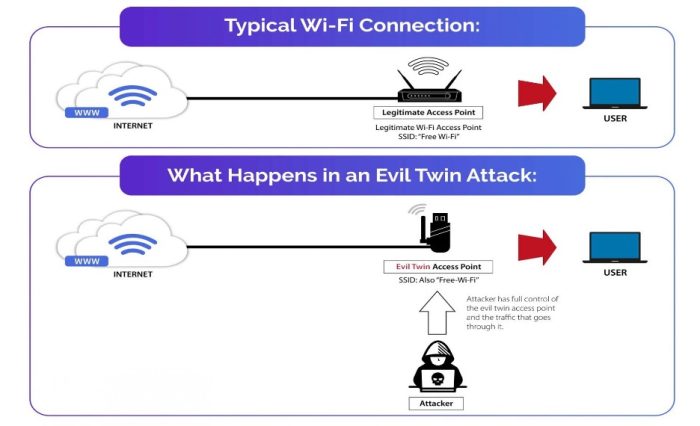

6. Evil Twin Phishing

Evil Twin Phishing thiết lập một mạng WiFi hợp pháp thực sự để thu hút nạn nhân đến một trang web lừa đảo khi họ kết nối với nó. Khi nạn nhân truy cập trang web, họ thường được nhắc nhập dữ liệu cá nhân của mình, chẳng hạn như thông tin đăng nhập, sau đó sẽ chuyển thẳng đến tin tặc. Một khi hacker có những thông tin chi tiết này, họ có thể đăng nhập vào mạng, kiểm soát nó, theo dõi lưu lượng truy cập không được mã hóa và tìm cách đánh cắp thông tin và dữ liệu nhạy cảm.

7. Social Media Phishing

Kẻ tấn công sử dụng các trang web mạng xã hội như Facebook, Twitter và Instagram để có được dữ liệu nhạy cảm của nạn nhân hoặc dụ dỗ họ click chuột vào những đường liên kết độc hại.

8. Social Media Farming

Pharming = “Phishing” + “farming”

Tin tặc sẽ chặn hoặc gây ảnh hưởng đến cơ chế duyệt Internet của người dùng, chuyển hướng truy cập của người dùng đến các trang web độc hại, thường bằng cách nhắm mục tiêu các máy chủ DNS.

Bằng cách chuyển hướng truy cập của nạn nhân đến các trang web lừa đảo có địa chỉ IP giả, kẻ tấn công sẽ dễ dàng đánh cắp các dữ liệu của nạn nhân.

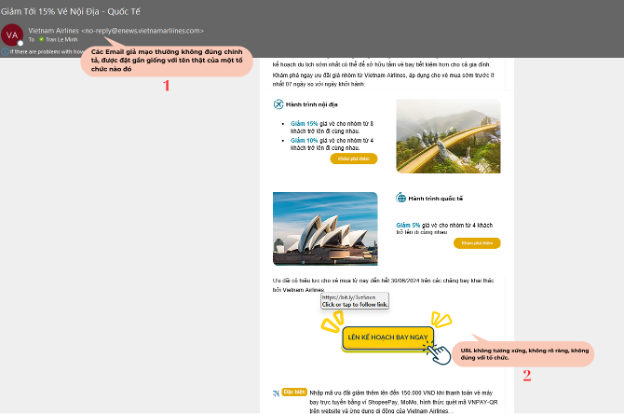

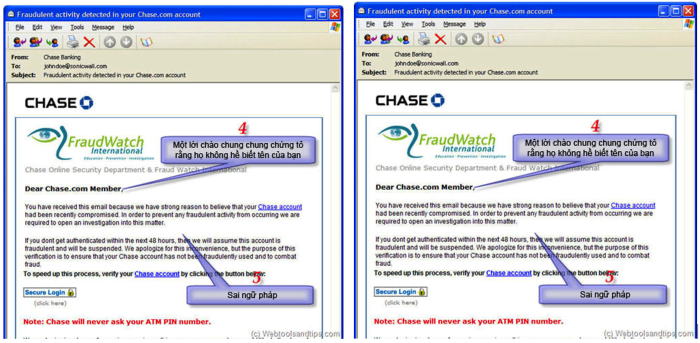

III. Dấu hiệu phát hiện tấn công Phishing

- Email yêu cầu bạn xác nhận thông tin cá nhân: Nếu bạn nhận được một email có vẻ xác thực nhưng có vẻ khác thường, đó là một dấu hiệu mạnh mẽ cho thấy đó là một nguồn không đáng tin cậy.

- Ngữ pháp có vấn đề: Các từ sai chính tả, ngữ pháp kém hoặc một cụm từ kỳ lạ là dấu hiệu đỏ ngay lập tức cho âm mưu lừa đảo trực tuyến.

- Thông báo về một tình huống áp lực cao: Nếu một thông báo có vẻ như được thiết kế để khiến bạn hoảng sợ và hành động ngay lập tức, hãy cẩn thận xử lý — đây là một thủ đoạn phổ biến của tội phạm mạng.

- Các liên kết hoặc tệp đính kèm đáng ngờ: Nếu bạn nhận được một thông báo không mong muốn yêu cầu bạn mở một tệp đính kèm không xác định, đừng bao giờ làm như vậy trừ khi bạn hoàn toàn chắc chắn rằng người gửi là một địa chỉ liên hệ hợp pháp.

- Một lời đề nghị quá tốt: Nếu bạn đang được liên hệ về những gì có vẻ là một thỏa thuận chỉ có một lần trong đời, đó có thể là giả.

IV. Phòng ngừa và ngăn chặn tấn công Phishing

1. Đối với cá nhân

- Bảo vệ máy tính bằng cách sử dụng phần mềm bảo mật

- Bảo vệ điện thoại di động bằng cách cài đặt phần mềm cập nhật tự động

- Bảo vệ tài khoản bằng cách sử dụng xác thực đa yếu tố

- Bảo vệ dữ liệu bằng cách sao lưu nó

- Báo cáo lừa đảo

- Cần cảnh giác:

- Kiểm tra, nghiên cứu và đánh giá kỹ nguồn gốc của email gửi đến.

- Không tùy tiện bấm vào bất kì tệp đính kèm, đường dẫn gửi trong email.

- Không nên sử dụng một địa chỉ email cho nhiều dịch vụ Internet, đặc biệt là các dịch vụ quan trọng (tài khoản ngân hang, tài khoản mạng xã hội, các tài khoản thanh toán online).

- Nếu nhận được email từ người quen hay đồng nghiệp cũ thì nên xác nhận lại trước khi thao tác với nội dung trong email.

- Nếu nhận được email từ ngân hàng yêu cầu thì cần xác nhận với ngân hang chính chủ thông qua số Hotline trước khi thực hiện những yêu cầu trong thông báo nhận được

- Nếu nhận được email từ ngân hàng yêu cầu thì cần xác nhận với ngân hang chính chủ thông qua số Hotline trước khi thực hiện những yêu cầu trong thông báo nhận được

2. Đối với danh nghiệp/tổ chức

- Trang bị các giải pháp phòng thủ: firewall, email security…

- Tổ chức đào tạo nhận thức, hướng dẫn nâng cao nhận thức cho nhân viên

- Xác định rủi ro, mức độ ảnh hưởng để có các chính sách phù hợp

| Bài viết độc quyền của chuyên gia FPT IS

Trần Lê Minh, Chuyên gia Bảo mật Trung tâm An toàn, bảo mật thông tin FPT |