Hackers lợi dụng quảng cáo Google để đánh cắp tài khoản Google Ads

Cuối tháng 1/2025, một cuộc tấn công hack tinh vi và quy mô lớn nhắm vào tài khoản Google Ads của nhiều nhà quảng cáo đã được phát hiện. Theo báo cáo từ Malwarebytes Labs, các hacker đang sử dụng chính quảng cáo tìm kiếm của Google để lừa đảo người dùng và đánh cắp thông tin đăng nhập.

Cách thức hoạt động của cuộc tấn công

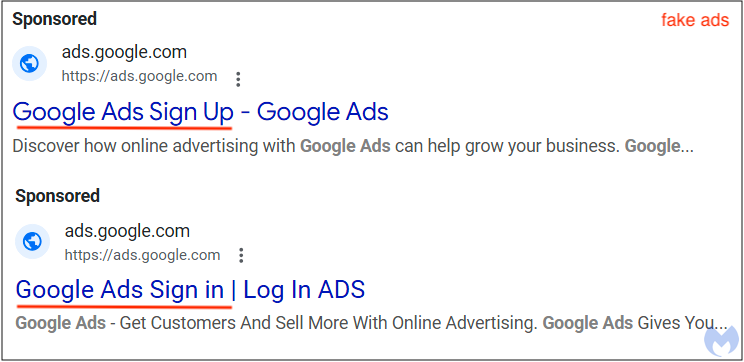

Các hacker đang chạy quảng cáo tìm kiếm giả mạo trang đích Google Ads, xuất hiện như kết quả quảng cáo được tài trợ khi người dùng tìm kiếm “Google Ads”. Khi người dùng nhấp vào, họ sẽ bị chuyển hướng đến các trang giả mạo hosted trên Google Sites nhưng trông giống trang chủ chính thức của Google Ads.

Lợi dụng việc URL của Google Sites (sites.google.com) trùng với root domain của Google Ads (ads.google.com), các hacker dễ dàng che giấu mục tiêu cuối cùng của mình. Điều này cho phép họ lách qua quy định của Google về việc URL hiển thị trong quảng cáo phải khớp với URL đích cuối cùng.

Các nhóm hacker tham gia

Malwarebytes Labs nhận thấy có ít nhất ba nhóm hacker tham gia vào cuộc tấn công này:

- Nhóm Bồ Đào Nha, có khả năng hoạt động từ Brazil

- Đây là nhóm tích cực nhất, với hơn 50 quảng cáo gian lận được báo cáo chỉ trong vài ngày.

- Họ sử dụng JavaScript có bình luận bằng tiếng Bồ Đào Nha trong mã nguồn.

- Nhiều nạn nhân nhận được thông báo từ Google về các lần đăng nhập đáng ngờ từ Brazil.

- Nhóm từ châu Á, sử dụng tài khoản quảng cáo từ Hồng Kông hoặc Trung Quốc

- Họ cũng sử dụng Google Sites để host các trang giả mạo.

- Mã nguồn của họ có bình luận bằng tiếng Trung Quốc.

- Một nhóm thứ ba, có thể từ Đông Âu

- Mục tiêu chính của họ là phân phối malware thay vì đánh cắp tài khoản.

Quy trình tấn công chi tiết

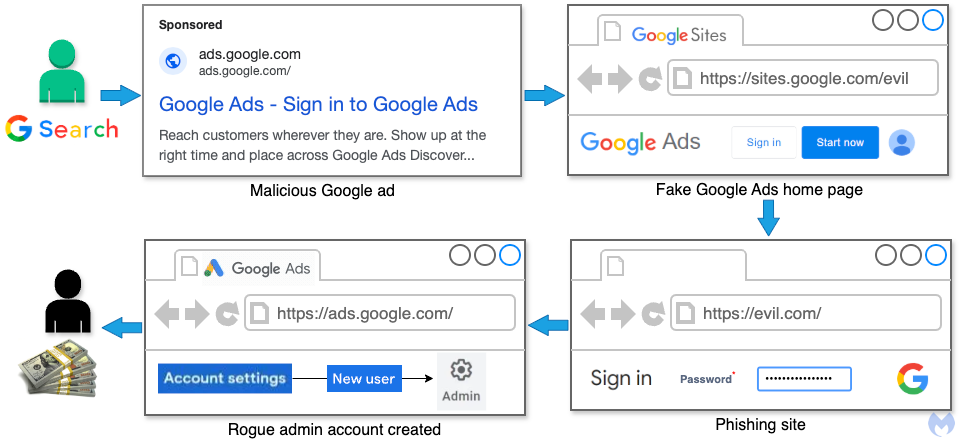

- Quảng cáo gian lận: Hacker tạo quảng cáo tìm kiếm giả mạo Google Ads.

- Trang trung gian: Người dùng bị chuyển hướng đến trang trên Google Sites trông giống trang chủ Google Ads.

- Trang phishing: Khi nhấp vào “Bắt đầu ngay”, người dùng được chuyển đến trang thực sự để đánh cắp thông tin đăng nhập.

- Thu thập dữ liệu: Mã JavaScript thu thập dấu vân tay trình duyệt và gửi thông tin đến máy chủ từ xa.

Mục tiêu của cuộc tấn công

Mục tiêu cuối cùng của các hacker là bán lại các tài khoản bị đánh cắp trên các diễn đàn hack và sử dụng một số để thực hiện các cuộc tấn công tương tự. Các tài khoản Google Ads bị đánh cắp rất có giá trị vì chúng cho phép kẻ tấn công chạy quảng cáo gian lận hoặc malware trên nền tảng Google.

Phản ứng của Google

Google đã xác nhận về vấn đề này và cho biết họ đang điều tra và xử lý nhanh chóng. Công ty cũng nhấn mạnh rằng họ nghiêm cấm các quảng cáo nhằm đánh lừa người dùng để đánh cắp thông tin hoặc gian lận.

Trong năm 2023, Google đã loại bỏ hơn 206,5 triệu quảng cáo vi phạm chính sách gian lận, xóa hơn 3,4 tỷ quảng cáo, hạn chế hơn 5,7 tỷ quảng cáo và đình chỉ hơn 5,6 triệu tài khoản nhà quảng cáo.

Kết luận

Cuộc tấn công này là một trong những cuộc tấn công gian lận qua mạng nghiêm trọng nhất mà Malwarebytes từng theo dõi, ảnh hưởng đến hàng nghìn khách hàng của Google trên toàn cầu. Người dùng cần cẩn trọng khi truy cập các trang đích quảng cáo và sử dụng bộ đệm quảng cáo để tránh những cuộc tấn công này. Việc nâng cao nhận thức về an ninh mạng và áp dụng các biện pháp bảo mật như xác thực hai yếu tố là vô cùng quan trọng để phòng ngừa các cuộc tấn công kiểu này.

Tham khảo

| Bài viết độc quyền của chuyên gia FPT IS

Đinh Văn Mạnh – Trung tâm An toàn, bảo mật thông tin FPT |