Tổ chức hoạt động vì nhân quyền tại Việt Nam trở thành mục tiêu của APT32 trong nhiều năm

Một tổ chức phi lợi nhuận, hoạt động vì nhân quyền tại Việt Nam vừa qua đã được phát hiện là mục tiêu của nhóm tấn công APT32 trong nhiều năm. Phát hiện này được công ty an ninh mạng Huntress công bố chi tiết trong báo cáo bảo mật mới nhất của mình, cho rằng ít nhất các tin tặc đã khai thác tổ chức này trong ít nhất bốn năm.

APT32 hay còn được biết đến với cái tên OceanLotus, là một nhóm tin tặc được cho có nguồn gốc từ Việt Nam, bắt đầu hoạt động từ khoảng năm 2012 và chủ yếu hướng mục tiêu vào các công ty tư nhân, các tổ chức chính phủ hoặc phi chính phủ trên toàn thế giới, đặc biệt là khu vực Đông Nam Á. Thông qua các chiến dịch phishing người dùng bằng email, phần mềm chứa các đoạn mã độc hại sau khi lây nhiễm trên hệ thống của nạn nhân đã thu thập lượng lớn các thông tin tình báo, gây thiệt hại hàng trăm triệu đô la Mỹ.

Trong báo cáo của Huntress, các nhà nghiên cứu bảo mật Jai Minton và Craig Sweeney cho biết, các kỹ thuật xâm nhập/ẩn náu được phát hiện trong tổ chức trên có sự trùng lặp với các kỹ thuật mà OceanLotus sử dụng trong các chiến dịch tấn công của nhóm. Mặt khác, đây là một tổ chức phi chính phủ, hoạt động vì nhân quyền tại Việt Nam, được cho là phù hợp với tiêu chí chọn mục tiêu của nhóm tin tặc này.

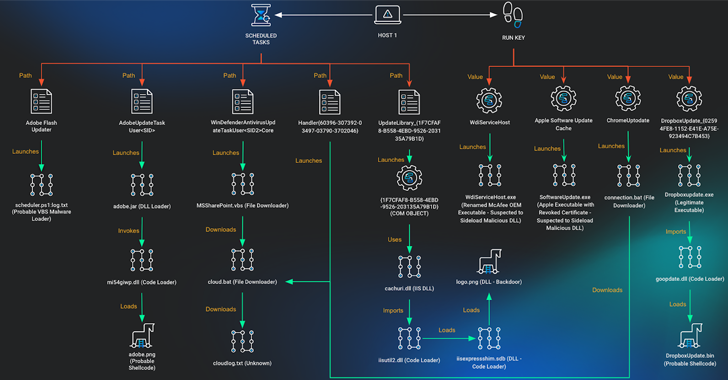

Huntress đã chỉ ra bốn máy chủ hiện bị OceanLotus xâm nhập thành công. Các máy chủ này trở thành công cụ đắc lực trong việc phân tán các mã độc nhằm mở rộng phạm vi lây nhiễm trong chiến dịch của tin tặc. Trên những máy chủ bị xâm nhập, các khoá Windows Registry được thêm vào, đồng thời các tác vụ khác nhau được lên lịch trình, chịu trách nhiệm khởi chạy Cobalt Strike Beacons nhằm đánh cắp thông tin cookie Google Chrome cho tất cả hồ sơ người dùng trên hệ thống và khởi chạy các payload nhúng DLL độc.

Diễn biến này xuất hiện trong bối cảnh người dùng Hàn Quốc đang trở thành mục tiêu của một chiến dịch tấn công mạng, có khả năng sử dụng kỹ thuật spear-phishing (lừa đảo nhắm mục tiêu) và khai thác lỗ hổng trong các máy chủ Microsoft Exchange để cài đặt các phần mềm độc hại như reverse shell, backdoor và phần mềm độc hại VNC nhằm kiểm soát, đánh cắp thông tin đăng nhập được lưu trữ trong các trình duyệt web.

Tham khảo

- Huntress Blog: https://www.huntress.com/blog/advanced-persistent-threat-targeting-vietnamese-human-rights-defenders

- The Hacker News: https://thehackernews.com/2024/08/vietnamese-human-rights-group-targeted.html

| Tác giả Nam Anh Mai D. Kỹ sư bảo mật Công nghệ thông tin, FPT IS |