“Cảnh Báo: Chiến Dịch Lừa Đảo Tinh Vi Nhắm Vào Người Dùng Bitwarden Trên Facebook”

Gần đây phía FPT Threat Intelligence phát hiện một chiến dịch lừa đảo nguy hiểm nhắm vào người dùng Bitwarden (một phần mềm quản lý mật khẩu phổ biến) thông qua quảng cáo giả mạo trên Facebook.

Thông tin chi tiết

Trong tháng 11 vừa qua các quảng cáo giả mạo trình quản lý mật khẩu Bitwarden trên Facebook đang phát tán một tiện ích mở rộng Chrome độc hại nhằm thu thập và đánh cắp dữ liệu nhạy cảm của người dùng từ trình duyệt.

Bitwarden là một ứng dụng quản lý mật khẩu phổ biến với phiên bản “miễn phí” có tính năng mã hóa đầu cuối, hỗ trợ đa nền tảng, tích hợp xác thực đa yếu tố (MFA), và giao diện thân thiện với người dùng.

Số lượng người dùng của nó đã tăng đều đặn trong vài năm qua, đặc biệt là sau các vụ vi phạm bảo mật của các đối thủ cạnh tranh khiến nhiều người tìm kiếm các giải pháp thay thế.

Chiến dịch quảng cáo trên Facebook cảnh báo người dùng rằng họ đang “sử dụng phiên bản Bitwarden đã lỗi thời,” và cần cập nhật chương trình ngay lập tức để bảo vệ mật khẩu của họ.

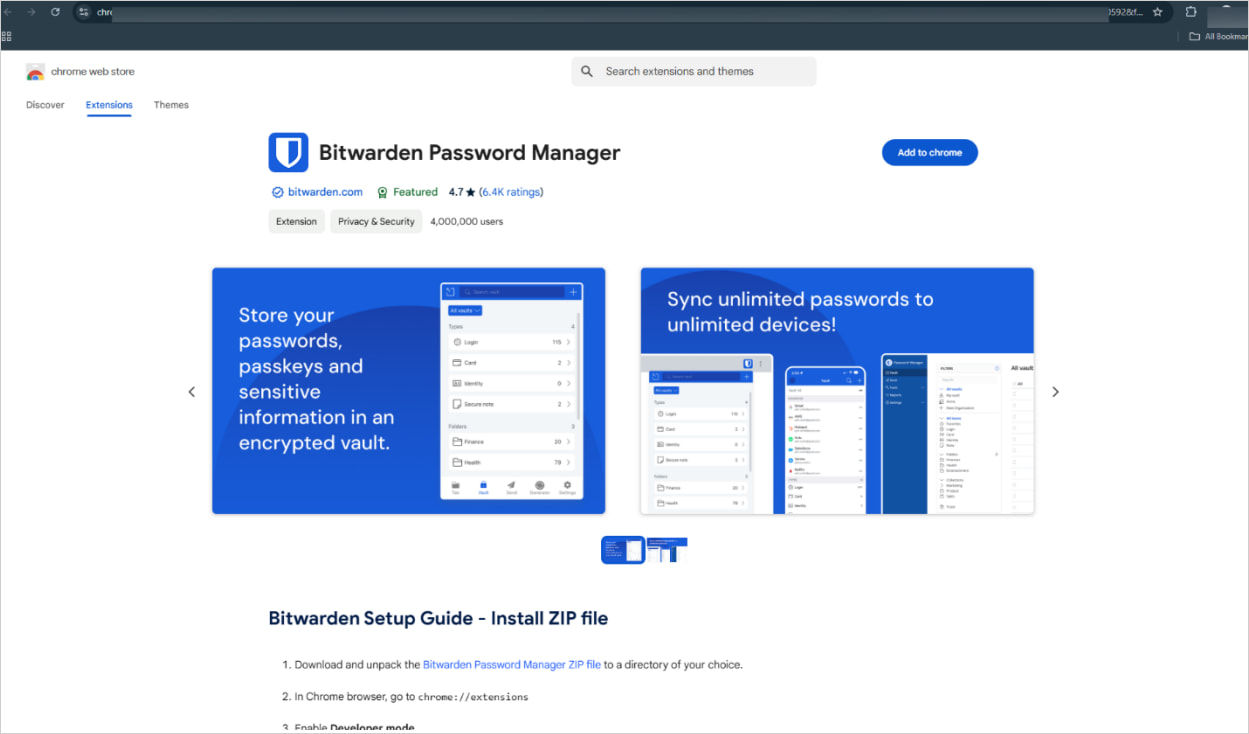

Đường link trong quảng cáo là ‘chromewebstoredownload[.]com,’ giả mạo Cửa hàng Chrome Web chính thức của Google tại ‘chromewebstore.google.com.’

Trang đích cũng có thiết kế rất giống với Cửa hàng Chrome Web, bao gồm cả nút ‘Thêm vào Chrome’.

Trang web độc hại bắt chước cửa hàng web Google thật Nguồn: Bitdefender

Tuy nhiên, thay vì tiện ích mở rộng tự động cài đặt khi bạn nhấp vào link, người truy cập được yêu cầu tải xuống một tệp ZIP từ thư mục Google Drive.

Mặc dù đây là dấu hiệu rõ ràng của nguy hiểm, những người dùng không quen với Cửa hàng Chrome Web có thể tiếp tục với việc cài đặt thủ công, làm theo hướng dẫn trên trang web.

Việc cài đặt yêu cầu bật ‘Chế độ nhà phát triển’ trên Chrome và tự tải tiện ích mở rộng vào chương trình, về cơ bản là bỏ qua các kiểm tra bảo mật.

Sau khi cài đặt, tiện ích mở rộng được đăng ký là ‘Bitwarden Password Manager’ phiên bản 0.0.1 và có được các quyền cho phép nó can thiệp và thao túng hoạt động của người dùng.

Các chức năng chính của nó bao gồm:

- Thu thập cookie Facebook, đặc biệt là cookie ‘c_user’ chứa ID người dùng.

- Thu thập dữ liệu IP và vị trí địa lý sử dụng các API công khai

- Thu thập chi tiết người dùng Facebook, thông tin tài khoản và dữ liệu thanh toán thông qua API Graph của Facebook

- Thao túng DOM trình duyệt để hiển thị thông báo đang tải giả để tạo vẻ hợp pháp hoặc lừa dối.

- Mã hóa dữ liệu nhạy cảm và truyền tới một URL Google Script dưới sự kiểm soát của kẻ tấn công.

Khuyến nghị

Để giảm thiểu rủi ro này phía FPT Threat Intelligence khuyến cáo người dùng bỏ qua các quảng cáo yêu cầu cập nhật tiện ích mở rộng, vì các tiện ích Chrome được tự động cập nhật khi nhà cung cấp phát hành phiên bản mới.

Ngoài ra cần tuân thủ những quy tắc dưới đây:

- Chỉ cài đặt tiện ích từ Chrome Web Store chính thức

- Không tin các quảng cáo yêu cầu cập nhật – Bitwarden tự động cập nhật qua Chrome

- Luôn kiểm tra kỹ các quyền mà tiện ích yêu cầu

- Chỉ tải Bitwarden từ trang web chính thức bitwarden.com

Tham khảo

Fake Bitwarden ads on Facebook push info-stealing Chrome extension <https://www.bleepingcomputer.com/news/security/fake-bitwarden-ads-on-facebook-push-info-stealing-chrome-extension/\>

| Tác giả Nguyễn Văn Trung

Kỹ sư bảo mật Công nghệ thông tin, FPT IS |